Pytanie 1

Po zainstalowaniu z domyślnymi uprawnieniami, system Windows XP nie obsługuje formatu systemu plików

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Po zainstalowaniu z domyślnymi uprawnieniami, system Windows XP nie obsługuje formatu systemu plików

Element obliczeń zmiennoprzecinkowych to

Aby zapewnić, że komputer uzyska od serwera DHCP określony adres IP, należy na serwerze zdefiniować

Poprawę jakości skanowania można osiągnąć poprzez zmianę

Jak nazywa się jednostka danych PDU w warstwie sieciowej modelu ISO/OSI?

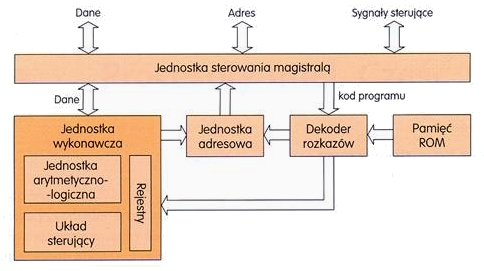

Na ilustracji przedstawiony jest schemat konstrukcji logicznej

Którego wbudowanego narzędzia w systemie Windows 8 Pro można użyć do szyfrowania danych?

W trakcie normalnego funkcjonowania systemu operacyjnego w laptopie zjawia się informacja o potrzebie sformatowania wewnętrznego dysku twardego. Co to oznacza?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Aby zminimalizować ryzyko wyładowań elektrostatycznych podczas wymiany komponentów komputerowych, technik powinien wykorzystać

Jakie urządzenie umożliwia połączenie sieci lokalnej z siecią rozległą?

Złośliwe oprogramowanie, które rejestruje klawisze naciskane przez użytkownika w systemie operacyjnym, to

Symbol przedstawiony na ilustracji wskazuje na produkt

Wskaż rysunek ilustrujący symbol używany do oznaczania portu równoległego LPT?

Jakie pole znajduje się w nagłówku protokołu UDP?

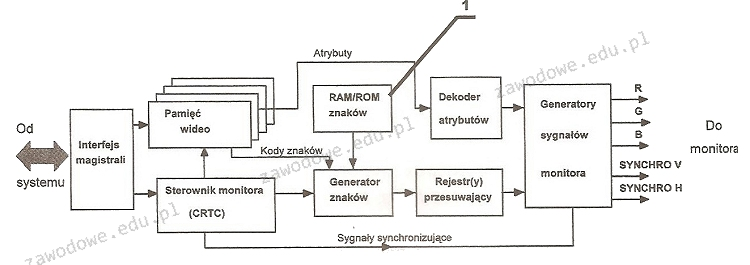

Element oznaczony cyfrą 1 na diagramie blokowym karty graficznej?

Jak nazywa się rodzaj licencji, który sprawia, że program jest w pełni funkcjonalny, ale można go uruchomić jedynie określoną, niewielką liczbę razy od momentu instalacji?

Przerzutnik bistabilny pozwala na przechowywanie bitu danych w pamięci

Napięcie dostarczane przez płytę główną dla pamięci typu SDRAM DDR3 może wynosić

Trollowanie w Internecie polega na

Złącze SC powinno być zainstalowane na przewodzie

Który zakres adresów pozwala na komunikację multicast w sieciach z użyciem adresacji IPv6?

Błędy systemu operacyjnego Windows spowodowane przez konflikty zasobów sprzętowych, takie jak przydział pamięci, przydział przerwań IRQ i kanałów DMA, najłatwiej jest wykryć za pomocą narzędzia

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Określ adres sieci, do której przypisany jest host o adresie 172.16.0.123/27?

Tworzenie obrazu dysku ma na celu

Symbol umieszczony na urządzeniach, który stanowi certyfikat potwierdzający zgodność w zakresie emisji promieniowania, ergonomii, efektywności energetycznej i ekologicznych norm, został przedstawiony na ilustracji

ACPI to interfejs, który pozwala na

Symbol zaprezentowany powyżej, używany w dokumentacji technicznej, wskazuje na

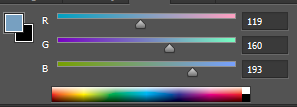

Przedstawiony na rysunku kolor zapisany w modelu RGB, w systemie szesnastkowym będzie zdefiniowany następująco

Aby podłączyć drukarkę igłową o wskazanych parametrach do komputera, należy umieścić kabel dołączony do drukarki w porcie

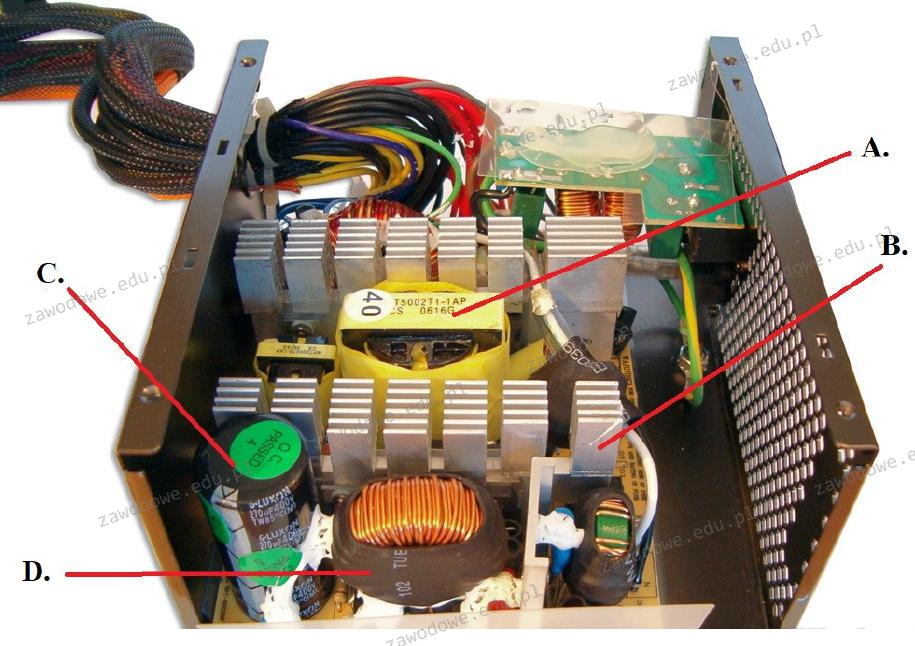

W przedstawionym zasilaczu transformator impulsowy oznaczono symbolami

Jaki port jest ustawiony jako domyślny dla serwera WWW?

Jaką topologię fizyczną charakteryzuje zapewnienie nadmiarowych połączeń między urządzeniami sieciowymi?

Liczba FAFC w systemie heksadecymalnym odpowiada wartości liczbowej

Podaj właściwy sposób zapisu liczby -1210 w metodzie znak-moduł na ośmiobitowej liczbie binarnej.

Który interfejs pozwala na korzystanie ze sterowników oraz oprogramowania systemu operacyjnego, umożliwiając m.in. przesył danych pomiędzy pamięcią systemową a dyskiem SATA?

Element trwale zainstalowany, w którym znajduje się zakończenie poziomego okablowania strukturalnego abonenta, to

Aby zmagazynować 10 GB danych na pojedynczej płycie DVD, jaki typ nośnika powinien być wykorzystany?

Jak nazywa się magistrala, która w komputerze łączy procesor z kontrolerem pamięci i składa się z szyny adresowej, szyny danych oraz linii sterujących?