Pytanie 1

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

W systemie Windows funkcja znana jako quota służy do ograniczania

Algorytmem kolejkowania, który jest powszechnie stosowany w urządzeniach sieciowych i działa według zasady "pierwszy wchodzi, pierwszy wychodzi", jest algorytm

Ciągły sygnał sygnalizacji w łączu abonenckim o częstotliwości od 400 do 450 Hz to

Do jakich celów wykorzystuje się ekranowanie kabli miedzianych?

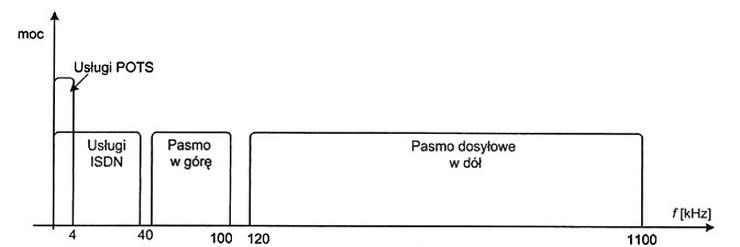

W dokumentacji technicznej systemu dostępowego zamieszczono charakterystykę widmową kanału transmisyjnego. Który to system?

Który z programów wchodzących w skład pakietu Microsoft Office umożliwia tworzenie slajdów, które w atrakcyjny sposób łączą kolorowy tekst z fotografiami, ilustracjami, rysunkami, tabelami, wykresami oraz filmami?

Jaką rozdzielczość ma przetwornik A/C, który konwertuje próbkę sygnału na jedną z 1024 wartości liczbowych?

Oprogramowanie informatyczne, które wspiera zarządzanie relacjami z klientami, to

Które medium transmisyjne umożliwia przesyłanie danych na największe odległości bez konieczności wzmacniania sygnału?

Access Point to sprzęt

Jak można zdiagnozować nieciągłość w kablu światłowodowym?

Jaki typ licencji przydziela oprogramowanie jedynie do jednego, określonego zestawu komputerowego?

Jaką wartość przyjmuje metryka w protokole RIP, gdy dana trasa jest uznawana za nieosiągalną?

Jakim materiałem jest liniowo związane napięcie elektryczne z natężeniem prądu elektrycznego?

Czy zapora systemu Windows jest standardowo aktywna dla

W oparciu o jaki protokół sygnalizacyjny zbudowano, przedstawioną na rysunku, sieć telefonii internetowej

Który kabel przedstawiony jest na rysunku?

W oparciu o cennik przedstawiony w tabeli oblicz, jaki będzie stały miesięczny koszt netto korzystania z telefonu, jeżeli abonent ma aktywne usługi mobilnego e-podpisu, wystawiania rachunku szczegółowego i pakietowej transmisji danych - pakiet 250MB

| Cena netto | Cena brutto | |

|---|---|---|

| Abonament (za 240 minut) | 80,00 zł | 98,40 zł |

| Blokowanie połączeń powyżej limitu | bezpłatnie | bezpłatnie |

| Usługa Fax | 10,00 zł | 12,30 zł |

| Mobilny e-podpis | 10,00 zł | 12,30 zł |

| Połączenia konferencyjne | 20,00 zł | 24,60 zł |

| Rachunek szczegółowy | 5,00 zł | 6,15 zł |

| Pakiet 250MB transmisji danych | 8,00 zł | 9,84 zł |

Podstawową miarą przepływności w medium transmisyjnym jest ilość

Asynchroniczny układ sekwencyjny to cyfrowy system, w którym stan wyjść zależy

Jakie adresy IPv6 mają wyłącznie lokalny zasięg i nie są routowalne?

Serwer, który przyjmuje polecenia SIP od klientów i przekazuje odpowiedzi kierujące ich do innych zestawów adresów SIP, to serwer

Który z programów wchodzących w skład pakietu Microsoft Office służy do zarządzania bazami danych (SZBD)?

Średni czas dostępu to miara czasu

Możliwość oceny jakości izolacji pomiędzy żyłami w kablu miedzianym uzyskuje się poprzez dokonanie pomiaru

Zgodnie z wymogami licencji OEM, gdzie należy zamieścić naklejkę z kluczem produktu?

Komenda diagnostyczna w systemie Windows, która pokazuje ścieżkę - sekwencję węzłów sieci IP, jaką pokonuje pakiet do celu to

Jaka jest długość fali świetlnej w trzecim oknie transmisyjnym?

Jakie medium wykorzystuje się do przesyłania sygnałów na znaczne odległości bez użycia urządzeń do regeneracji sygnału?

Do przeprowadzenia transmisji danych na dzierżawionym łączu typu punkt-punkt używa się modemu

W światłowodach jednomodowych sygnał doświadcza dyspersji chromatycznej, która jest wynikiem dwóch zjawisk:

Multipleksacja TDM, używana w urządzeniach DSLAM, polega na zwielokrotnieniu z podziałem

Jeśli linia telefoniczna była zajęta przez 45 minut, jakie jest jej obciążenie?

Zakończenie sieciowe NT dysponuje dwoma złączami S/T. Najbardziej ekonomiczną opcją podłączenia trzech terminali (telefonów) ISDN do NT będzie

Instalacja poszczególnych kart na płycie głównej komputera powinna mieć miejsce

Aby obliczyć adres sieci na podstawie podanego adresu hosta oraz maski sieci w formie binarnej, konieczne jest użycie operatora logicznego

Który protokół routingu służy do wymiany danych o trasach między różnymi systemami autonomicznymi?

Termin software odnosi się do

Jakie będą koszty pobrania 2 GB danych przez telefon komórkowy, jeżeli cena pakietu 50 MB wynosi 6 gr brutto?