Pytanie 1

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Wynik: 15/40 punktów (37,5%)

Wymagane minimum: 20 punktów (50%)

Aby zrealizować iloczyn logiczny z uwzględnieniem negacji, jaki funktor powinno się zastosować?

Nieprawidłowa forma zapisu liczby 778 to

W systemie Windows ochrona polegająca na ostrzeganiu przed uruchomieniem nierozpoznanych aplikacji i plików pobranych z Internetu jest realizowana przez

Który adres IP jest zaliczany do klasy B?

Jaką funkcję pełni serwer ISA w systemie Windows?

Jakie czynności nie są realizowane przez system operacyjny?

Jakie narzędzie pozwala na zarządzanie menadżerem rozruchu w systemach Windows od wersji Vista?

Z jakiego typu pamięci korzysta dysk SSD?

Aby zainstalować usługę Active Directory w systemie Windows Server, konieczne jest uprzednie zainstalowanie oraz skonfigurowanie serwera

Uruchomienie systemu Windows w trybie debugowania pozwala na

Jakie polecenie należy wykorzystać w systemie Windows, aby usunąć bufor nazw domenowych?

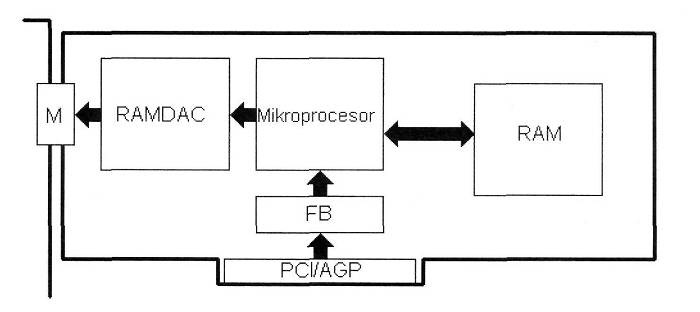

Na schemacie blokowym funkcjonalny blok RAMDAC ilustruje

Liczba 205(10) w zapisie szesnastkowym wynosi

Aby zainstalować serwer FTP w systemach z rodziny Windows Server, konieczne jest dodanie roli serwera

AC-72-89-17-6E-B2 to adres MAC karty sieciowej zapisany w formacie

Który z trybów nie jest oferowany przez narzędzie lupa w systemie Windows?

Uruchomienie systemu Windows jest niemożliwe z powodu awarii oprogramowania. W celu przeprowadzenia jak najmniej inwazyjnej diagnostyki i usunięcia tej usterki, zaleca się

Jakie polecenie należy zastosować w systemach operacyjnych z rodziny Windows, aby ustawić plik w trybie tylko do odczytu?

W adresie IP z klasy A, wartość pierwszego bajtu mieści się w zakresie

W systemie Windows przy użyciu polecenia assoc można

Jak nazywa się proces dodawania do danych z warstwy aplikacji informacji powiązanych z protokołami funkcjonującymi na różnych poziomach modelu sieciowego?

Wykonanie polecenia net localgroup w systemie Windows spowoduje

Po wykonaniu podanego polecenia w systemie Windows:

net accounts /MINPWLEN:11liczba 11 zostanie przydzielona dla:

Symbol przedstawiony na ilustracji wskazuje na produkt

Oznaczenie CE świadczy o tym, że

Jak sprawdzić, który z programów w systemie Windows generuje największe obciążenie dla procesora?

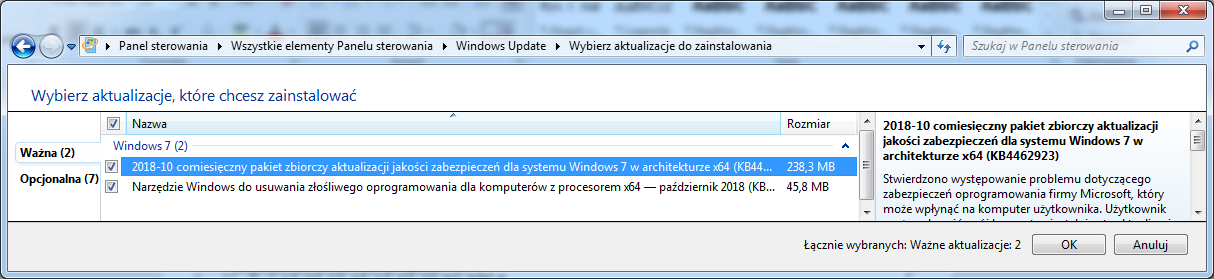

Głównie które aktualizacje zostaną zainstalowane po kliknięciu na przycisk OK prezentowany na zrzucie ekranu?

Adresy IPv6 są reprezentowane jako liczby

W systemie dziesiętnym liczba 110011(2) przedstawia się jako

Jaką funkcję serwera trzeba dodać w systemach z rodziny Windows Server, aby było możliwe utworzenie nowej witryny FTP?

Liczba BACA zapisana w systemie szesnastkowym odpowiada liczbie

Wykonanie polecenia NET USER GRACZ * /ADD zapisanego w wierszu poleceń Windows spowoduje

Jakie rodzaje partycji mogą występować w systemie Windows?

Aby skonfigurować usługę rutingu w systemie Windows Serwer, należy zainstalować rolę

Adres fizyczny karty sieciowej AC-72-89-17-6E-B2 jest zapisany w formacie

Ile bajtów odpowiada jednemu terabajtowi?

Narzędzie systemów operacyjnych Windows używane do zmiany ustawień interfejsów sieciowych, na przykład przekształcenie dynamicznej konfiguracji karty sieciowej w konfigurację statyczną, to

Użytkownik systemu Windows może logować się na każdym komputerze w sieci, korzystając z profilu, który jest przechowywany na serwerze i może być zmieniany przez użytkownika. Jak nazywa się ten profil?

W systemie Windows zastosowanie przedstawionego polecenia spowoduje chwilową zmianę koloru

Microsoft Windows [Wersja 6.1.7600] Copyright (c) 2009 Microsoft Corporation. Wszelkie prawa zastrzeżone. C:\Users\w>color 1_

W systemach Windows XP Pro/Windows Vista Business/Windows 7 Pro/Windows 8 Pro, funkcją zapewniającą ochronę danych dla użytkowników dzielących ten sam komputer, których informacje mogą być wykorzystywane wyłącznie przez nich, jest