Pytanie 1

Zasady dotyczące filtracji ruchu w firewallu są ustalane w postaci

Wynik: 17/40 punktów (42,5%)

Wymagane minimum: 20 punktów (50%)

Zasady dotyczące filtracji ruchu w firewallu są ustalane w postaci

W systemie Linux do obserwacji działania sieci, urządzeń sieciowych oraz serwerów można zastosować aplikację

Jeżeli rozmiar jednostki alokacji wynosi 1024 bajty, to ile klastrów zajmą pliki umieszczone w tabeli na dysku?

| Nazwa | Wielkość |

|---|---|

| Ala.exe | 50 B |

| Dom.bat | 1024 B |

| Wirus.exe | 2 kB |

| Domes.exr | 350 B |

Komunikat tekstowy BIOS POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja, która planuje rozpocząć transmisję, nasłuchuje, czy w sieci występuje aktywność, a następnie

Jaki adres IP należy do grupy A?

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz maską 26 bitową?

W systemie Linux komenda cd ~ umożliwia

W systemie Linux komenda chown pozwala na

Jakie urządzenie wskazujące działa na podstawie zmian pojemności elektrycznej?

Do konserwacji elementów optycznych w komputerach zaleca się zastosowanie

Co wskazuje oznaczenie danego procesora?

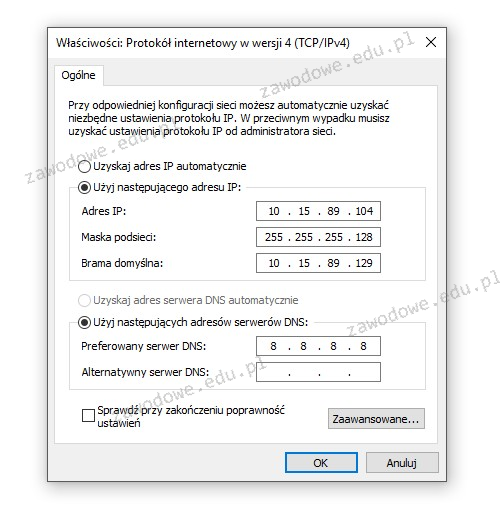

Na rysunku przedstawiono ustawienia karty sieciowej urządzenia z adresem IP 10.15.89.104/25. Co z tego wynika?

W celu zainstalowania serwera proxy w systemie Linux, należy wykorzystać oprogramowanie

Na ilustracji przedstawiony jest tylny panel jednostki komputerowej. Jakie jest nazewnictwo dla złącza oznaczonego strzałką?

Podaj poprawną sekwencję czynności, które należy wykonać, aby przygotować nowy laptop do użycia.

Serwer Apache to rodzaj

Wykonanie polecenia attrib +h +s +r przykład.txt w terminalu systemu Windows spowoduje

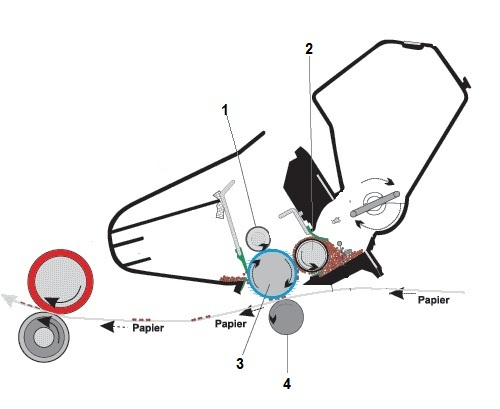

Na przedstawionym schemacie drukarki laserowej wałek światłoczuły oznaczono numerem

Sprawdzenie ilości wolnego miejsca na dysku twardym w systemie Linux umożliwia polecenie

Jakie polecenie trzeba wydać w systemie Windows, aby zweryfikować tabelę mapowania adresów IP na adresy MAC wykorzystywane przez protokół ARP?

Ile hostów można zaadresować w podsieci z maską 255.255.255.248?

Który adres IPv4 identyfikuje urządzenie działające w sieci z adresem 14.36.64.0/20?

Która lokalizacja umożliwia utworzenie kopii zapasowej dysku systemowego Windows 11?

Który z protokołów jest wykorzystywany w telefonii VoIP?

W drukarce laserowej do trwałego utrwalania druku na papierze wykorzystuje się

Liczby 1001 i 100 w wierszu pliku /etc/passwd reprezentują

Urządzenie sieciowe działające w drugiej warstwie modelu OSI, które przesyła sygnał do portu połączonego z urządzeniem odbierającym dane na podstawie analizy adresów MAC nadawcy i odbiorcy, to

Oprogramowanie, które pozwala na interakcję pomiędzy kartą sieciową a systemem operacyjnym, to

Brak odpowiedzi na to pytanie.

Podczas uruchamiania komputera wyświetla się komunikat CMOS checksum error press F1 to continue, press Del to setup) naciśnięcie klawisza Del skutkuje

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno zostać wykorzystane do podłączenia komputerów, aby mogły funkcjonować w odrębnych domenach rozgłoszeniowych?

Brak odpowiedzi na to pytanie.

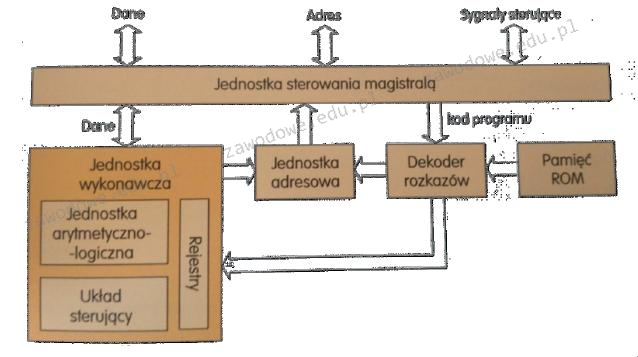

Na ilustracji przedstawiono schemat konstrukcji logicznej

Brak odpowiedzi na to pytanie.

Użytkownik napotyka trudności z uruchomieniem systemu Windows. W celu rozwiązania tego problemu skorzystał z narzędzia System Image Recovery, które

Brak odpowiedzi na to pytanie.

Przedstawiony listing zawiera polecenia umożliwiające:

Switch>enable Switch#configure terminal Switch(config)#interface range fastEthernet 0/1-10 Switch(config-if-range)#switchport access vlan 10 Switch(config-if-range)#exit

Brak odpowiedzi na to pytanie.

W jakim miejscu są zapisane dane dotyczące kont użytkowników domenowych w systemach Windows Server?

Brak odpowiedzi na to pytanie.

Jaką wartość przepustowości definiuje standard 1000Base-T?

Brak odpowiedzi na to pytanie.

Aby sygnały pochodzące z dwóch routerów w sieci WiFi pracującej w standardzie 802.11g nie wpływały na siebie nawzajem, należy skonfigurować kanały o numerach

Brak odpowiedzi na to pytanie.

Na ilustracji zaprezentowane jest urządzenie, które to

Brak odpowiedzi na to pytanie.

Wskaż sygnał, który wskazuje na uszkodzenie karty graficznej w komputerze z BIOS POST od firmy AWARD?

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.