Pytanie 1

Shareware to typ licencji, która polega na

Wynik: 3/40 punktów (7,5%)

Wymagane minimum: 20 punktów (50%)

Shareware to typ licencji, która polega na

Która z licencji na oprogramowanie łączy je na stałe z nabytym komputerem i nie umożliwia transferu praw do korzystania z programu na inny komputer?

Wskaż adresy podsieci, które powstaną po podziale sieci o adresie 172.16.0.0/22 na 4 równe podsieci.

Po przeprowadzeniu diagnostyki komputerowej ustalono, że temperatura pracy karty graficznej z wyjściami HDMI oraz D-SUB, zainstalowanej w gnieździe PCI Express komputera stacjonarnego, wynosi 87°C. W związku z tym, serwisant powinien

W systemie Linux, polecenie usermod -s dla danego użytkownika umożliwia

Jak określa się niechciane oprogramowanie komputerowe, które zwykle instaluje się bez wiedzy użytkownika?

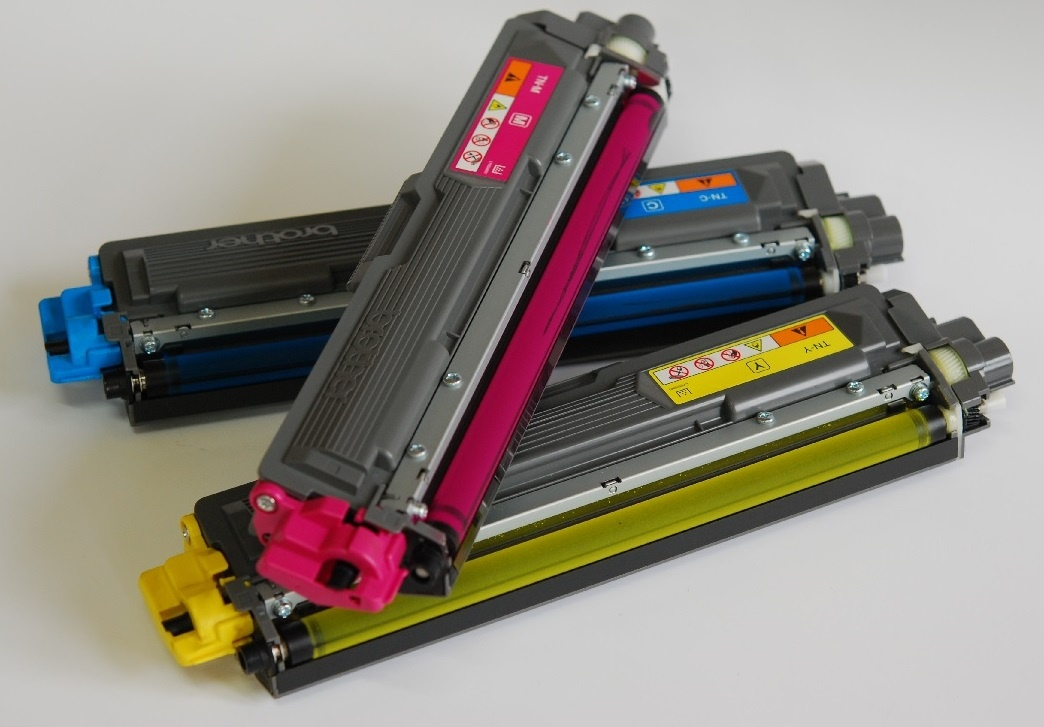

Na ilustracji przedstawiono

Protokół stosowany w sieciach komputerowych do zarządzania zdalnym terminalem w modelu klient-serwer, który nie gwarantuje bezpieczeństwa przekazywanych danych i funkcjonuje tylko w formacie tekstowym, to

Cechą charakterystyczną transmisji w interfejsie równoległym synchronicznym jest to, że

Liczby 1001 i 100 w wierszu pliku /etc/passwd reprezentują

Brak odpowiedzi na to pytanie.

Wskaź na błędny układ dysku z użyciem tablicy partycji MBR?

Brak odpowiedzi na to pytanie.

Kabel typu skrętka, w którym pojedyncza para żył jest pokryta folią, a całość kabla jest osłonięta ekranem z folii i siatki, oznacza się symbolem

Brak odpowiedzi na to pytanie.

Procesor RISC to procesor o

Brak odpowiedzi na to pytanie.

Dokument mający na celu przedstawienie oferty cenowej dla inwestora dotyczącej przeprowadzenia robót instalacyjnych w sieci komputerowej, to

Brak odpowiedzi na to pytanie.

Zwiększenie zarówno wydajności operacji (zapis/odczyt), jak i bezpieczeństwa przechowywania danych jest możliwe dzięki zastosowaniu macierzy dyskowej

Brak odpowiedzi na to pytanie.

Jakie polecenie należy zastosować w konsoli odzyskiwania systemu Windows, aby poprawić błędne zapisy w pliku boot.ini?

Brak odpowiedzi na to pytanie.

Zidentyfikuj powód pojawienia się komunikatu, który został pokazany na ilustracji

Brak odpowiedzi na to pytanie.

Do wykonania obrazu dysku twardego można użyć programu

Brak odpowiedzi na to pytanie.

Po zainstalowaniu Systemu Windows 7 dokonano zmiany w BIOS-ie komputera, skonfigurowano dysk SATA z AHCI na IDE. Po ponownym uruchomieniu systemu komputer będzie

Brak odpowiedzi na to pytanie.

Wskaż złącze żeńskie o liczbie pinów 24 lub 29, które jest w stanie przesyłać skompresowany cyfrowy sygnał do monitora?

Brak odpowiedzi na to pytanie.

Która z wymienionych technologii pamięci RAM wykorzystuje oba zbocza sygnału zegarowego do przesyłania danych?

Brak odpowiedzi na to pytanie.

Którego programu nie można użyć do przywrócenia danych w systemie Windows na podstawie wcześniej wykonanej kopii?

Brak odpowiedzi na to pytanie.

Aby wydobyć informacje znajdujące się w archiwum o nazwie dane.tar, osoba korzystająca z systemu Linux powinna zastosować komendę

Brak odpowiedzi na to pytanie.

Menedżer usług IIS (Internet Information Services) w systemie Windows stanowi graficzny interfejs do konfiguracji serwera

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie operacyjnym Linux służy do monitorowania komunikacji pakietów TCP/IP lub protokołów wysyłanych lub odbieranych w sieci komputerowej, do której podłączony jest komputer użytkownika?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

W usłudze, jaką funkcję pełni protokół RDP?

Brak odpowiedzi na to pytanie.

Obrazek ilustruje rodzaj złącza

Brak odpowiedzi na to pytanie.

Po włączeniu komputera wyświetlił się komunikat "Non-system disk or disk error. Replace and strike any key when ready". Może to być spowodowane

Brak odpowiedzi na to pytanie.

Jakie oprogramowanie należy zainstalować, aby serwer Windows mógł obsługiwać usługi katalogowe?

Brak odpowiedzi na to pytanie.

Adres fizyczny karty sieciowej AC-72-89-17-6E-B2 zapisany jest w formacie

Brak odpowiedzi na to pytanie.

Emisja dźwięków: jednego długiego oraz dwóch krótkich przez BIOS firmy AMI wskazuje na

Brak odpowiedzi na to pytanie.

Złośliwe oprogramowanie, które rejestruje klawisze naciskane przez użytkownika w systemie operacyjnym, to

Brak odpowiedzi na to pytanie.

W jakim miejscu są zapisane dane dotyczące kont użytkowników domenowych w systemach Windows Server?

Brak odpowiedzi na to pytanie.

Która para: protokół – warstwa, w której funkcjonuje protokół, jest prawidłowo zestawiona według modelu TCP/IP?

Brak odpowiedzi na to pytanie.

Element trwale zamontowany, w którym znajduje się zakończenie okablowania strukturalnego poziomego dla abonenta, to

Brak odpowiedzi na to pytanie.

Podczas zamykania systemu operacyjnego na ekranie pojawił się błąd, tak zwany bluescreen, 0x000000F3 Bug Check 0xF3 DISORDERLY_SHUTDOWN – niepowodzenie zamykania systemu, spowodowane brakiem pamięci. Błąd ten może wskazywać na

Brak odpowiedzi na to pytanie.

Jakie polecenie w systemie Linux służy do przypisania adresu IP oraz maski podsieci dla interfejsu eth0?

Brak odpowiedzi na to pytanie.

Jakie urządzenie pozwoli na podłączenie drukarki, która nie jest wyposażona w kartę sieciową, do lokalnej sieci komputerowej?

Brak odpowiedzi na to pytanie.

W systemie Linux narzędzie iptables wykorzystuje się do

Brak odpowiedzi na to pytanie.