Pytanie 1

Jakie informacje przedstawia diagram Gantta?

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Jakie informacje przedstawia diagram Gantta?

Z jakiej kolekcji powinno się korzystać, aby przechowywać informacje związane z elementem interfejsu użytkownika w taki sposób, aby ten element był informowany przez kolekcję o dodaniu, usunięciu lub zmianie jej zawartości?

Jaki typ złośliwego oprogramowania funkcjonuje w tle, zbierając dane o wprowadzanych hasłach?

Jakie jest podstawowe zadanie konstruktora w klasie?

Jak oddziaływanie monotonnego środowiska pracy może wpłynąć na organizm człowieka?

Rozpoczęcie tworzenia procedury składowej o nazwie dodajUsera w MS SQL wymaga użycia poleceń

Jakie wartości jest w stanie przechować zmienna o typie logicznym?

Jaki jest podstawowy cel przystosowania aplikacji do publikacji w sklepie mobilnym?

Który z wymienionych przykładów przedstawia typ rekordowy?

Który z przedstawionych poniżej przykładów ilustruje prawidłową deklarację zmiennej typu całkowitego w języku C++?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Co to jest wskaźnik w języku C?

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

Które słowo kluczowe w C++ służy do definiowania klasy nadrzędnej?

Jaki modyfikator dostępu umożliwia dostęp do pól klasy tylko za pomocą jej metod?

Jakie jest przeznaczenie komentarzy w kodzie źródłowym programu?

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak poniżej:

class Owoc { public: double waga; string nazwa; Owoc(double waga, string nazwa); };

Owoc::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Owoc::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

W jaki sposób można zmniejszyć liczbę danych zbieranych przez aplikacje mobilne?

Zamieszczony kawałek kodu w języku C# tworzy hasło. Wskaż prawdziwe stwierdzenie dotyczące cech tego hasła?

var random = new Random(); string pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for(int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jakie działania można podjąć, aby uniknąć pogorszenia wzroku podczas korzystania z komputera?

Jakie ma znaczenie "operacja wejścia" w kontekście programowania?

Która z metodologii w zarządzaniu projektami umożliwia łatwe dostosowywanie się do zmieniających się potrzeb klienta?

Która metoda tablicy w JavaScript dodaje nowy element na końcu tablicy?

Jakie są kluczowe etapy resuscytacji krążeniowo-oddechowej?

Który z podanych terminów najlepiej odnosi się do składnika statycznego w klasie?

Programista może wykorzystać framework Angular do realizacji aplikacji:

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

...(RAD)..., is both a general term for adaptive software development approaches, and the name for James Martin's method of rapid development. In general, RAD approaches to software development put less emphasis on planning and more emphasis on an adaptive process. Prototypes are often used in addition to or sometimes even instead of design specifications. Źródło: https://en.wikipedia.org/ |

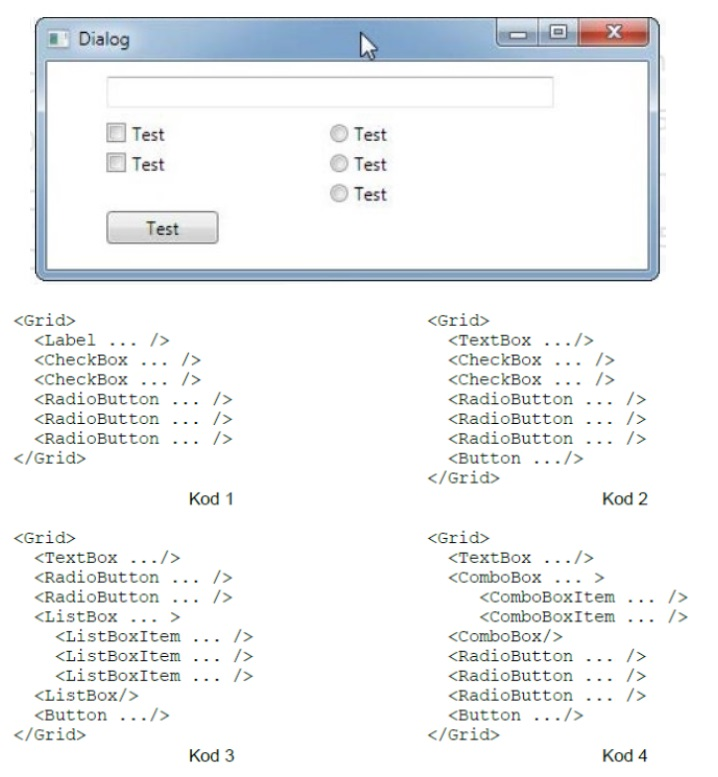

Wskaź kod, który spowoduje wyświetlenie okna dialogowego przedstawionego na ilustracji. Dla uproszczenia kodu, zrezygnowano z atrybutów znaczników

Jakie narzędzie służy do zarządzania wersjami?

W podanym fragmencie kodu Java wskaż, która zmienna może przechować wartość "T":

int zm1; float zm2; char zm3; boolean zm4;

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Przedstawione w filmie działania wykorzystują narzędzie

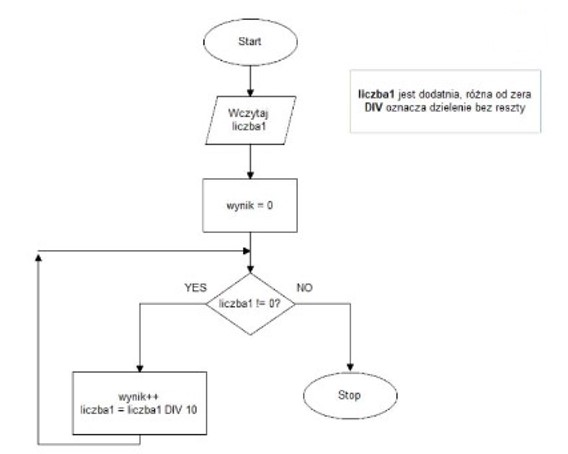

Jakie obliczenia można wykonać za pomocą poniższego algorytmu, który operuje na dodatnich liczbach całkowitych?

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

Który z wymienionych poniżej typów danych stanowi przykład typu stałoprzecinkowego?

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

Jakie informacje zawiera zestaw instrukcji (ISA) danego procesora?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Który z poniższych aspektów najdokładniej określa cel realizacji projektu?