Pytanie 1

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakiego rodzaju licencji używa się do przypisania oprogramowania wyłącznie do jednego, określonego zestawu komputerowego?

Z czego wykonane są przewody kabla sieciowego UTP cat. 5e?

Przyrząd przedstawiony na rysunku jest stosowany do

Pole komutacyjne z rozszerzeniem to takie pole, które dysponuje

Jakie narzędzie w systemie Windows 7 pozwala na zbadanie systemu plików pod kątem błędów związanych z integralnością danych?

Co oznacza zapis 2B1Q na zakończeniu sieciowym u abonenta?

Czy zapora systemu Windows jest standardowo aktywna dla

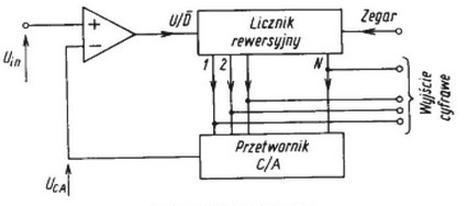

Która z metod przetwarzania sygnału analogowego na sygnał cyfrowy jest stosowana w przetworniku przedstawionym na rysunku?

Zysk energetyczny anteny definiuje się jako stosunek

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką licencję oprogramowania przypisuje się do płyty głównej danego komputera?

Który z poniższych algorytmów nie należy do grupy algorytmów sprawiedliwego kolejkowania?

Jakie adresy IPv6 mają wyłącznie lokalny zasięg i nie są routowalne?

Jaki skrót definiuje modulację złożoną, która łączy zmiany fazy oraz amplitudy sygnału nośnego?

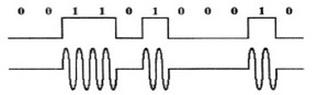

Którą technikę modulacji strumienia binarnego przedstawiono na rysunku?

Zjawisko refleksji sygnału teletransmisyjnego na końcu przewodu nie występuje w przypadku przewodów

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Zidentyfikuj modulację analogową.

Podczas ustawiania protokołu OSPF maska jest podawana w formie odwrotnej (wildcard mask). Jaką wartość ma maska odwrotna dla podsieci 255.255.252.0?

Jakie źródło dostarcza częstotliwość odniesienia dla pozostałych zegarów?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Aliasing to

Która z sygnalizacji odpowiada za transmitowanie w sieci numerów związanych z kierowaniem połączeń od dzwoniącego abonenta?

Który z apletów w systemie Windows 10 służy do tworzenia kopii zapasowych?

W urządzeniach analizujących telekomunikacyjne, wykorzystywanych do pomiaru parametrów okablowania strukturalnego w sieciach abonenckich, przenik zbliżny nosi oznaczenie

Fragment pomiaru tłumienności światłowodu, który określamy jako strefę martwą, to

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką liczbę hostów w danej sieci można przypisać, używając prefiksu /26?

Sygnał zajętości ma tę samą częstotliwość co sygnał zgłoszenia, ale jest emitowany w regularnych odstępach podczas nadawania?

Czym zajmuje się regenerator cyfrowy?

Ze względu na typ materiału, z którego wykonane są światłowody, nie łączy się ich za pomocą złączy

Modulacja PCM (Pulse Code Modulation) jest wykorzystywana do przedstawiania

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką komendę trzeba wprowadzić, aby włączyć podsieć 5.6.7.0/24 do systemu OSPF?

Aby zapobiec pętli sieciowej w topologii sieci LAN, używa się protokołu

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

Podaj wartość maski odwrotnej dla podsieci 255.255.240.0?

Kabel, który nosi symbol HTKSH, jest kablem telefonicznym?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.