Pytanie 1

Częścią eksploatacyjną drukarki laserowej nie jest

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Częścią eksploatacyjną drukarki laserowej nie jest

Jakie czynności należy wykonać, aby przygotować nowego laptopa do użytkowania?

Aby w systemie Linux wykonać kopię zapasową określonych plików, należy wprowadzić w terminalu polecenie programu

Który z trybów nie jest oferowany przez narzędzie lupa w systemie Windows?

W jakim systemie operacyjnym występuje mikrojądro?

Do czego służy program firewall?

Według normy JEDEC, napięcie zasilające dla modułów pamięci RAM DDR3L wynosi

Usterka przedstawiona na ilustracji, widoczna na monitorze komputera, nie może być spowodowana przez

W systemie Linux narzędzie iptables wykorzystuje się do

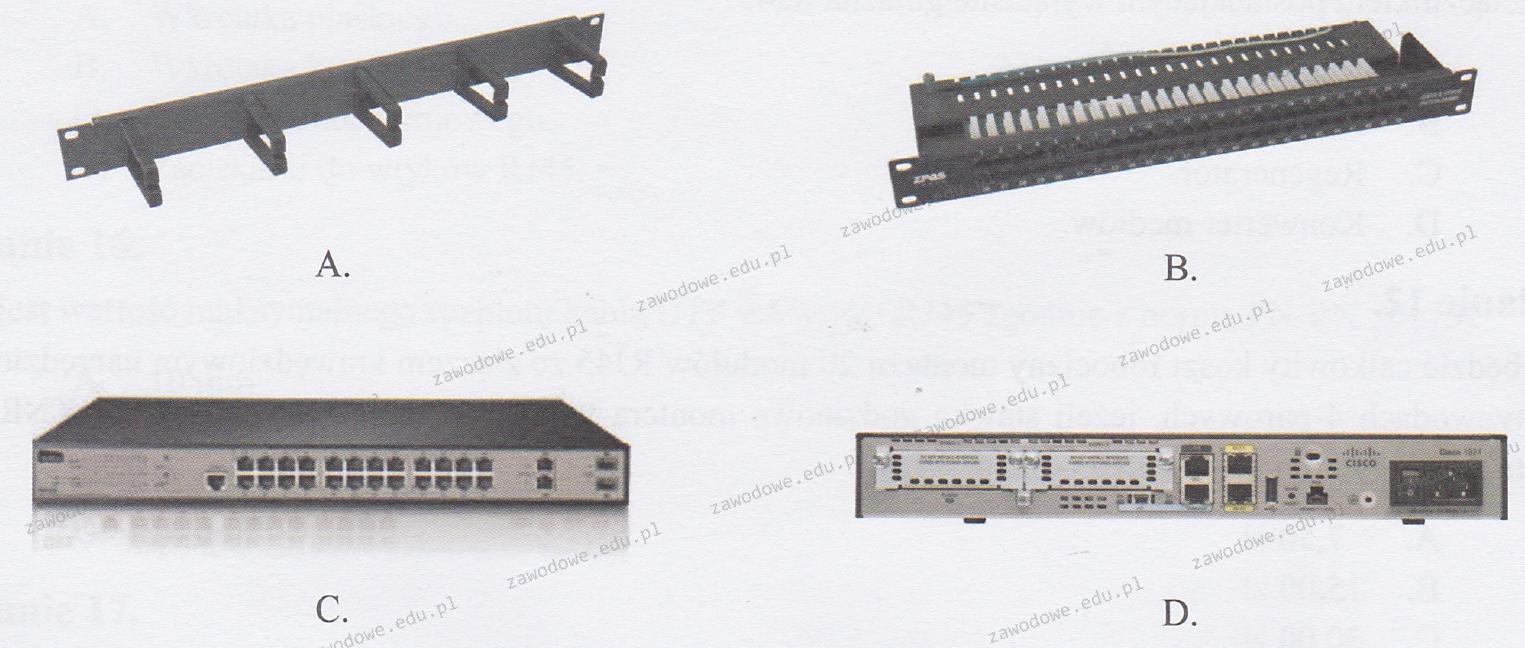

Na którym obrazku przedstawiono panel krosowniczy?

Który adres IP jest powiązany z nazwą mnemoniczna localhost?

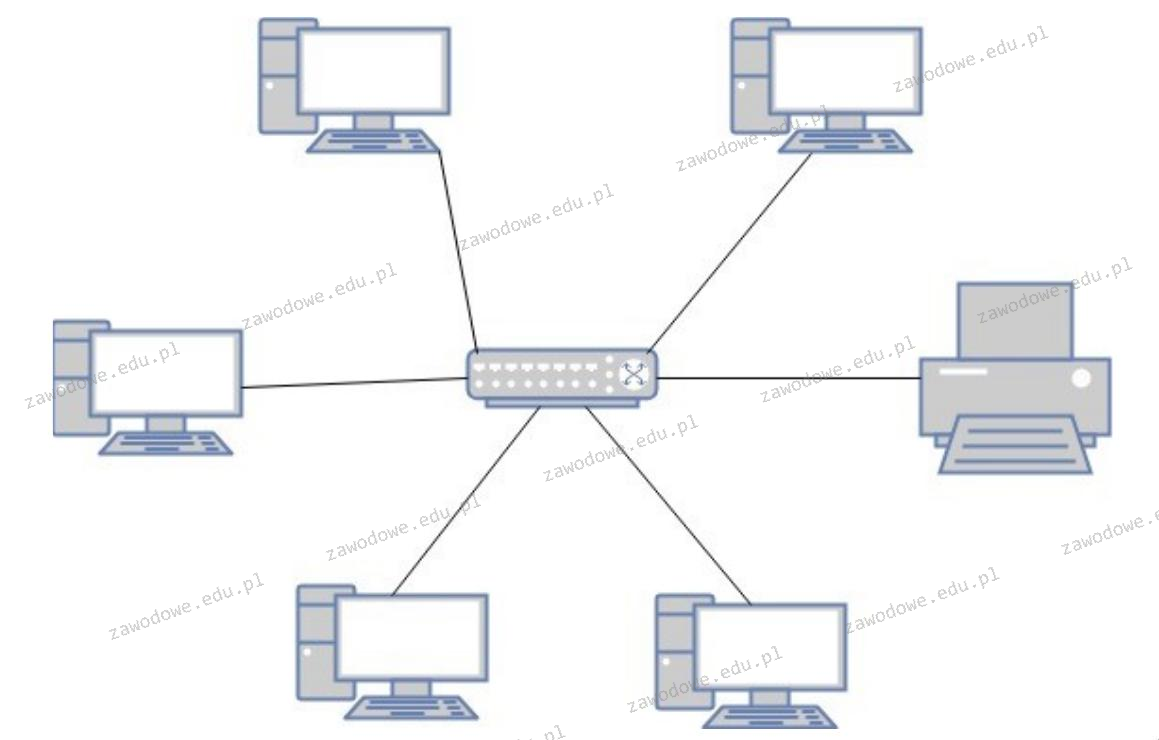

Jaką fizyczną topologię sieci komputerowej przedstawia ilustracja?

Jaki jest standardowy port dla serwera HTTP?

Który z wymienionych protokołów przekształca 48-bitowy adres MAC na 32-bitowy adres IP?

Moduł Mini-GBiCSFP pełni funkcję

Jak określić długość prefiksu adresu sieci w adresie IPv4?

W specyfikacji IEEE 802.3af opisano technologię dostarczania energii elektrycznej do różnych urządzeń sieciowych jako

Jakie urządzenie powinno zostać użyte do segmentacji domeny rozgłoszeniowej?

Na ilustracji zaprezentowany jest graficzny symbol

Granice dla obszaru kolizyjnego nie są określane przez porty urządzeń takich jak

W systemie Linux polecenie touch jest używane do

SuperPi to aplikacja używana do oceniania

Symbol zaprezentowany powyżej, używany w dokumentacji technicznej, wskazuje na

Technologia opisana w systemach należących do rodziny Windows to

| Jest to technologia obsługująca automatyczną konfigurację komputera PC i wszystkich zainstalowanych w nim urządzeń. Umożliwia ona rozpoczęcie korzystania z nowego urządzenia (na przykład karty dźwiękowej lub modemu) natychmiast po jego zainstalowaniu bez konieczności przeprowadzania ręcznej jego konfiguracji. Technologia ta jest implementowana w warstwach sprzętowej i systemu operacyjnego, a także przy użyciu sterowników urządzeń i BIOS-u. |

Wskaż najkorzystniejszą trasę sumaryczną dla podsieci IPv4?

| 10.10.168.0/23 |

| 10.10.170.0/23 |

| 10.10.172.0/23 |

| 10.10.174.0/24 |

Drugi monitor CRT, który jest podłączony do komputera, ma zastosowanie do

Jakie polecenie należy wykorzystać w systemie Linux, aby zlokalizować wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i mają w nazwie ciąg znaków abc?

Jakie narzędzie jest używane do zarządzania alokacjami dyskowymi w systemach Windows 7 i Windows 8?

Jakiego typu dane są przesyłane przez interfejs komputera osobistego, jak pokazano na ilustracji?

| Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit stopu |

Wprowadzając w wierszu poleceń systemu Windows Server komendę convert, można wykonać

Długi oraz dwa krótkie dźwięki sygnałowe BIOS POST od AMI i AWARD sygnalizują problem

Na podstawie przedstawionego w tabeli standardu opisu pamięci PC-100 wskaż pamięć, która charakteryzuje się maksymalnym czasem dostępu wynoszącym 6 nanosekund oraz minimalnym opóźnieniem między sygnałami CAS i RAS równym 2 cyklom zegara?

| Specyfikacja wzoru: PC 100-abc-def jednolitego sposobu oznaczania pamięci. | ||

| a | CL (ang. CAS Latency) | minimalna liczba cykli sygnału taktującego, liczona podczas operacji odczytu, od momentu uaktywnienia sygnału CAS, do momentu pojawienia się danych na wyjściu modułu DIMM (wartość CL wynosi zwykle 2 lub 3); |

| b | tRCD (ang. RAS to CAS Delay) | minimalne opóźnienie pomiędzy sygnałami RAS i CAS, wyrażone w cyklach zegara systemowego; |

| c | tRP (ang. RAS Precharge) | czas wyrażony w cyklach zegara taktującego, określający minimalną pauzę pomiędzy kolejnymi komendami, wykonywanymi przez pamięć; |

| d | tAC | Maksymalny czas dostępu (wyrażony w nanosekundach); |

| e | SPD Rev | specyfikacja komend SPD (parametr może nie występować w oznaczeniach); |

| f | Parametr zapasowy | ma wartość 0; |

Jak ustawić w systemie Windows Server 2008 parametry protokołu TCP/IP karty sieciowej, aby komputer mógł jednocześnie funkcjonować w dwóch sieciach lokalnych o różnych adresach IP?

Jakie materiały eksploatacyjne wykorzystuje się w drukarce laserowej?

Jaką liczbę punktów abonenckich (2 x RJ45) zgodnie z wytycznymi normy PN-EN 50167 powinno się zainstalować w biurze o powierzchni 49 m2?

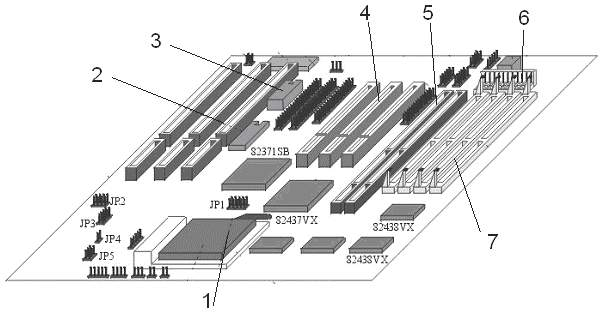

Na schemacie płyty głównej port PCI oznaczony jest numerem

Przed rozpoczęciem instalacji sterownika dla urządzenia peryferyjnego system Windows powinien weryfikować, czy dany sterownik ma podpis

Do podłączenia projektora multimedialnego do komputera, nie można użyć złącza

Narzędzie systemu Windows wykorzystywane do interpretacji poleceń, stosujące logikę obiektową oraz cmdlety, to

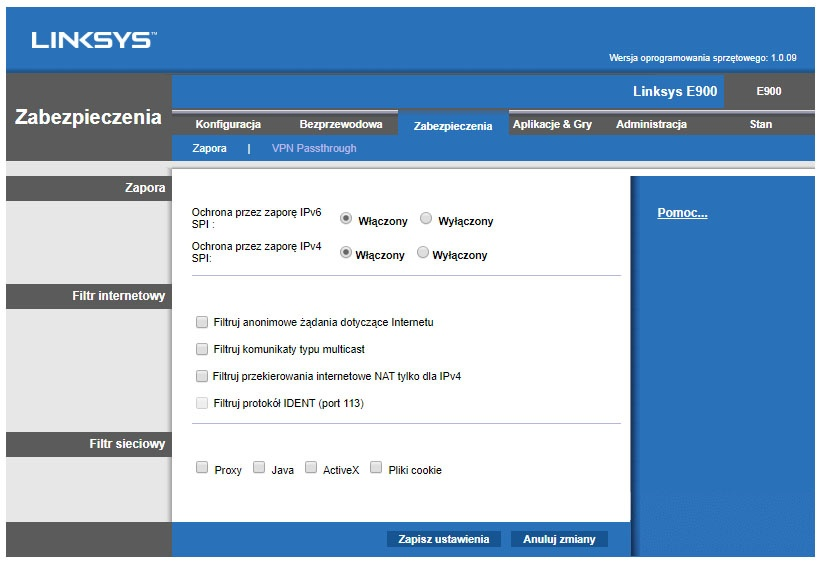

Na ilustracji przedstawiono okno konfiguracji rutera. Wskaż opcję, która wpływa na zabezpieczenie urządzenia przed atakami DDoS.