Pytanie 1

Częstotliwość próbkowania ma wpływ na

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Częstotliwość próbkowania ma wpływ na

Jakie polecenie pozwala na dodanie kolumny zadanie kompletne do tabeli zadania?

Na podstawie jakiego parametru oraz z ilu tabel zostaną zwrócone wiersze w wyniku przedstawionego zapytania?

SELECT * FROM producent, hurtownia, sklep, serwis WHERE producent.nr_id = hurtownia.nr_id AND producent.wyrob_id = serwis.wyrob_id AND hurtownia.nr_id = sklep.nr_id AND sklep.nr_id = serwis.nr_id AND producent.nr_id = 1;

W tabeli artykuly przeprowadzono poniższe operacje związane z uprawnieniami użytkownika jan.

GRANT ALL PRIVILEGES ON artykuły TO jan REVOKE SELECT, UPDATE ON artykuly FROM jan

Jakie będą uprawnienia użytkownika jan po wykonaniu tych operacji?

W bazie danych wykonano poniższe polecenia dotyczące uprawnień użytkownika adam:

GRANT ALL PRIVILEGES ON klienci TO adam;Po wykonaniu tych instrukcji użytkownik adam uzyska dostęp do:

REVOKE SELECT, INSERT, UPDATE ON klienci FROM adam;

Który z podanych znaczników HTML nie jest używany do formatowania tekstu?

Podczas definiowania koloru w formacie RGBA, na przykład rgba(100, 40, 50, 0.2), ostatnia liczba odnosi się do

Który z poniższych zapisów w HTML określa kodowanie znaków stosowane w dokumencie?

Który z elementów relacyjnej bazy danych, zapisany w języku SQL, może być wykorzystany w zapytaniach modyfikujących kolumny danych udostępnione jako tabela, niezależnie od tego, czy jest stworzony programowo, czy dynamicznie?

Jakiego protokołu należy użyć do przesyłania plików witryny internetowej na serwer hostingowy?

W celu stylizacji strony internetowej stworzono odpowiednie reguły. Reguły te będą stosowane tylko do wybranych znaczników (np. niektóre nagłówki, kilka akapitów). W tej sytuacji, aby zastosować styl do kilku wybranych znaczników, najlepiej będzie użyć

{ text-align: right; }Wskaźnik HTML, który umożliwia oznaczenie tekstu jako błędnego lub nieodpowiedniego poprzez jego przekreślenie, to jaki?

Który z elementów HTML ma charakter bloku?

Walidacja strony internetowej polega na

W przedstawionym kodzie JavaScript, który został ponumerowany dla przejrzystości, występuje błąd uniemożliwiający wyświetlenie jakiegokolwiek komunikatu po uruchomieniu. Jak można go naprawić?

Debugger to narzędzie wykorzystywane do

W zakresie ochrony serwera bazy danych przed atakami hakerównie wlicza się

Jaki jest cel funkcji napisanej w PHP?

| function fun1($liczba) { if($liczba % 2 == 0) return 1; return 0; } |

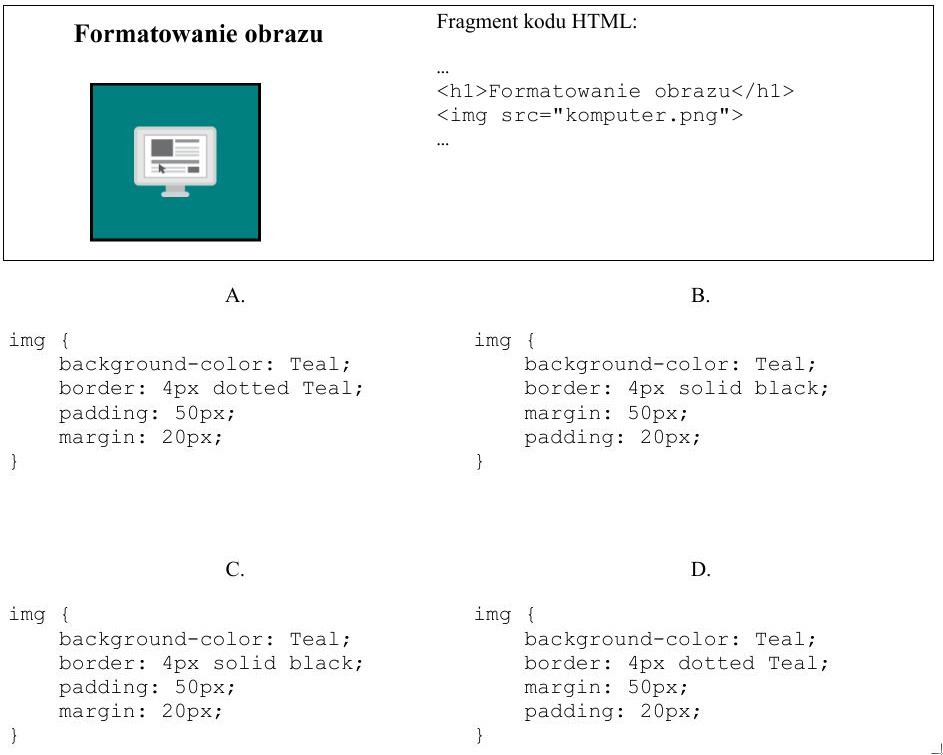

Na przedstawionym obrazie widać wynik formatowania przy użyciu styli CSS oraz kod HTML, który go generuje. Przy założeniu, że marginesy wewnętrzne wynoszą 50 px, a zewnętrzne 20 px, jak wygląda styl CSS dla tego obrazu?

Tworząc raport w systemie zarządzania relacyjnymi bazami danych, umożliwia się

Jaki jest efekt działania programu w JavaScript?

| var osoba = prompt("Podaj imię", "Adam"); |

Jaką wartość przyjmie zmienna po wykonaniu poniższego fragmentu kodu w JavaScript?

| var w=0; var i=1; for (i = 1; i < 50; i++) { if (i%2 == 0) w += i; } |

Bitmapa stanowi obraz

W jaki sposób, stosując język PHP można usunąć ciasteczko o nazwie ciastko?

Formatem plików graficznych rastrowych z bezstratną kompresją jest

Zaprezentowany kod źródłowy w języku C++ ma na celu wypisanie dla wprowadzanych całkowitych liczb różniących się od zera.

W języku HTML zapis < spowoduje w przeglądarki wyświetlenie znaku

Aby przeanalizować rozkład ilościowy różnych kolorów na zdjęciu, jaka metoda powinna być zastosowana?

Jak wybrać nazwy produktów z tabeli sprzet zawierającej pola: nazwa, cena, liczbaSztuk, dataDodania, które zostały dodane w roku 2021, a ich cena jest poniżej 100 zł lub liczba sztuk przekracza 4, w sekcji WHERE?

Jakie znaczniki należy zastosować, aby umieścić kod PHP w pliku z rozszerzeniem php?

Ile razy zostanie wykonana pętla w zamieszczonym skrypcie PHP?

| $a = $x = 0; do{ $a++; $x = $x + $a; }while($x != 21); |

Kolor zaprezentowany na ilustracji, zapisany w modelu RGB, w formacie szesnastkowym będzie określony w następujący sposób

W przypadku uszkodzenia serwera bazy danych, aby jak najszybciej przywrócić pełną funkcjonalność bazy danych, należy skorzystać z

W zaprezentowanym fragmencie kodu HTML zdefiniowano pole input, które można opisać jako

| <input type="password" name="pole"> |

Analizując zamieszczony kod w języku HTML, można zauważyć, że w przeglądarce

Etap, w którym identyfikuje się oraz eliminuje błędy w kodzie źródłowym programów, to

Które z pojęć programowania obiektowego w języku JavaScript odnosi się do dostępu do pól i metod jedynie z poziomu klasy, w której zostały one zadeklarowane?

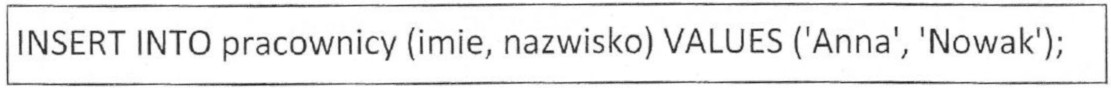

W tabeli pracownicy utworzono klucz główny typu INTEGER z atrybutami NOT NULL oraz AUTO-INCREMENT. Dodatkowo zdefiniowano pola imie oraz nazwisko. W przypadku użycia przedstawionej w ramce kwerendy SQL wprowadzającej dane, gdzie pominięto pole klucza, w bazie danych MySQL dojdzie do

Aby tworzyć strony internetowe w sposób graficzny, należy skorzystać z

W formularzu, wartości z pola input o typie number zostały przypisane do zmiennej a, a następnie przetworzone w skrypcie JavaScript w pokazany sposób. Jaki typ będzie miała zmienna x?

| var x = parseInt(a); |