Pytanie 1

Jak działa macierz RAID1 wykorzystana w serwerze?

Wynik: 40/40 punktów (100,0%)

Wymagane minimum: 20 punktów (50%)

Jak działa macierz RAID1 wykorzystana w serwerze?

W jakim celu rutery wykorzystujące protokół OSPF komunikują się za pomocą pakietów Hello?

Który z adresów może być użyty do adresacji w sieci publicznej?

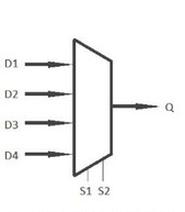

Na rysunku przedstawiono symbol graficzny

Dokumentem zawierającym informacje o zainstalowanych systemach operacyjnych oraz partycjach, na których są uruchamiane, jest

Programem umożliwiającym przechwytywanie i przeglądanie ruchu w sieci jest

Aby zrealizować rejestrację telefonu VoIP w lokalnej sieci, trzeba ustawić na urządzeniu adres IP, który będzie zgodny z siecią ustaloną w serwerze telekomunikacyjnym oraz stworzyć i skonfigurować

Komputery połączone w sieć mają ustawione we właściwościach protokołu TCP/IP adresy IP i maski, które zamieszczono w tabelce. Jaką strukturę tworzą te komputery?

| Adres IP | Maska |

| 10.1.61.10 | 255.0.0.0 |

| 10.2.61.11 | 255.0.0.0 |

| 10.3.63.10 | 255.0.0.0 |

| 10.4.63.11 | 255.0.0.0 |

| 10.5.63.12 | 255.0.0.0 |

Jaki jest adres rozgłoszeniowy IPv4 dla sieci z adresem 192.168.10.0 w klasycznym routingu?

Jaką regułę należy zastosować, aby skutecznie zablokować ruch przychodzący na domyślny port telnet w łańcuchu INPUT, gdy polityka domyślna akceptuje wszystkie połączenia w programie iptables?

Jaką technologię stosuje się do automatycznej identyfikacji i instalacji urządzeń?

Listy kontrolne w ruterach stanowią narzędzie

Jakie jest główne zadanie protokołu DHCP w sieci komputerowej?

Główną właściwością protokołów routingu wykorzystujących metrykę stanu łącza (ang. link state) jest

Przekazywanie informacji o trasach pomiędzy różnymi protokołami routingu to

Aby zweryfikować poprawność systemu plików na dysku w Windows, należy wykorzystać komendę

Gdy ruter stosuje mechanizmy równoważenia obciążenia (load balancing), to w tablicy routingu

W nowych biurowych pomieszczeniach rachunkowych konieczne jest zainstalowanie sieci strukturalnej. Wykonawca oszacował koszty materiałów na 2 800 zł brutto, robocizny na 2 000 zł brutto oraz narzut od sumy łącznej na poziomie 10%. Jaką sumę brutto zapłaci klient za realizację sieci?

Wskaż adres IP prywatnej klasy A.

Komputery o poniżej wymienionych adresach IP

- 10.1.61.10 z maską 255.0.0.0

- 10.2.62.10 z maską 255.0.0.0

- 10.3.63.10 z maską 255.0.0.0

- 10.4.64.10 z maską 255.0.0.0

- 10.5.65.10 z maską 255.0.0.0

tworzą w danej organizacji

Konfiguracja w centrali abonenckiej usługi, która pozwala na wykonywanie połączeń na numer wewnętrzny bez pomocy telefonistki, polega na właściwym ustawieniu

Co oznacza komunikat w kodzie tekstowym Keybord is locked out – Unlock the key w procesie POST BIOS-u marki Phoenix?

Aby zweryfikować zdarzenia zarejestrowane w pamięci komputera działającego na systemie Windows, należy skorzystać z opcji przeglądania

Protokół służący do określenia desygnowanego rutera (DR), który odbiera informacje o stanach łączy od wszystkich ruterów w danym segmencie oraz stosuje adres multicastowy 224.0.0.6, to

Różne składniki tej samej informacji mogą być przesyłane różnymi trasami w komutacji

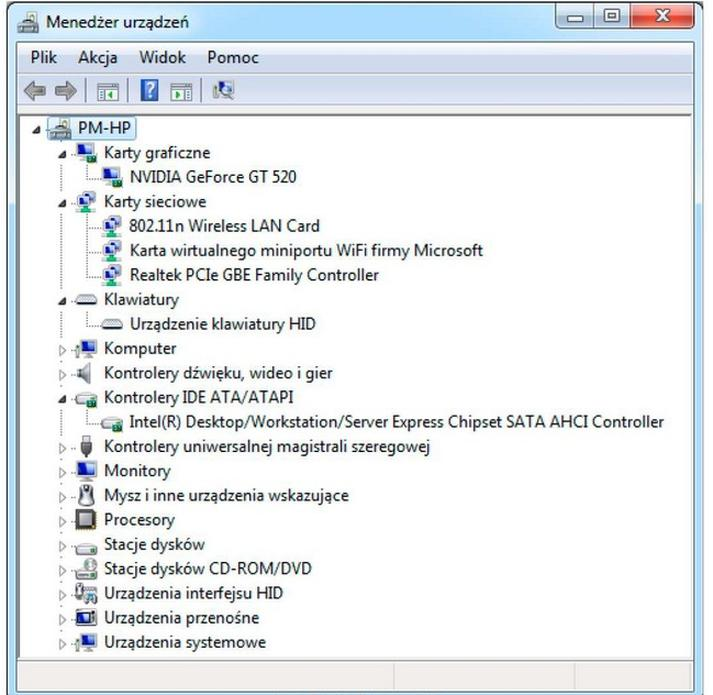

Zrzut ekranowy przedstawiony na rysunku informuje o tym, że w systemie

Która z poniższych właściwości jest typowa dla komutacji pakietów w trybie datagram?

Do jakiego rodzaju przesyłania komunikatów odnosi się adres IPv4 224.232.154.225?

Klient podpisał umowę z dostawcą usług internetowych na czas 1 roku. Miesięczna stawka abonamentowa ustalona została na 20 zł brutto, jednak w ramach promocji, przez pierwsze dwa miesiące została zmniejszona do 8 zł brutto. Jak obliczyć średni miesięczny koszt korzystania z Internetu w ramach abonamentu w ciągu 1 roku?

Algorytmy zarządzania kolejkami stosowane w urządzeniach sieciowych pozwalają na

Które z poniższych urządzeń jest używane do łączenia różnych sieci komputerowych i zarządzania ruchem między nimi?

Który z protokołów routingu wykorzystuje metodę wektora odległości?

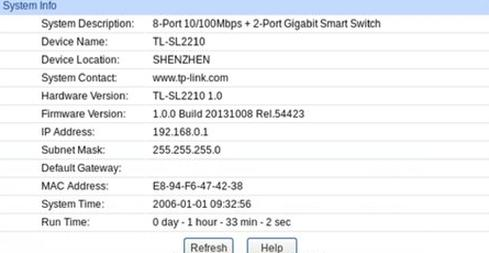

Który adres należy nadać interfejsowi karty sieciowej komputera, aby zalogować się do przełącznika o parametrach przedstawionych na rysunku?

Aby połączyć trzy komputery w niewielką sieć LAN typu peer-to-peer, można zastosować

Który protokół routingu do ustalania ścieżki bierze pod uwagę zarówno stan łącza, jak i koszt trasy?

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

Praktykant zrealizował staż u lokalnego dostawcy internetu. Jego zadaniem było podzielenie niewykorzystanych adresów IP na podsieci: 4, 8 oraz 16 adresowe. Praktykant zaprezentował 4 różne warianty podziału. Która z tych wersji jest właściwa według zasad rutingu?

Które z poniższych stwierdzeń na temat komutacji pakietów nie jest poprawne?

Jakie jest dziesiętne równoważne adresowi IPv4 01011100.00011110.00001010.00000001?

Ile maksymalnie urządzeń można zainstalować na jednym kontrolerze EIDE?