Pytanie 1

Która z poniższych technologii służy do tworzenia interaktywnych aplikacji webowych bez przeładowania strony?

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Która z poniższych technologii służy do tworzenia interaktywnych aplikacji webowych bez przeładowania strony?

Jakie wyrażenie logiczne powinno być użyte, aby zweryfikować, czy zmienna x zawiera wartości ujemne lub znajduje się w zakresie (10, 100)?

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Jakie aspekty powinny być brane pod uwagę przy tworzeniu zestawów danych?

Które z wymienionych sformułowań najlepiej definiuje oprogramowanie typu ransomware?

Jakie jest oznaczenie normy międzynarodowej?

Jakie są kluczowe różnice pomiędzy strukturą (struct) a unią (union) w języku C?

Programista może wykorzystać framework Angular do realizacji aplikacji:

Która biblioteka JavaScript jest najczęściej używana do tworzenia testowalnych funkcji asynchronicznych?

Które z poniższych narzędzi jest używane do statycznej analizy kodu JavaScript?

Która z poniższych metod najlepiej nadaje się do wizualnego przedstawienia procesu decyzyjnego?

Które narzędzie służy do zarządzania zależnościami w projekcie JavaScript?

Która z wymienionych bibliotek stanowi element standardowego zestawu narzędzi programistycznych w Pythonie?

Co to jest GraphQL?

Jaką złożoność obliczeniową posiada podany algorytm?

Dane:

Tablica: tab[n]

Index: i = 0, 1, ..., n-1

x: szukana

Algorytm:

// K1: i ← 0 // K2: dopóki i < (n - 1) // K3: jeżeli tab[i] = x to wypisz i // K4: i ← i + 1 // K5: idź do K2 // K6: zakończ

Jaki środek ochronny najlepiej chroni przed hałasem w biurze?

Który z wymienionych parametrów dysku twardego ma największy wpływ na jego wydajność?

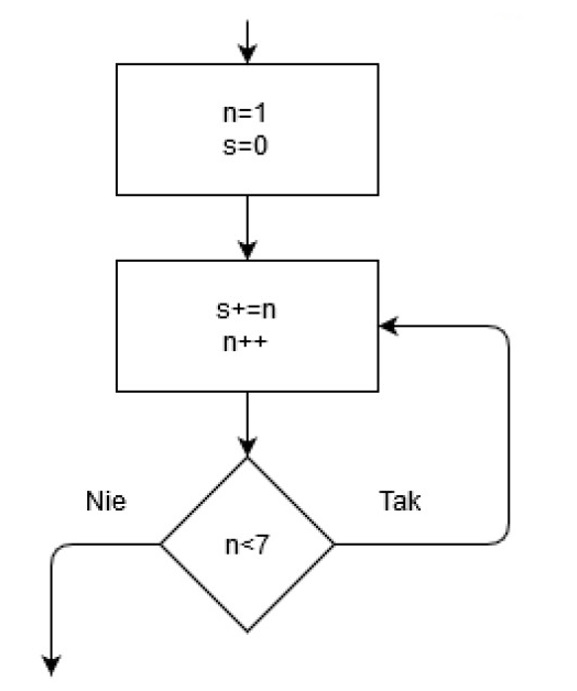

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

Jakie wartości może przyjąć zmienna typu boolean?

Który z wymienionych elementów UI w aplikacjach mobilnych jest odpowiedzialny za przechodzenie pomiędzy ekranami?

Który z wymienionych mechanizmów umożliwia ograniczenie dostępu do wybranych sekcji aplikacji webowej?

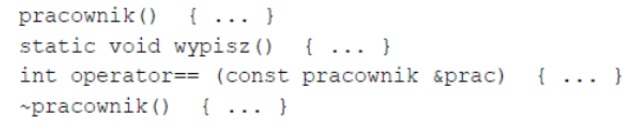

W klasie pracownik zdefiniowano następujące metody:

pracownik() { ... } static void wypisz() { ... } int operator== (const pracownik &prac) { ... } ~pracownik() { ... }Która z nich jest odpowiednia do dodania elementu diagnostycznego o treści:

cout << "Obiekt został usunięty";

Jakie będą skutki wykonania podanego fragmentu kodu w języku C++?

vector <int> liczby; for(int i=0; i<10; i++) { liczby.push_back(2*i); }

W przedstawionej ramce znajduje się fragment opisu metody compile języka Java wykorzystywanej w kontekście wyrażeń regularnych. Który symbol powinien być użyty, aby znaleźć dopasowanie na końcu tekstu?

| Metacharacter | Description |

|---|---|

| | | Find a match for any one of the patterns separated by | as in: cat|dog|fish |

| . | Find just one instance of any character |

| ^ | Finds a match as the beginning of a string as in: ^Hello |

| $ | Finds a match at the end of the string as in: World$ |

| \d | Find a digit |

| \s | Find a whitespace character |

| \b | Find a match at the beginning of a word like this: \bWORD, or at the end of a word like this: WORD\b |

| \uxxxx | Find the Unicode character specified by the hexadecimal number xxxx |

| Źródło https://www.w3schools.com/java/java_regex.asp dostęp 20.08.2020 | |

1 terabajt (TB) to ile gigabajtów (GB)?

Które z wymienionych stanowi przykład struktury dziedziczenia?

Co to jest zasięg (scope) zmiennej w programowaniu?

Metodyka zwinna (ang. agile) opiera się na

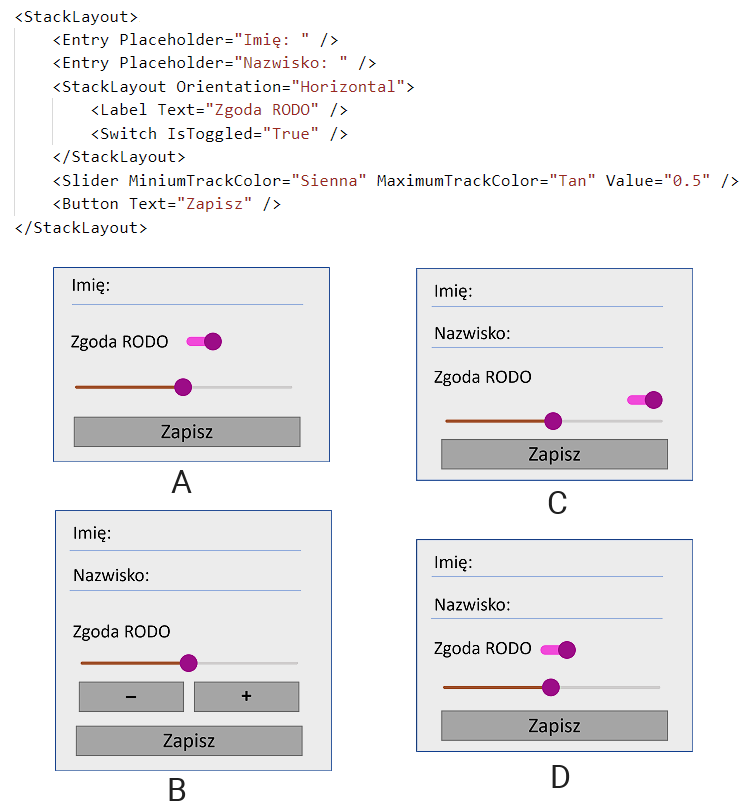

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

Co to jest kontener Docker?

Co zostanie wyświetlone po wykonaniu poniższego kodu?

function Person(name) { this.name = name; } Person.prototype.sayHello = function() { return `Hello, ${this.name}!`; }; const person = new Person('John'); console.log(person.sayHello());

Jakie informacje zawiera dokumentacja realizacji projektu?

Na podstawie zamieszczonego fragmentu kodu można stwierdzić, że element o nazwie rysunek jest

MojaKlasa obj1 = new MojaKlasa(); obj1.rysunek();

Sposób deklaracji Klasa2 wskazuje, że

| W C++ i C#: | class Klasa2 : Klasa1 |

| W Java: | class Klasa2 extends Klasa1 |

| W Python: | class Klasa2(Klasa1): |

Która zasada zwiększa bezpieczeństwo w sieci?

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Który z paradygmatów programowania najbardziej akcentuje dziedziczenie oraz polimorfizm?

Jakie będzie działanie przedstawionych dwóch równoważnych fragmentów kodu źródłowego?

Kod w React:

function Heading(props) { return ( <h1> {props.title} </h1> ); }

return ( <Heading title="Egzamin zawodowy" /> );

import {Component} from '@angular/core'; @Component({ selector: 'app-heading', templateUrl: './heading.component.html', styleUrls: ['./heading.component.css'] }) export class HeadingComponent { title:String = "Egzamin zawodowy"; ... }

<h1>{{title}}</h1>

Który z wymienionych elementów stanowi przykład złożonego typu danych?