Pytanie 1

Protokół trasowania wewnętrznego, który wykorzystuje metrykę wektora odległości, to

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Protokół trasowania wewnętrznego, który wykorzystuje metrykę wektora odległości, to

Które z poniższych kont nie jest wbudowane w system Windows XP?

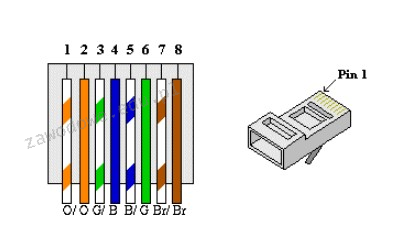

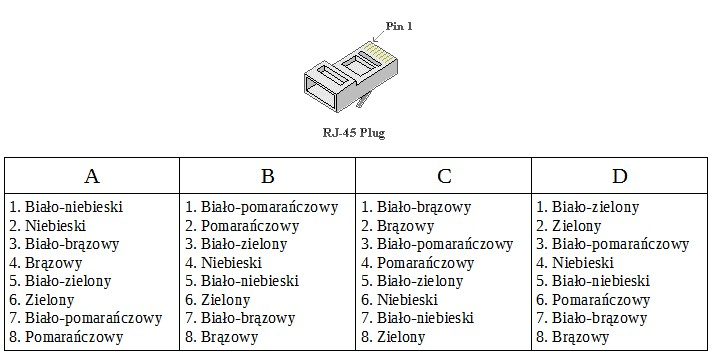

Na rysunku przedstawiono schemat ethernetowego połączenia niekrosowanych, ośmiopinowych złączy 8P8C. Jaką nazwę nosi ten schemat?

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pomocą serwera wydruku w systemie Windows Server. Posiadają oni jedynie uprawnienia do „Zarządzania dokumentami”. Jakie kroki należy podjąć, aby naprawić ten problem?

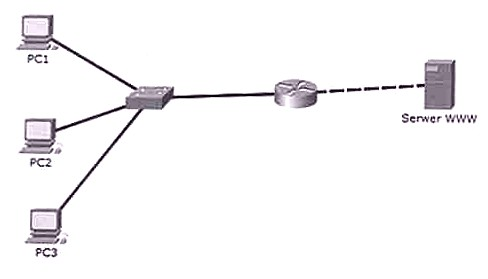

Schemat ilustruje fizyczną strukturę

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Użytkownicy z grupy Pracownicy nie mają możliwości drukowania dokumentów za pośrednictwem serwera drukarskiego w systemie operacyjnym Windows Server. Przysługuje im jedynie uprawnienie 'Zarządzanie dokumentami'. Co należy uczynić, aby rozwiązać przedstawiony problem?

Odmianą pamięci, która zapewnia tylko odczyt i może być usunięta przy użyciu światła ultrafioletowego, jest pamięć

Aby zwiększyć lub zmniejszyć rozmiar ikony na pulpicie, trzeba obracać kółkiem myszy, jednocześnie trzymając klawisz

Co należy zrobić przed przystąpieniem do prac serwisowych związanych z edytowaniem rejestru systemu Windows?

Transmisję danych w sposób bezprzewodowy umożliwia standard, który zawiera interfejs

Wskaź na błędny układ dysku z użyciem tablicy partycji MBR?

Interfejs SLI (ang. Scalable Link Interface) jest wykorzystywany do łączenia

Który protokół odpowiada za bezpieczne przesyłanie danych w sieciach komputerowych?

Aby zainstalować usługę Active Directory w systemie Windows Server, konieczne jest uprzednie zainstalowanie oraz skonfigurowanie serwera

Jakie oprogramowanie jest wykorzystywane do kontrolowania stanu dysków twardych?

Z jaką informacją wiąże się parametr TTL po wykonaniu polecenia ping?

Aby zwiększyć lub zmniejszyć wielkość ikony na pulpicie, należy obracać kółkiem myszy, trzymając jednocześnie klawisz:

Protokół, który pozwala na bezpieczną, zdalną obsługę serwera, to

Użytkownicy w sieci lokalnej mogą się komunikować między sobą, lecz nie mają dostępu do serwera WWW. Wynik polecenia ping z komputerów bramy jest pozytywny. Który komponent sieci NIE MOŻE być powodem problemu?

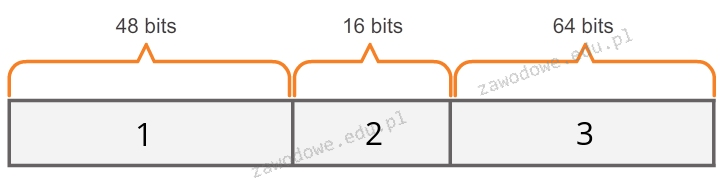

Jaką sekwencję mają elementy adresu globalnego IPv6 typu unicast ukazanym na diagramie?

Programem wiersza poleceń w systemie Windows, który umożliwia kompresję oraz dekompresję plików i folderów, jest aplikacja

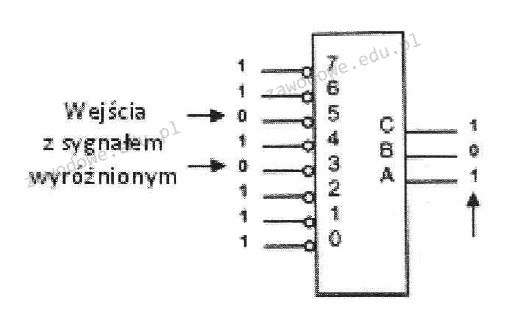

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Ile bajtów odpowiada jednemu terabajtowi?

Jakie środowisko powinien wybrać administrator sieci, aby zainstalować serwer dla stron WWW w systemie Linux?

Analiza tłumienia w kablowym systemie przesyłowym umożliwia ustalenie

Który procesor jest kompatybilny z płytą główną o przedstawionej specyfikacji?

ASUS micro-ATX, socket 1150, VT-d, DDR3 `1333, 1600 MHz), ATI Radeon X1250, 3 x PCI-Express x1, 3 x PCI-Express x16, 2 x Serial ATA III, USB 3.0, VGA, HDMI, DVI-D

Oprogramowanie OEM (Original Equipment Manufacturer) jest przypisane do

Który z protokołów przesyła datagramy użytkownika BEZ GWARANCJI ich dostarczenia?

Urządzenie przedstawione na rysunku

Jakie działanie nie przyczynia się do personalizacji systemu operacyjnego Windows?

Tryb użytkownika w przełączniku CISCO (User EXEC Mode) umożliwia

Okablowanie pionowe w sieci strukturalnej łączy jakie elementy?

Jakie urządzenie powinno być użyte do podłączenia żył kablowych skrętki do gniazda Ethernet?

Jakie jest główne zadanie systemu DNS w sieci komputerowej?

Administrator Active Directory w domenie firma.local pragnie skonfigurować mobilny profil dla wszystkich użytkowników. Ma on być przechowywany na serwerze serwer1, w folderze pliki, który jest udostępniony w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia opisane wymagania?

Zgodnie z normą Fast Ethernet 100Base-TX, maksymalna długość kabla miedzianego UTP kategorii 5e, który łączy bezpośrednio dwa urządzenia sieciowe, wynosi

Jakie jest usytuowanie przewodów w złączu RJ45 według schematu T568A?

Która z poniższych informacji odnosi się do profilu tymczasowego użytkownika?

Na ilustracji przedstawiono symbol urządzenia cyfrowego