Pytanie 1

Jaki będzie wynik operacji odejmowania dwóch liczb szesnastkowych: 60Aₕ – 3BFₕ?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Jaki będzie wynik operacji odejmowania dwóch liczb szesnastkowych: 60Aₕ – 3BFₕ?

Wartość 101011101102 zapisana w systemie szesnastkowym to

Jakie oprogramowanie jest używane do archiwizacji danych w systemie Linux?

Na podstawie zaprezentowanego cennika oblicz, jaki będzie całkowity koszt jednego dwumodułowego podwójnego gniazda abonenckiego montowanego na powierzchni.

| Lp. | Nazwa | j.m. | Cena jednostkowa brutto |

|---|---|---|---|

| 1. | Puszka natynkowa 45x45 mm dwumodułowa | szt. | 4,00 zł |

| 2. | Ramka + suport 45x45 mm dwumodułowa | szt. | 4,00 zł |

| 3. | Adapter 22,5x45 mm do modułu keystone | szt. | 3,00 zł |

| 4. | Moduł keystone RJ45 kategorii 5e | szt. | 7,00 zł |

Aby nagrać dane na nośniku przedstawionym na ilustracji, konieczny jest odpowiedni napęd

Podstawowym warunkiem archiwizacji danych jest

Na ilustracji ukazana jest karta

Problemy z laptopem, objawiające się zmienionymi barwami lub brakiem określonego koloru na ekranie, mogą być spowodowane uszkodzeniem

Jakim protokołem jest realizowana kontrola poprawności transmisji danych w sieciach Ethernet?

Atak DDoS (z ang. Distributed Denial of Service) na serwer może spowodować

Brak danych dotyczących parzystości liczby lub znaku rezultatu operacji w ALU może sugerować usterki w funkcjonowaniu

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Jakie stwierdzenie dotyczące konta użytkownika Active Directory w systemie Windows jest właściwe?

Aplikacją, która umożliwia wyświetlenie listy aktywnych urządzeń w sieci LAN, jest

Ikona błyskawicy widoczna na ilustracji służy do identyfikacji złącza

Protokół, który konwertuje nazwy domen na adresy IP, to

W kontekście adresacji IPv6, użycie podwójnego dwukropka służy do

Jakie urządzenie jest przedstawione na rysunku?

Czym jest mapowanie dysków?

Karta rozszerzeń przedstawiona na ilustracji może być zainstalowana w komputerze, jeśli na płycie głównej znajduje się przynajmniej jeden dostępny slot

Jakie narzędzie będzie najbardziej odpowiednie do delikatnego wygięcia blachy obudowy komputera oraz przykręcenia śruby montażowej w trudno dostępnej lokalizacji?

Kluczowy sposób zabezpieczenia danych w sieci komputerowej przed nieautoryzowanym dostępem to

Wykonanie polecenia perfmon w terminalu systemu Windows spowoduje

Adres IP (ang. Internet Protocol Address) to

Rodzajem złośliwego oprogramowania, którego podstawowym zamiarem jest rozprzestrzenianie się w sieciach komputerowych, jest

Zasadniczym sposobem zabezpieczenia danych przechowywanych na serwerze jest

Urządzenie, które zamienia otrzymane ramki na sygnały przesyłane w sieci komputerowej, to

Do przeprowadzenia ręcznej konfiguracji interfejsu sieciowego w systemie Linux konieczne jest użycie polecenia

Na ilustracji ukazano kartę

Jakie urządzenie pozwoli na połączenie kabla światłowodowego zastosowanego w okablowaniu pionowym sieci z przełącznikiem, który ma jedynie złącza RJ45?

W systemie Linux komenda usermod -s umożliwia dla danego użytkownika

Co nie wpływa na utratę z pamięci masowej HDD?

Jakie działanie nie przyczynia się do personalizacji systemu operacyjnego Windows?

Aby oddzielić komputery pracujące w sieci z tym samym adresem IPv4, które są podłączone do przełącznika zarządzalnego, należy przypisać

Jakiego protokołu sieciowego używa się do określenia mechanizmów zarządzania urządzeniami w sieci?

Jaką częstotliwość odświeżania należy ustawić, aby obraz na monitorze był odświeżany 85 razy na sekundę?

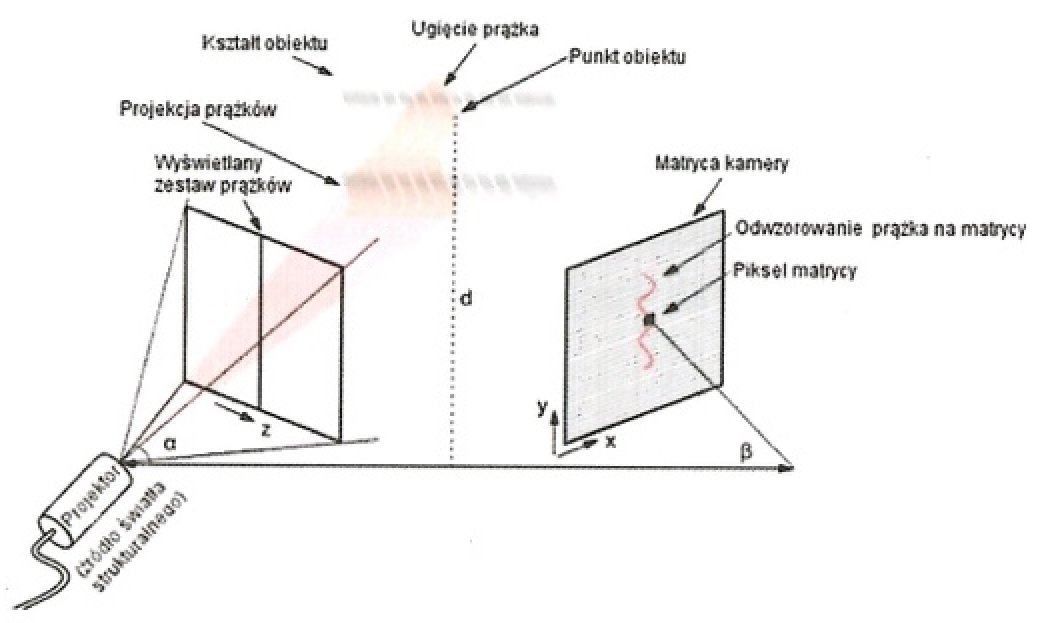

Zaprezentowany diagram ilustruje zasadę funkcjonowania skanera

Polecenie Gpresult

Jak nazywa się protokół używany do przesyłania wiadomości e-mail?

Aby sprawdzić, czy zainstalowana karta graficzna w komputerze jest przegrzewana, użytkownik ma możliwość użycia programu