Pytanie 1

Efekt przedstawiony na obrazie, wykonany za pomocą edytora grafiki rastrowej, to

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Efekt przedstawiony na obrazie, wykonany za pomocą edytora grafiki rastrowej, to

W HTML-u, aby umieścić animację FLASH (z rozszerzeniem .swf) na stronie www, powinno się wykorzystać znacznik

Programista stworzył w języku C++ pętlę mającą na celu obliczenie wartości 5! (5! = 1 * 2 * 3 * 4 * 5). Niestety, popełnił błąd logiczny, gdyż

int a = 1;

for (int i=1; i < 5; i++)

{

a = a * i;

}

cout << a;

Jak można zweryfikować spójność danych w bazie MySQL?

W przedstawionym kodzie PHP, co powinno się wyświetlić zamiast znaków zapytania?

| $x = mysql_query('SELECT * FROM mieszkancy'); if(!$x) echo "???????????????????????"; |

W SQL prawo SELECT w poleceniu GRANT umożliwia użytkownikowi bazy danych na

W tabeli artykuly przeprowadzono poniższe operacje związane z uprawnieniami użytkownika jan.

GRANT ALL PRIVILEGES ON artykuły TO jan REVOKE SELECT, UPDATE ON artykuly FROM jan

Jakie będą uprawnienia użytkownika jan po wykonaniu tych operacji?

Została stworzona baza danych z tabelą podzespoły, która zawiera pola: model, producent, typ, cena. W celu wyświetlenia wszystkich modeli pamięci RAM od firmy Kingston w porządku rosnącym według ceny, należy skorzystać z następującej kwerendy:

W języku PHP, po wykonaniu poniższego fragmentu kodu, w zmiennej o nazwie Nowy_Napis zostanie zapisany:

$Napis = "ZaWszE SpRaWdZ swoj KoD"; $Nowy_Napis = strtolower($Napis);

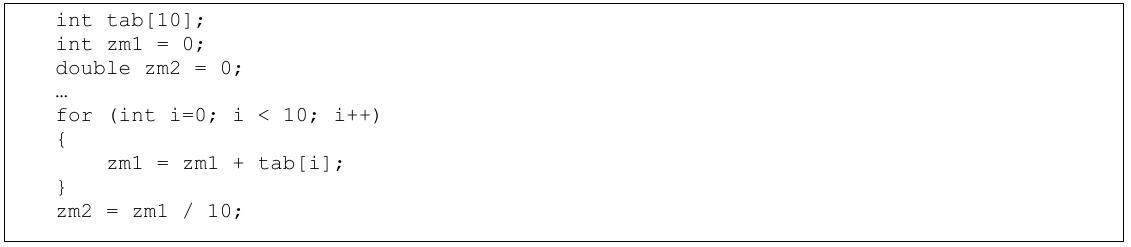

Tablica tab[] zawiera różne liczby całkowite. Jaką wartość przyjmie zmienna zm2 po wykonaniu podanego fragmentu kodu?

Aby móc edytować nakładające się na siebie pojedyncze fragmenty grafiki, przy zachowaniu niezmienności pozostałych elementów, powinno się zastosować

Który z poniższych sposobów na dodawanie komentarzy do kodu nie jest używany w języku PHP?

Podaj właściwą sekwencję przy tworzeniu bazy danych?

Do czego służy znacznik <i> w języku HTML?

Który z grafikowych formatów umożliwia zapis przezroczystego tła?

Użycie standardu ISO-8859-2 ma na celu zapewnienie prawidłowego wyświetlania

W CSS jednostką miary, która jest wyrażona w punktach edytorskich, oznaczana jest symbolem

Aby usunąć nienaturalne wygładzanie ukośnych krawędzi w grafice rastrowej, czyli tak zwane schodkowanie, konieczne jest wykorzystanie filtru

Wartość kolumny w tabeli, która działa jako klucz podstawowy

Czego nie należy robić, aby zabezpieczyć serwer bazy danych przed atakami hakerów?

Styl ten generuje pojedyncze obramowanie, które charakteryzuje się następującymi właściwościami:

border: solid 1px; border-color: red blue green yellow;

Jakie zapytanie umożliwi Administratorowi odebranie uprawnień do przeglądania oraz edytowania danych w bazie gazeta, dla użytkownika redaktor?

Który link jest poprawnie sformułowany?

W bazie danych sklepu internetowego, w tabeli klienci znajdują się m.in. pola całkowite: punkty, liczbaZakupow oraz pole ostatnieZakupy o typie DATE. Klauzula WHERE dla zapytania wybierającego klientów, którzy mają ponad 3000 punktów lub dokonali zakupów więcej niż 100 razy, a ich ostatnie zakupy miały miejsce co najmniej w roku 2022, przyjmuje postać

W przedstawionym filmie, aby połączyć tekst i wielokąt w jeden obiekt tak, aby operacja ta była odwracalna zastosowano funkcję

Aby utworzyć tabelę w systemie baz danych, należy użyć polecenia SQL

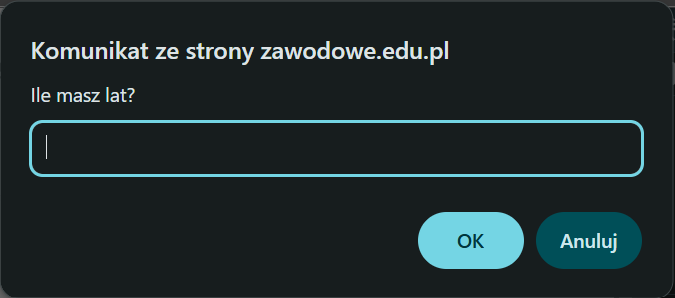

Którego polecenia JavaScript należy użyć, aby w oknie przeglądarki wyświetliło się okno przedstawione na obrazie?

Dany fragment kodu ilustruje składnię danego języka

W jaki sposób funkcjonuje instrukcja do łączenia wyników zapytań INTERSECT w SQL?

Jakiej opcji w edytorze grafiki rastrowej należy użyć, aby przygotować obraz do wyświetlenia na stronie w taki sposób, aby widoczna była tylko część znajdująca się w obrębie ramki?

Fragment kwerendy SQL zaprezentowany w ramce ma na celu uzyskanie

SELECT COUNT(wartosc) FROM ...

Jak, wykorzystując język PHP, można zapisać w ciasteczku wartość z zmiennej dane na okres jednego dnia?

W tabeli zadania znajduje się pole tekstowe status. Jakie zapytanie należy użyć, aby usunąć te zadania, które mają status 'zamknięte'?

Jakiego typu mechanizm zabezpieczeń dotyczący uruchamiania aplikacji jest obecny w środowisku wykonawczym platformy .NET Framework?

W języku JavaScript następujący zapis: var napis1 = new napisy); ma na celu

W wyniku działania pętli zapisanej w języku PHP zostanie wypisany ciąg liczb:

$liczba = 10;

while ($liczba < 50) {

echo "$liczba ";

$liczba = $liczba + 5;

}Który znacznik ma zastosowanie w sekcji body dokumentu HTML?

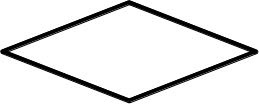

Przedstawiony blok reprezentuje czynność

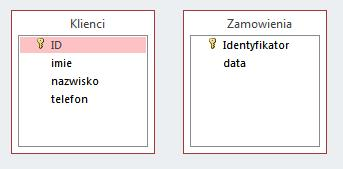

Na ilustracji przedstawiono dwie tabele. Aby ustanowić między nimi relację jeden do wielu, gdzie jedna strona to Klienci, a druga strona to Zamowienia, należy

Gdzie w dokumencie HTML mogą być umieszczane fragmenty kodu JavaScript?