Pytanie 1

Określenie powiązań między tabelami w bazie danych MySQL realizuje klauzula

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Określenie powiązań między tabelami w bazie danych MySQL realizuje klauzula

W formularzu dokumentu PHP znajduje się pole <input name="im">. Gdy użytkownik wprowadzi tekst "Janek", aby dodać wartość tego pola do bazy danych, w tablicy $_POST będzie obecny element

Wskaź na właściwą sekwencję tworzenia aplikacji?

Jakiego rodzaju relację uzyskuje się, łącząc ze sobą dwie tabele za pomocą kluczy głównych?

Baza danych zawiera tabelę uczniowie z kolumnami: imie, nazwisko, klasa. Jakie polecenie SQL powinno być użyte, aby wyświetlić imiona i nazwiska uczniów, których nazwiska zaczynają się na literę M?

W języku PHP wykonano poniższą operację. Aby uzyskać wszystkie rezultaty tego zapytania, należy:

$tab = mysqli_query($db, "SELECT imie FROM Osoby WHERE wiek < 18");

Funkcja agregująca AVG wykorzystana w zapytaniu

SELECT AVG(cena) FROM uslugi;ma na celu

W aplikacji PHP do bazy danych została wysłana kwerenda SELECT przy pomocy funkcji mysqli_query. Jaką funkcję powinien wykorzystać użytkownik, aby ustalić, ile rekordów zostało zwróconych przez zapytanie?

Które z komend przyznaje najniższy poziom uprawnień dla użytkownika uczen w zakresie modyfikacji danych oraz struktury tabeli?

Instrukcja ```REVOKE SELECT ON nazwa1 FROM nazwa2``` w SQL pozwala na

Jaką treść komunikatu należy umieścić w kodzie PHP zamiast znaków zapytania?

| $a = mysql_connect('localhost', 'adam', 'mojeHaslo'); if (!$a) echo "?????????????"; |

Jak nazywa się składnik bazy danych, który umożliwia jedynie przeglądanie informacji z bazy, prezentując je w formie tekstowej lub graficznej?

W MS SQL Server komenda RESTORE DATABASE jest używana do

Jakie źródło danych może posłużyć do stworzenia raportu?

Jakie rozwiązanie powinno być wdrożone w organizacji danych, aby przyspieszyć wykonanie zapytań w bazie danych?

Zastosowanie poniższej kwerendy SQL spowoduje usunięcie

DELETE FROM mieszkania WHERE status=1;

Przed przystąpieniem do tworzenia kopii zapasowej bazy danych, aby była ona poprawna i zdatna do późniejszego przywrócenia, konieczne jest sprawdzenie

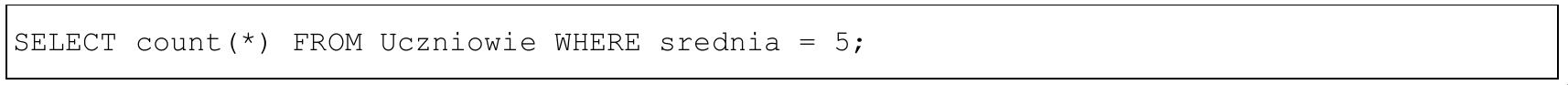

Co uzyskujemy po wykonaniu zapytania SQL?

W bazie danych znajduje się tabela pracownicy z kolumnami: id, imie, nazwisko, pensja. W nowym roku zdecydowano o podwyżce pensji dla wszystkich pracowników o 100 zł. Ta aktualizacja w bazie danych powinna mieć formę

Instrukcja REVOKE SELECT ON nazwa1 FROM nazwa2 w języku SQL pozwala na

Który typ relacji wymaga stworzenia tabeli pośredniczącej łączącej klucze główne obu tabel?

| id | nazwisko | imie | data_ur | ubezpieczony | ||||

|---|---|---|---|---|---|---|---|---|

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 1 | Kowalski | Jan | 2005-12-18 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 2 | Nowak | Adam | 2005-10-10 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 3 | Wisniewski | Antoni | 2005-06-14 | 0 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 4 | Lipska | Anna | 2006-04-12 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 5 | Tomaszewski | Pawel | 2006-07-11 | 0 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 6 | Kostarz | Julia | 2006-03-20 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 7 | Borewicz | Patryk | 2007-06-21 | 1 | |

| ✏️ Edytuj | 📋 Kopiuj | ⛔ Usuń | 8 | Koperski | Bartlomiej | 2001-09-10 | 0 | |

Jakie polecenie wykonane w systemowej konsoli umożliwi przywrócenie bazy danych?

Powszechnie stosowanym narzędziem SZBD do tworzenia zestawień danych, które można wydrukować, jest

W relacyjnych bazach danych, gdy dwie tabele są ze sobą powiązane przez ich klucze główne, mamy do czynienia z relacją

Która wartość tekstowa nie pasuje do podanego w ramce wzorca wyrażenia regularnego?

(([A-ZŁŻ][a-ząęóżźćńłś]{2,})(-[A-ZŁŻ][a-ząęóżźćńłś]{2,})?)

Tworząc tabelę produkty, należy dodać pole cena, które będzie odzwierciedlać koszt produktu. Jaki typ powinno mieć to pole?

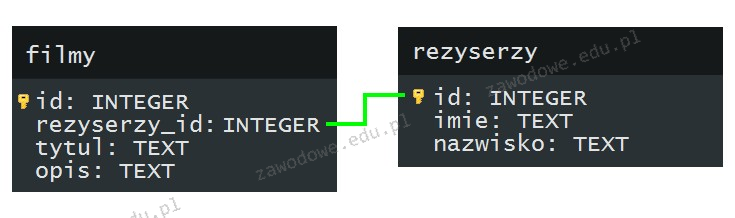

Na ilustracji przedstawiono związek jeden do wielu. Łączy on

Klucz obcy w tabeli jest ustanawiany w celu

Jaki typ komunikatu jest zawsze przesyłany wyłącznie w kierunku w dół, to jest od kierownika do pracownika?

Jakie zapytanie SQL dotyczące tabeli pracownicy, której struktura to: id, imie, nazwisko, plec, zarobek, pozwoli na osobne obliczenie średniego wynagrodzenia kobiet oraz średniego wynagrodzenia mężczyzn?

Baza danych, która fizycznie znajduje się na wielu komputerach, lecz logicznie postrzegana jako całość, opiera się na architekturze

Jakie są nazwy standardowych instrukcji w języku SQL, które dotyczą wykonywania operacji na danych w SQL DML (np.: dodawanie danych do bazy, usuwanie, wprowadzanie zmian w danych)?

Które z poniższych poleceń przyznaje użytkownikowi uczen najniższy poziom uprawnień w zakresie zmiany danych i struktury tabel?

W aplikacji PHP, która zarządza bazą danych, aby uzyskać numer błędu oraz jego opis po dokonaniu jakiejkolwiek operacji, jakie funkcje powinny być wykorzystane?

Jaką funkcję SQL można uznać za nieprzyjmującą argumentów?

Które zapytanie języka SQL zlicza wszystkie rekordy w tabeli Zamowienia?

SELECT miasto, AVG(pensja) FROM pracownicy GROUP BY miasto;Podane zapytanie wybierze:

Wskaż zapytanie, które z tabeli klienci wybierze wyłącznie nazwiska trzech najlepszych klientów, czyli takich, którzy posiadają najwięcej punktów na swoim koncie (pole całkowite punkty)?

Na tabeli 'dania', której wiersze zostały pokazane, wykonano przedstawioną kwerendę:

SELECT * FROM dania WHERE typ < 3 AND cena < 30 LIMIT 5;Ile wierszy wybierze kwerenda?

| id | typ | nazwa | cena |

|---|---|---|---|

| 1 | 1 | Gazpacho | 20 |

| 2 | 1 | Krem z warzyw | 25 |

| 3 | 1 | Gulaszowa ostra | 30 |

| 4 | 2 | Kaczka i owoc | 30 |

| 5 | 2 | Kurczak pieczony | 40 |

| 6 | 2 | wieprzowy przysmak | 35 |

| 7 | 2 | Mintaj w panierce | 30 |

| 8 | 2 | Alle kotlet | 30 |

| 9 | 3 | Owoce morza | 20 |

| 10 | 3 | Grzybki, warzywka, sos | 15 |

| 11 | 3 | Orzechy i chipsy | 10 |

| 12 | 3 | Tatar i jajo | 15 |

| 13 | 3 | Bukiet warzyw | 10 |