Pytanie 1

Czym jest DBMS?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Czym jest DBMS?

Wskaź na właściwą sekwencję tworzenia aplikacji?

Podczas zapisywania hasła użytkownika w serwisie internetowym (np. w bankowości online), w celu zabezpieczenia go przed ujawnieniem, zazwyczaj stosuje się funkcję

Aby ustanowić relację jeden do wielu, w tabeli reprezentującej stronę "wiele", konieczne jest zdefiniowanie

Jakie jest określenie na element bazy danych, który umożliwia jedynie przeglądanie danych, przedstawiając je w formie tekstowej lub graficznej?

Do modyfikacji danych w bazie danych można wykorzystać

W języku PHP nie można zrealizować

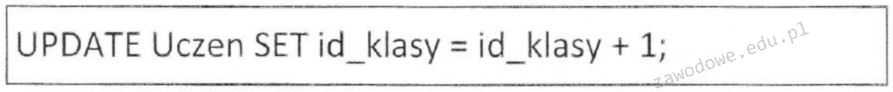

W SQL, aby zaktualizować informacje w wierszach w tabeli, konieczne jest użycie polecenia

| $z = mysqli_query($db, "SELECT ulica, miasto, kod_pocztowy FROM adresy"); $a = mysqli_fetch_row($z); echo "$a[1], $a[2]"; |

Każde informacje, które odnoszą się do innych informacji, określane są jako

Jaką cechę pola w tabeli należy ustalić, aby pole mogło przyjmować wyłącznie dane składające się z cyfr?

| Ogólne | |

|---|---|

| Rozmiar pola | 255 |

| Format | |

| Maska wprowadzania | |

| Tytuł | |

| Wartość domyślna | |

| Reguła spr. poprawności | |

| Tekst reguły spr. poprawności | |

| Wymagane | Nie |

| Zerowa dł. dozwolona | Tak |

| Indeksowane | Nie |

| Kompresja Unicode | Tak |

| Tryb IME | Bez formantu |

| Tryb zdania edytora IME | Brak |

| Tagi inteligentne |

W języku SQL podczas używania polecenia CREATE TABLE atrybut, który wskazuje na to, która kolumna jest kluczem podstawowym, to

Zadanie przedstawione w ramce polecenia SQL ma na celu

Jakie z poniższych stwierdzeń właściwie opisuje tabelę utworzoną przez: CREATE TABLE dane (kolumna INTEGER(3));

W SQL komenda ALTER TABLE ma na celu

W SQL, aby dodać nowy wiersz do bazy danych, należy użyć polecenia

Integralność referencyjna w relacyjnych bazach danych oznacza, że

Jak określa się część strukturalnego języka zapytań, która dotyczy tworzenia zapytań do bazy danych za pomocą polecenia SELECT?

W języku PHPnie ma możliwości

W bazie danych produkt znajdują się artykuły wyprodukowane po 2000 roku, zawierające pola nazwa oraz rok_produkcji. Klauzula SQL wyświetli zestawienie artykułów wyprodukowanych

| SELECT * FROM `produkt` WHERE SUBSTR(rok_produkcji, 3, 2) = 17; |

Podczas projektowania formularza konieczne jest wstawienie kontrolki, która odnosi się do innej kontrolki w odrębnym formularzu. Taka operacja w bazie danych Access jest

Jakie mechanizmy są kluczowe dla Systemu Zarządzania Bazą Danych?

Podane w ramce polecenie SQL nadaje prawo SELECT

GRANT SELECT ON hurtownia.* TO 'sprzedawca'@'localhost';

Polecenie DBCC CHECKDB ('sklepAGD', Repair_fast) w systemie MS SQL Server

Jakie tabele będą weryfikowane przez podane polecenie?

CHECK TABLE pracownicy CHANGED;

Tworząc tabelę produkty, należy dodać pole cena, które będzie odzwierciedlać koszt produktu. Jaki typ powinno mieć to pole?

Jakie są prawidłowe kroki w kolejności, które należy podjąć, aby nawiązać współpracę między aplikacją internetową działającą na serwerze a bazą SQL?

W języku SQL, jaki będzie efekt wykonania poniższego zapytania?

ALTER TABLE osoba DROP COLUMN grupa;

Dostępna jest tabela uczniowie, która zawiera pól id, imie, nazwisko, data_ur (format rrrr-mm-dd). Które zapytanie w SQL wyświetli tylko imiona oraz nazwiska uczniów urodzonych w roku 2001?

Jakie cechy powinien posiadać klucz główny?

W bazie MySQL zdefiniowano podczas tworzenia tabeli pole

id int NOT NULL AUTO_INCREMENTWpis AUTO_INCREMENT oznacza, że

W tabeli klienci w bazie danych sklepu internetowego występują m.in. pola całkowite: punkty,

liczbaZakupow oraz pole ostatnieZakupy typu DATE. Klauzula WHERE do zapytania wybierającego klientów, którzy posiadają ponad 3000 punktów lub zrealizowali zakupy więcej niż 100 razy, a ich ostatnie zakupy miały miejsce przynajmniej w roku 2022 ma formę

Posiadając tabelę zawierającą zwierzeta z kolumnami nazwa, gatunek, gromada, cechy, dlugosc_zycia, aby uzyskać listę nazw zwierząt, które żyją co najmniej 20 lat oraz należą do ssaków, należy wykonać zapytanie:

Zestaw atrybutów relacji, który w minimalny sposób identyfikuje każdy rekord tej relacji, posiadając wartości unikalne oraz niepuste, określamy mianem klucza

Jakiego języka można użyć do nawiązania połączenia z bazą MySQL w trakcie tworzenia aplikacji internetowej?

SELECT count(*) FROM Uczniowie WHERE srednia = 5;Wynikiem uruchomienia przedstawionego zapytania SQL jest:

W przypadku uszkodzenia serwera bazy danych, aby jak najszybciej przywrócić pełną funkcjonalność bazy danych, należy skorzystać z

W tabeli artykuły wykonano następujące instrukcje dotyczące uprawnień użytkownika jan: ```GRANT ALL PRIVILEGES ON artykuly TO jan``` ```REVOKE SELECT, UPDATE ON artykuly FROM jan``` Po zrealizowaniu tych instrukcji pracownik jan będzie uprawniony do

Jakiego typu danych w bazie MySQL należy używać, aby zapisać datę oraz czas w jednym polu?

Czym jest proces normalizacji tabel w kontekście baz danych?