Pytanie 1

W CSS należy ustawić tło dokumentu na obrazek rys.png. Obrazek powinien się powtarzać tylko w poziomej osi. Jaką definicję powinien mieć selektor body?

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

W CSS należy ustawić tło dokumentu na obrazek rys.png. Obrazek powinien się powtarzać tylko w poziomej osi. Jaką definicję powinien mieć selektor body?

Pole insert_id zdefiniowane w bibliotece MySQLi języka PHP może być wykorzystane do

Podczas obróbki dźwięku, aby eliminować niepożądane dźwięki wynikające z niskiej jakości mikrofonu, należy użyć narzędzia

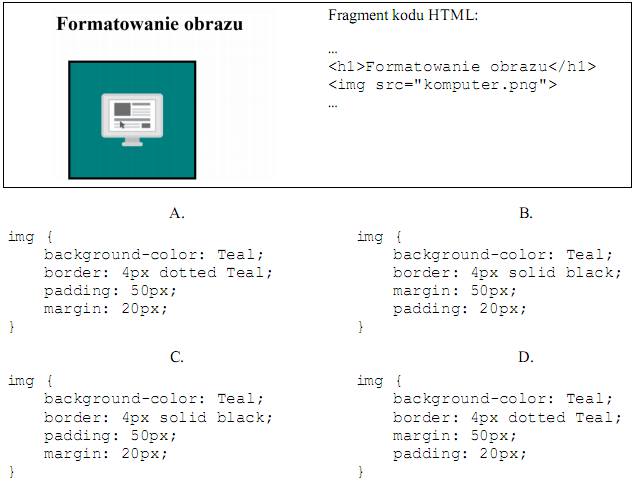

Na ilustracji ukazano rezultat stylizacji za pomocą CSS oraz kod HTML generujący ten przykład. Zakładając, że marginesy wewnętrzne wynoszą 50 px, a zewnętrzne 20 px, jak wygląda styl CSS dla tego obrazu?

Funkcja phpinfo() umożliwia

W języku HTML, aby stworzyć pole do wprowadzania hasła, w którym tekst jest maskowany (zastąpiony kropeczkami), należy zastosować znacznik

W pokazanym fragmencie zapytania w języku SQL, polecenie SELECT ma na celu uzyskanie wyników z komendy SELECT COUNT(wartosc) FROM....?

Jakiego typu danych w bazie MySQL należy używać, aby zapisać datę oraz czas w jednym polu?

Testy aplikacji webowej, których celem jest ocena wydajności aplikacji oraz bazy danych, a także architektury serwera i konfiguracji, określane są mianem testów

Jakie wartości zostaną wypisane po wykonaniu poniższego skryptu?

var x = 1; var y; /*0*/ ++y; /*1*/ document.write(++x); /*2*/ document.write(" "); /*3*/ document.write(x--); /*4*/ document.write(" "); /*5*/ document.write(x);

Sprawdzenie poprawności pól formularza polega na weryfikacji

W języku SQL operator arytmetyczny odpowiadający reszcie z dzielenia to

W języku SQL, aby dodać atrybut klucza podstawowego do pola id w istniejącej tabeli produkt należy użyć składni

Który z atrybutów obrazu jest niezbędny w znaczniku

<img src="nowa_lektura.jpg" ...>aby ułatwić korzystanie ze strony użytkownikom z niepełnosprawnością narządu wzroku?

W jakim formacie będzie wyświetlana data po uruchomieniu przedstawionego kodu?

<?php echo date'l, dS F Y'); ?>

W jakim języku została napisana podana linia kodu

Dostępna jest tabela zatytułowana wycieczki, zawierająca kolumny nazwa, cena oraz miejsca (jako liczba dostępnych miejsc). Aby wyświetlić jedynie nazwy wycieczek, których cena jest poniżej 2000 złotych oraz posiadają co najmniej cztery dostępne miejsca, należy zastosować zapytanie

Znacznik <pre> </pre> służy do wyświetlania

Obejrzyj tabelę mieszkań, która zawiera kolumny: adres, metraż, ile_pokoi, standard, status, cena. Wykonanie poniższej kwerendy SQL SELECT spowoduje wyświetlenie:

| SELECT metraz, cena FROM mieszkania WHERE ile_pokoi > 3; |

Na podstawie przydzielenia wartości do zmiennych w języku PHP można zauważyć, że

$zmienna1 = 15; $zmienna2 = "15"; $zmienna3 = (string) $zmienna1;

Ile razy wykona się poniższa pętla napisana w języku PHP, przy założeniu, że zmienna kontrolna nie jest zmieniana w jej wnętrzu?

for ($i = 0; $i <= 10; $i+=2) { ... }

Polecenie GRANT w języku SQL służy do

Wskaż właściwą sekwencję faz projektowania relacyjnej bazy danych?

Na podstawie filmu wskaż, która cecha dodana do stylu CSS zamieni miejscami bloki aside i nav, pozostawiając w środku blok section?

W stylu CSS utworzono klasę uzytkownik. Na stronie będą wyświetlane czcionką w kolorze niebieskim: p.uzytkownik { color: blue; }

Do zapisania prostej animacji na stronę internetową można zastosować format

Zastosowanie bloku deklaracji background-attachment: scroll sprawia, że

W języku PHPnie ma możliwości

W podanym przykładzie pseudoklasa hover spowoduje, że styl pogrubiony zostanie przypisany

| a:hover { font-weight: bold; } |

W MS SQL Server komenda RESTORE DATABASE jest używana do

Określ właściwą hierarchię stylów CSS biorąc pod uwagę ich priorytet w stylizacji elementów strony WWW?

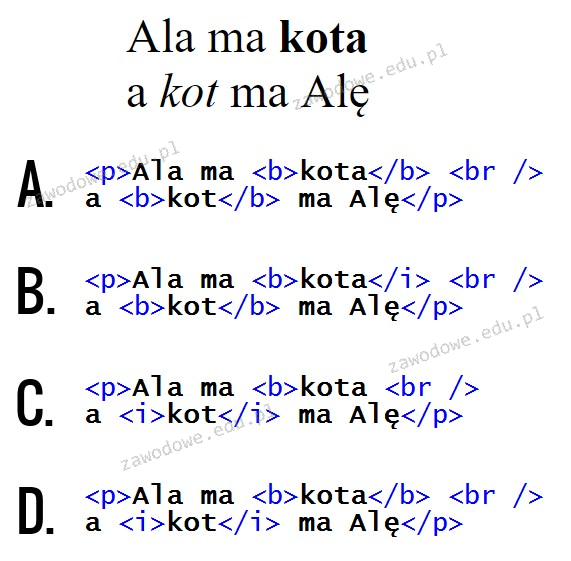

Który z podanych kodów XHTML sformatuje tekst zgodnie z określonym schematem?

Ikona funkcji w edytorze grafiki rastrowej oznaczona jako „różdżka” pozwala na

Jaki program służy do tworzenia i edytowania grafiki wektorowej?

W celu utworzenia różnicowej kopii zapasowej bazy danych na serwerze MSSQL, konieczne jest użycie klauzuli

Wymień dwa sposoby na zabezpieczenie bazy danych Microsoft Access

Podczas tworzenia tabeli, do pola, które ma automatycznie przyjmować następne liczby całkowite, należy wprowadzić atrybut

Jaką wartość zwróci funkcja empty($a); w języku PHP, gdy zmienna $a będzie miała wartość liczbową 0?

Znacznik <strong> tekst</strong> w HTML będzie ukazywany przez przeglądarkę w identyczny sposób, jak znacznik

Wskaź na właściwą sekwencję tworzenia aplikacji?