Pytanie 1

Która sygnalizacja nie jest przeznaczona do stosowania w sieciach IP?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Która sygnalizacja nie jest przeznaczona do stosowania w sieciach IP?

Jak określa się zestaw funkcji realizowanych przez zespół liniowy abonencki?

Jaką pamięć operacyjną komputera przedstawia rysunek?

Jak nazywa się system zabezpieczeń, który pozwala na identyfikowanie ataków oraz skuteczne ich blokowanie?

W systemie Windows 7 operacje związane z partycjonowaniem oraz formatowaniem dysków twardych można wykonać za pomocą narzędzia

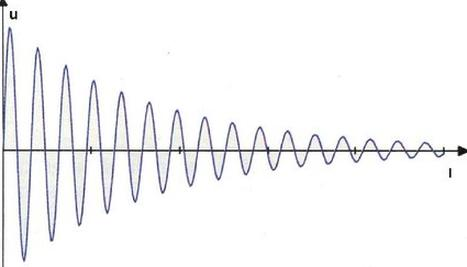

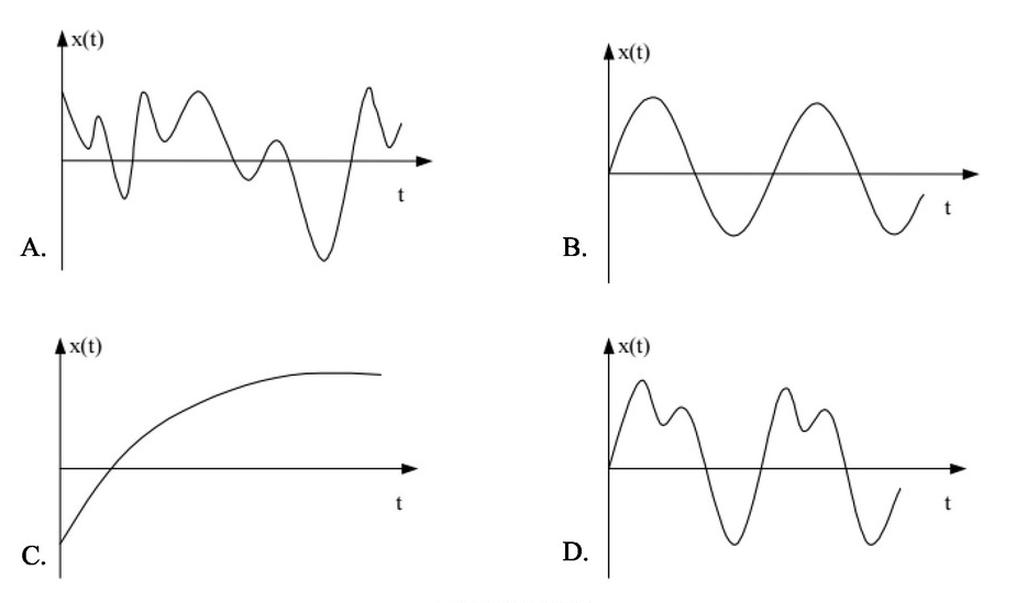

Które zjawisko związane z przesyłaniem sygnałów zostało przedstawione na rysunku?

Aby zmienić datę w systemie, należy z menu BIOS Setup wybrać opcję

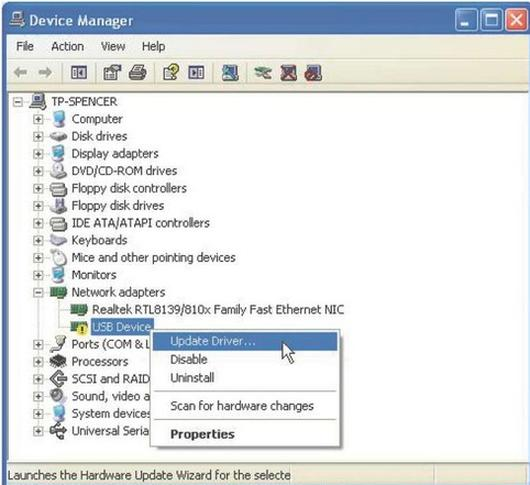

Zrzut ekranowy przedstawiony na rysunku prezentuje uruchamianie

Utrata sygnału w torze radiowym to

Główną właściwością protokołów routingu wykorzystujących metrykę stanu łącza (ang. link state) jest

Gdy system operacyjny komputera jest uruchamiany, na monitorze ukazuje się komunikat systemu POST "non -system disk or disk error". Jakie jest znaczenie tego komunikatu?

Najskuteczniejszym sposobem ochrony komputera przed złośliwym oprogramowaniem jest

Co jest głównym celem stosowania protokołu VLAN?

Który z mierników służy do identyfikacji miejsca wystąpienia uszkodzenia typu "zwarcie do ziemi" w obrębie jednej pary przewodów kabla telekomunikacyjnego?

Jaką liczbę punktów komutacyjnych posiada pojedynczy komutator prostokątny z pełnym dostępem, mający 8 wejść i 4 wyjścia?

Przebieg sygnału harmonicznego przedstawiono na rysunku

Jakie jest zadanie zapory sieciowej?

Które zwielokrotnienie opiera się na niezależnym kodowaniu każdego sygnału oraz przesyłaniu ich w tym samym paśmie transmisyjnym?

Komenda diagnostyczna w systemie Windows, która pokazuje ścieżkę - sekwencję węzłów sieci IP, jaką pokonuje pakiet do celu to

Jaką domenę internetową mają organizacje rządowe?

Jak określa się zestaw funkcji wykonywanych przez cyfrowy zespół abonencki liniowy?

Najjaśniejszą wartością częstotliwości, którą należy zastosować do próbkowania sygnału o ograniczonym pasmie, aby zachować kompletną informację o sygnale, określamy jako częstotliwość

Wymień kroki, które prowadzą do konwersji sygnału analogowego na cyfrowy?

Aby przesłać strumień wideo za pomocą jednej linii abonenckiej, należy użyć modemu, który wspiera standard

Technologia UUS (User to User Signalling) stanowi przykład usługi w zakresie

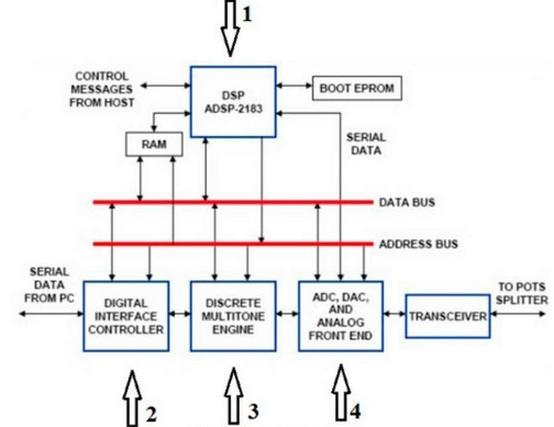

Którą cyfrą na schemacie blokowym modemu ADSL oznaczono procesor sygnałowy?

Jaką największą liczbę urządzeń można przypisać w sieci 36.239.30.0/23?

Jakie napięcie stałe występuje w łączu abonenckim zasilanym z centrali telefonicznej?

Jakie kodowanie jest stosowane w linii abonenckiej systemu ISDN BRA?

Najwyższa wartość natężenia prądu, jaką może pobierać urządzenie abonenckie zasilane z otwartej pętli zgodnie z normą europejską EN 300 001, wynosi

Jakie medium transmisyjne charakteryzuje się najwyższą odpornością na zakłócenia elektromagnetyczne?

Jaką funkcję pełni zapora w systemie Windows?

Stopa błędów w badanym systemie transmisyjnym wynosi 0,000001. Jaka maksymalna liczba błędnych bitów może zostać odczytana podczas transmisji danych 2 Mb/s?

Jaki program jest używany do monitorowania ruchu w sieci?

Na podstawie zrzutu z ekranu programu komputerowego można stwierdzić, że jest on przeznaczony do monitorowania w czasie rzeczywistym pracy

Jak powstaje sygnał dyskretny?

Na podstawie fragmentu instrukcji konfiguracji telefonu ISDN określ, którą kombinację klawiszy należy wcisnąć, aby wpisać pod numerem telefonu (wielkość liter bez znaczenia) słowo Ola.

| Przycisk | Pierwsze naciśnięcie | Znaki alfanumeryczne, duże litery | Znaki alfanumeryczne, małe litery |

|---|---|---|---|

| 1 | cyfra 1 | - . ? ! , : ; 1 ' " | - . ? ! , : ; 1 ' " |

| 2 | cyfra 2 | A B C 2 Ą Ć Â Á | a b c 2 ą ć â á |

| 3 | cyfra 3 | D E F 3 Ę | d e f 3 ę ê |

| 4 | cyfra 4 | G H I 4 Ź | g h i 4 Ë |

| 5 | cyfra 5 | J K L 5 Ł | j k l 5 ł |

| 6 | cyfra 6 | M N O 6 Ń Ó Ô | m n o 6 ń ó ô |

| 7 | cyfra 7 | P Q R S 7 Ś Š | p q r s 7 ś ß s |

| 8 | cyfra 8 | T U V 8 Ü | t u v 8 ü |

| 9 | cyfra 9 | W X Y Z 9 Ż Ź | w x y z 9 ó ż ź |

| 0 | cyfra 0 | + 0 | + 0 |

| * | znak * | * ( ) = % @ & $ | * ( ) = % @ & $ |

| # | znak # | spacja # | spacja # |

Które z elementów półprzewodnikowych nie mają złączy?

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron www przy użyciu protokołów HTTP i HTTPS, konieczne jest odpowiednie skonfigurowanie firewalla, aby przepuszczał ruch na portach

W biurze z wieloma stanowiskami komputerowymi, jaka powinna być minimalna odległość między miejscem pracy a tyłem sąsiedniego monitora?