Pytanie 1

Kompilator może wygenerować błąd "incompatible types", gdy

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Kompilator może wygenerować błąd "incompatible types", gdy

Który z wymienionych poniżej typów danych stanowi przykład typu stałoprzecinkowego?

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

int[] tablica = new int [10]; int j = 2; for (int i = 0; i < 10; i++) { tablica[i] = j; j += 2; }

Zaprezentowane oznaczenie praw Creative Commons umożliwia bezpłatne wykorzystywanie utworu

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

Zawarty w ramce opis licencji sugeruje, że mamy do czynienia z licencją

| Rodzaj licencji, który zapewnia otwarty dostęp do oprogramowania dla wszystkich użytkowników programu, którego dotyczy: prawo do darmowego użytkowania, kopiowania, rozpowszechniania oraz tworzenia modyfikacji, ulepszania i rozbudowania. |

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

int a = 1, b = 20, c = 3; while (a <= 10) { b = b - c; a += 2; }

Zgodnie z informacjami zawartymi w ramce, wskaż, który z rysunków ilustruje element przypisany do klasy Badge określonej w bibliotece Bootstrap?

Co zostanie wyświetlone po wykonaniu poniższego kodu JavaScript?

const promise = new Promise((resolve, reject) => { setTimeout(() => { resolve('success'); }, 1000); }); promise .then(res => { console.log(res); return 'first then'; }) .then(res => { console.log(res); });

Który system operacyjny jest podstawowym środowiskiem do tworzenia aplikacji mobilnych w języku Swift?

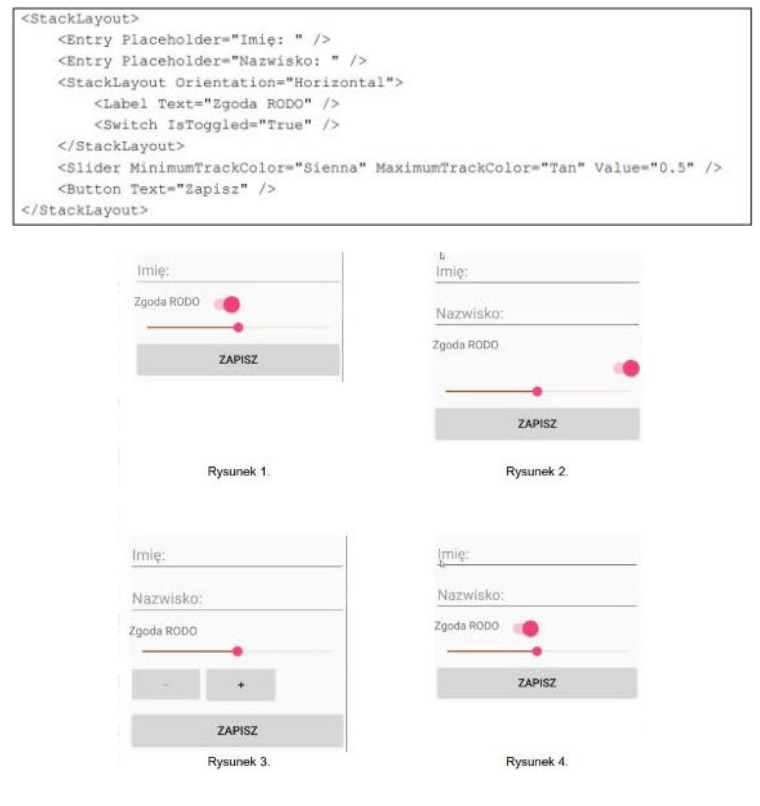

Jak zostanie przedstawiony poniższy kod XAML?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę dziedziczącą?

Podana deklaracja zmiennych w języku JAVA zawiera

String imie = "Anna"; short wiek = 12; int i = 0; char plec = 'K'; boolean jestUczniem = true;

Która metoda w obrębie klasy jest uruchamiana automatycznie podczas tworzenia kopii obiektu?

Co zostanie wypisane w konsoli po wykonaniu poniższego kodu?

let i = 0; while (i < 5) { i++; if (i === 3) continue; console.log(i); }

Co to jest serverless computing?

Co to jest IndexedDB?

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Wskaż programowanie, w którym możliwe jest stworzenie aplikacji mobilnej dla systemu Android?

W sekcji, która odpowiada za obsługę wyjątku wygenerowanego przez aplikację, należy to zdefiniować

Do zadań widoku w architekturze MVVM (Model-View-ViewModel) należy

Co to jest XSS (Cross-Site Scripting)?

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Który z warunków logicznych weryfikuje, czy zmienna całkowita x jest dodatnią liczbą składającą się z dwóch cyfr i jest podzielna przez 4?

Jedną z zasad standardu WCAG 2.0 jest

W klasie o nazwie samochod przypisano atrybuty: marka, rocznik, parametry[]. Atrybuty te powinny zostać zdefiniowane jako

Jakie znaczenie ma określenie "klasa zaprzyjaźniona" w kontekście programowania obiektowego?

Która z poniższych technologii jest używana do tworzenia interfejsów użytkownika w aplikacjach React?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Którego nagłówka używamy w C++ do obsługi plików?

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Co będzie wynikiem działania poniższego kodu SQL?

SELECT COUNT(*) FROM employees WHERE salary > (SELECT AVG(salary) FROM employees);

Jakie są różnice między procesem kompilacji a interpretacją kodu?

Pętla przedstawiona w zadaniu działa na zmiennej typu string o nazwie ciag. Jej celem jest:

int i = 0; while (ciag[i] != 0) { if (ciag[i] > 96 && ciag[i] < 123) { ciag[i] = (ciag[i] - 32); } i++; }

Jakie środki ochrony zbiorowej najlepiej chronią kręgosłup w warunkach pracy biurowej?

Jaką jednostkę zaleca się stosować przy projektowaniu interfejsu aplikacji?

Jakie znaczenie ma polimorfizm w programowaniu obiektowym?

Przedstawione w filmie działania wykorzystują narzędzie

Reguła zaangażowania i konsekwencji jako jedna z zasad wpływania na innych odnosi się

Który z frameworków bazuje na budowaniu komponentów przy użyciu języka JavaScript?