Pytanie 1

Termin gorącego podłączenia (hot-plug) wskazuje, że podłączane urządzenie działa

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Termin gorącego podłączenia (hot-plug) wskazuje, że podłączane urządzenie działa

Protokołem umożliwiającym bezpołączeniowe przesyłanie datagramów jest

Ustawienia wszystkich kont użytkowników na komputerze znajdują się w gałęzi rejestru oznaczonej akronimem

W komputerach stacjonarnych zamontowane są karty sieciowe Ethernet 10/100/1000 z gniazdem RJ45. Jakie medium transmisyjne powinno się zastosować w celu zbudowania sieci komputerowej zapewniającej najwyższą przepustowość?

Przedstawione na ilustracji narzędzie jest przeznaczone do

Jak nazywa się pamięć podręczna?

Ikona z wykrzyknikiem, którą widać na ilustracji, pojawiająca się przy nazwie urządzenia w Menedżerze urządzeń, wskazuje, że to urządzenie

Wskaż symbol, który znajduje się na urządzeniach elektrycznych przeznaczonych do handlu w Unii Europejskiej?

Jakie parametry mierzy watomierz?

NAT64 (Network Address Translation 64) to proces, który przekształca adresy

Jaką klasę reprezentuje adres IPv4 w postaci binarnej 00101000 11000000 00000000 00000001?

Jednym z programów stosowanych do tworzenia kopii zapasowych partycji oraz dysków jest

Która z grup w systemie Windows Server ma najniższe uprawnienia?

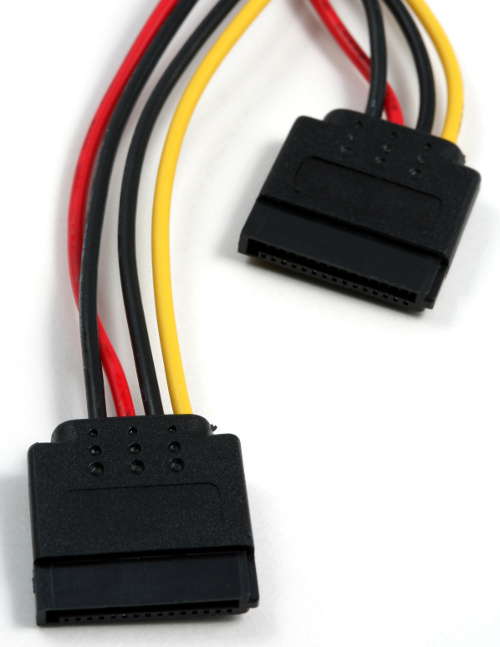

Na przedstawionym zdjęciu złącza pozwalają na

Jakie napięcie zasilające mogą mieć urządzenia wykorzystujące port USB 2.0?

W systemie operacyjnym Linux, do konfigurowania sieci VLAN wykorzystuje się polecenie

Aby zdalnie i jednocześnie bezpiecznie zarządzać systemem Linux, należy zastosować protokół

Które urządzenie poprawi zasięg sieci bezprzewodowej?

Element obliczeń zmiennoprzecinkowych to

Która z poniższych form zapisu liczby 77(8) jest nieprawidłowa?

Zgodnie z aktualnymi normami BHP, zalecana odległość oczu od ekranu monitora powinna wynosić

Podczas skanowania reprodukcji obrazu z czasopisma, na skanie obrazu pojawiły się regularne wzory, tak zwana mora. Z jakiej funkcji skanera należy skorzystać, aby usunąć morę?

Jakiego rodzaju złącze powinna mieć płyta główna, aby umożliwić zainstalowanie karty graficznej przedstawionej na rysunku?

Jaka usługa sieciowa domyślnie wykorzystuje port 53?

Po wykonaniu instalacji z domyślnymi parametrami system Windows XP NIE OBSŁUGUJE formatu systemu plików

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

W systemie Windows XP, aby zmienić typ systemu plików z FAT32 na NTFS, należy użyć programu

Co oznacza standard ACPI w BIOSie komputera?

Które systemy operacyjne są atakowane przez wirusa MS Blaster?

Aby procesor działał poprawnie, konieczne jest podłączenie złącza zasilania 4-stykowego lub 8-stykowego o napięciu

Aby telefon VoIP działał poprawnie, należy skonfigurować adres

Do serwisu komputerowego przyniesiono laptop z matrycą, która bardzo słabo wyświetla obraz. Dodatkowo obraz jest niezwykle ciemny i widoczny jedynie z bliska. Co może być przyczyną tej usterki?

Interfejs SLI (ang. Scalable Link Interface) jest wykorzystywany do łączenia

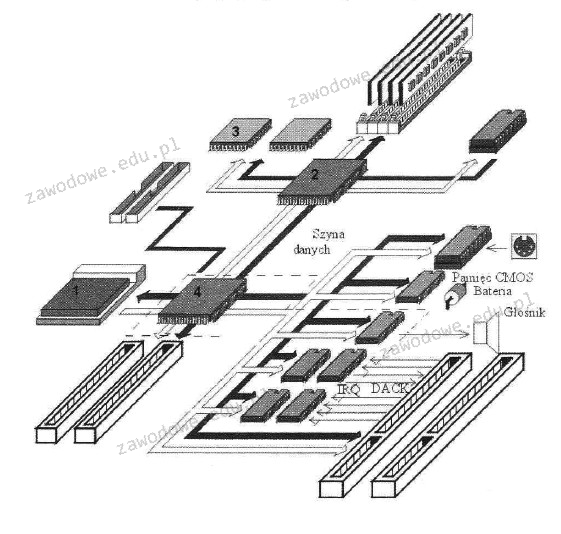

Jaką liczbą oznaczono procesor na diagramie płyty głównej komputera?

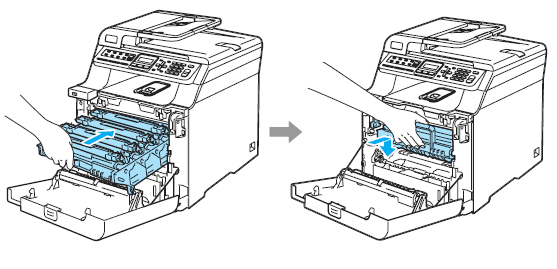

Czynność pokazana na rysunkach ilustruje mocowanie

Jak nazywa się materiał używany w drukarkach 3D?

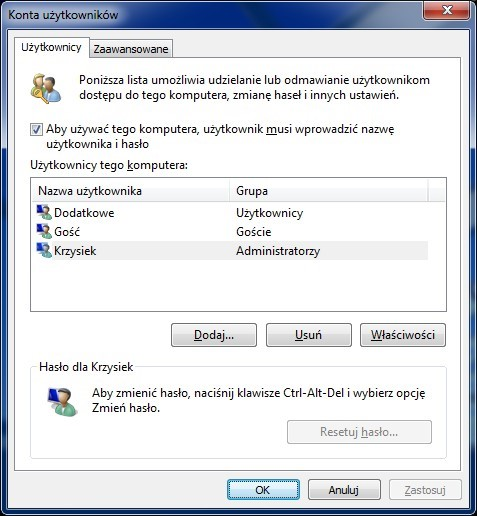

Aby uruchomić przedstawione narzędzie systemu Windows, należy użyć polecenia

Urządzenie klienckie automatycznie uzyskuje adres IP od serwera DHCP. W sytuacji, gdy serwer DHCP przestanie działać, karcie sieciowej przydzielony zostanie adres IP z przedziału

W systemie binarnym liczba 3FC7 będzie zapisana w formie:

Administrator Active Directory w domenie firma.local pragnie skonfigurować profil mobilny dla wszystkich użytkowników. Profil ma być zapisywany na serwerze serwer1, w folderze pliki, udostępnionym w sieci jako dane$. Który z parametrów w ustawieniach profilu użytkownika spełnia te wymagania?