Pytanie 1

Optymalna wartość tłumienia prawidłowo zrealizowanego spawu światłowodu telekomunikacyjnego (SiO₂) powinna mieścić się w zakresie

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Optymalna wartość tłumienia prawidłowo zrealizowanego spawu światłowodu telekomunikacyjnego (SiO₂) powinna mieścić się w zakresie

Jakim symbolem oznacza się systemy, które wymagają określenia źródła sygnału synchronizującego oraz dostarczenia go do wszystkich urządzeń zwielokratniających?

Programem umożliwiającym przechwytywanie i przeglądanie ruchu w sieci jest

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

W systemach operacyjnych obsługujących wiele zadań, co oznacza skrót PID?

W systemach optycznych SDH, aby zredukować długie ciągi impulsów o identycznej polaryzacji, wykorzystywany jest

Technologia o wysokiej przepustowości SDH (Synchronous Digital Hierarchy) stanowi rozwinięcie technologii

Głównym zadaniem pola komutacyjnego w systemie telekomunikacyjnym jest

Czym jest rejestr stacji własnych HLR (Home Location Register) w systemie GSM 2?

Która technika modulacji jest używana do przedstawiania sygnału analogowego mowy w cyfrowych systemach telekomunikacyjnych?

Maska blankietowa odpowiadająca notacji kropkowo dziesiętnej 255.255.255.0 to

Fragment specyfikacji którego modemu jest przedstawiony w specyfikacji?

| CECHY SPRZĘTOWE | |

|---|---|

| Porty | 1 port RJ11 DSL 1 port RJ45 10/100Mb/s |

| Przyciski | 1 wyłącznik zasilania 1 przycisk WPS 1 przycisk Reset 1 wyłącznik sieci bezprzewodowej |

| Zasilanie | 9VDC/0.6A |

| Standardy IEEE | IEEE 802.3, 802.3u |

| Standardy ADSL | Full-rate ANSI T1.413 Issue 2, ITU-T G.992.1(G.DMT) Annex A, ITU-T G.992.2(G.Lite) Annex A,ITU-T G.994.1 (G.hs) |

| Standardy ADSL2 | ITU-T G.992.3 (G.dmt.bis) Annex A/L/M, ITU-T G.992.4 (G.lite.bis) Annex A |

| Standardy ADSL+ | ITU-T G.992.5 Annex A/L/M |

| Prędkość transmisji | Pobieranie danych: do 24Mb/s Wysyłanie danych: do 3,5 Mb/s (z aktywnym Annexem M) |

| Wymiary (S x G x W) | 181×125×36 mm (7,1×4,9×1,4 cala) |

| Typ anteny | Dookólna, wbudowana |

| Standardy bezprzewodowe | IEEE 802.11g, 802.11b, niektóre funkcje standardu n |

| Częstotliwość pracy | 2,400-2,4835GHz |

Jakie czynności należy wykonać po instalacji systemu operacyjnego Windows 7, aby zweryfikować, czy sprzęt komputerowy został prawidłowo zainstalowany?

Zamieszczony rysunek przedstawia

Najskuteczniejszym sposobem zabezpieczenia danych przesyłanych w sieci Wi-Fi jest szyfrowanie w standardzie

Co to jest QPSK w kontekście modulacji?

Sygnał zwrotny generowany podczas dzwonienia przez centralę dla urządzenia POTS oznacza sygnalizację

Jaką opcję w menu Setup systemu Phoenix – Award BIOS należy wybrać, aby skonfigurować temperaturę procesora, przy której aktywowane jest ostrzeżenie (warning)?

W biurze z wieloma stanowiskami komputerowymi, jaka powinna być minimalna odległość między miejscem pracy a tyłem sąsiedniego monitora?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jak określane są oprogramowania, które nie wymagają instalacji?

Obszar martwy tłumieniowy w reflektometrii

Na terenie osiedla znajduje się czterech dostawców telewizji kablowej, oferujących również szerokopasmowy dostęp do Internetu i telefonię cyfrową. Korzystając z tabeli wskaż najtańszego dostawcę.

| Dostawca | Pakiet telewizyjny | Internet | Pakiet telefoniczny |

|---|---|---|---|

| D1 | 30 zł | 50 zł | 40 zł |

| D2 | 60 zł | 40 zł | 60 zł |

| D3 | 50 zł | 30 zł | 50 zł |

| D4 | 90 zł | 20 zł | 30 zł |

Filtr antyaliasingowy należy do kategorii

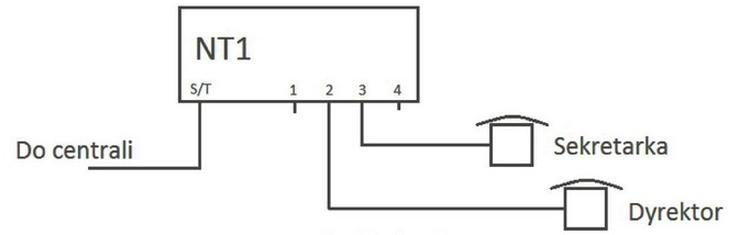

Rysunek przedstawia schemat podłączenia aparatów telefonicznych do zakończenia NT1 terminala ISDN centrali. Na podstawie rysunku można stwierdzić, że dwa aparaty

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jaką maksymalną liczbę komputerów można bezpośrednio podłączyć do urządzenia modemowego "ADSL2+"?

Która z wymienionych sieci stosuje komutację komórek?

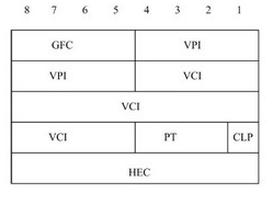

Na rysunku przedstawiony jest nagłówek

Przedstawiony symbol graficzny stosowany w schematach sieci teleinformatycznych jest oznaczeniem

Zmierzone amplitudy sygnału okresowego o stałej częstotliwości na początku oraz na końcu toru transmisyjnego wyniosły odpowiednio U1=100 mV i U2=10 mV. Jakie tłumienie charakteryzuje ten tor dla danej częstotliwości?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Który prefiks protokołu IPv6 jest zarezerwowany dla adresów globalnych?

NTLDR (New Technology Loader) to program uruchamiający, który służy do załadowania systemu operacyjnego

Komputer oraz monitor działają przez 5 godzin każdego dnia, natomiast urządzenie wielofunkcyjne przez 1 godzinę i 15 minut. Oblicz zużycie energii całego zestawu komputerowego w ciągu tygodnia, jeżeli komputer pobiera 150 W, monitor 50 W, a urządzenie wielofunkcyjne 80 W.

Jaki port służy do realizacji wysyłania i odbierania zapytań w protokole SNMP?

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Kluczowym zjawiskiem fizycznym stosowanym do przesyłania światła w światłowodach jest