Pytanie 1

Medium transmisyjne oznaczone symbolem S/FTP wskazuje na skrętkę

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Medium transmisyjne oznaczone symbolem S/FTP wskazuje na skrętkę

Aby stworzyć archiwum danych w systemie operacyjnym Ubuntu, należy użyć programu

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

W systemie Windows 7 program Cipher.exe w trybie poleceń jest używany do

Funkcja System Image Recovery dostępna w zaawansowanych opcjach uruchamiania systemu Windows 7 pozwala na

Złącze umieszczone na płycie głównej, które umożliwia podłączanie kart rozszerzeń o różnych ilościach pinów, w zależności od wersji, nazywane jest

W systemie Windows, aby uruchomić usługę związaną z wydajnością komputera, należy użyć polecenia

Jakiego narzędzia należy użyć do montażu końcówek kabla UTP w gnieździe keystone z zaciskami typu 110?

Jakie polecenie jest wykorzystywane do odzyskiwania struktury kluczy rejestru z kopii zapasowej w systemie Windows?

Program wirusowy, którego zasadniczym zamiarem jest samoistne rozprzestrzenianie się w sieci komputerowej, to:

Urządzeniem, które przekształca otrzymane ramki w sygnały przesyłane później w sieci komputerowej, jest

Industry Standard Architecture to standard magistrali, który określa, że szerokość szyny danych wynosi:

AppLocker to funkcjonalność dostępna w systemach Windows Server, która umożliwia

W jakich jednostkach opisuje się przesłuch zbliżny NEXT?

Magistrala PCI-Express stosuje do przesyłania danych metodę komunikacji

Ustalenie adresów fizycznych MAC na podstawie adresów logicznych IP jest efektem działania protokołu

W systemie Linux do bieżącego śledzenia działających procesów wykorzystuje się polecenie:

W systemie Windows XP, aby zmienić typ systemu plików z FAT32 na NTFS, należy użyć programu

Który z protokołów umożliwia terminalowe połączenie ze zdalnymi urządzeniami, zapewniając jednocześnie transfer danych w zaszyfrowanej formie?

Który z początkowych znaków w nazwie pliku w systemie Windows wskazuje na plik tymczasowy?

Jakie liczby należy wprowadzić na klawiaturze telefonu podłączonego do bramki VoIP po wcześniejszym wpisaniu *** w celu ustawienia adresu bramy domyślnej sieci?

Jakie polecenie należy wydać, aby skonfigurować statyczny routing do sieci 192.168.10.0?

Sprzęt, który pozwala na komunikację pomiędzy hostami w tej samej sieci a hostami w różnych sieciach, to

Do przechowywania fragmentów dużych plików programów oraz danych, które nie mieszczą się w całości w pamięci, wykorzystywany jest

Który z protokołów służy do synchronizacji czasu?

Jakie parametry otrzyma interfejs sieciowy eth0 po wykonaniu poniższych poleceń w systemie Linux?

Jaki adres IP w systemie dziesiętnym odpowiada adresowi IP 10101010.00001111.10100000.11111100 zapisanemu w systemie binarnym?

Który kolor żyły nie występuje w kablu typu skrętka?

Z jakiego oprogramowania NIE można skorzystać, aby przywrócić dane w systemie Windows na podstawie wcześniej wykonanej kopii?

Komenda msconfig uruchamia w systemie Windows:

Który z interfejsów można uznać za interfejs równoległy?

W standardzie Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP przypisane do pinów

W jakiej technologii produkcji projektorów stosowany jest system mikroskopijnych luster, przy czym każde z nich odpowiada jednemu pikselowi wyświetlanego obrazu?

Adres IP serwera, na którym znajduje się domena www.wp.pl to 212.77.98.9. Jakie mogą być przyczyny sytuacji przedstawionej na zrzucie ekranu?

C:\>ping 212.77.98.9

Pinging 212.77.98.9 with 32 bytes of data:

Reply from 212.77.98.9: bytes=32 time=7ms TTL=55

Reply from 212.77.98.9: bytes=32 time=7ms TTL=55

Reply from 212.77.98.9: bytes=32 time=8ms TTL=55

Reply from 212.77.98.9: bytes=32 time=7ms TTL=55

Ping statistics for 212.77.98.9:

Packets: Sent = 4, Received = 4, Lost = 0 (0% loss),

Approximate round trip times in milli-seconds:

Minimum = 7ms, Maximum = 11ms, Average = 8ms

C:\>ping wp.pl

Ping request could not find host wp.pl. Please

check the name and try again.

Rekord startowy dysku twardego w komputerze to

Jaką częstotliwość odświeżania należy ustawić, aby obraz na monitorze był odświeżany 85 razy na sekundę?

Jakie jest główne zadanie systemu DNS w sieci komputerowej?

Określ zakres adresów IP z klasy A, który wykorzystywany jest do adresacji prywatnej w sieciach komputerowych?

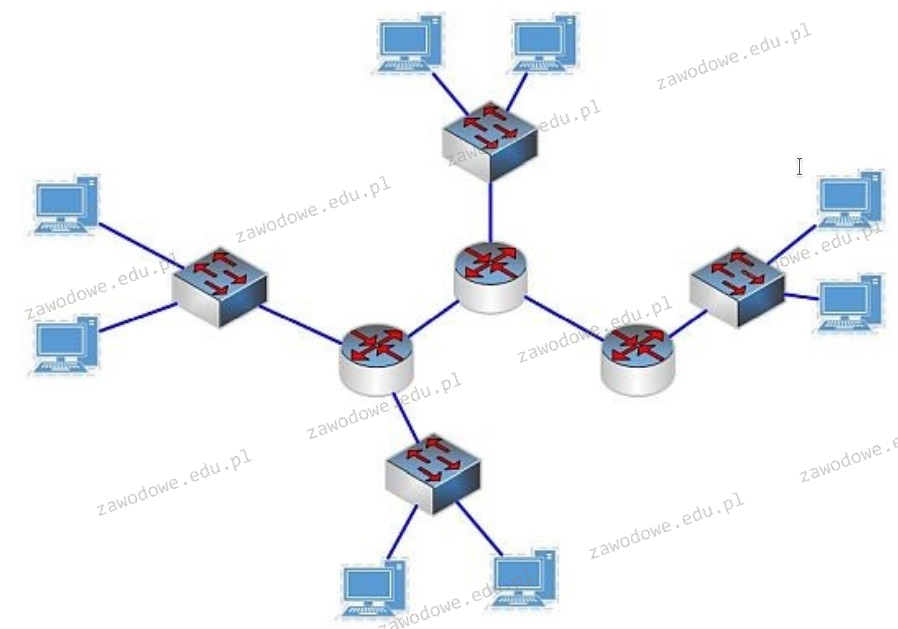

Na diagramie przedstawione są symbole

Jaka liczba hostów może być podłączona w sieci o adresie 192.168.1.128/29?