Pytanie 1

W systemie Linux do obserwacji działania sieci, urządzeń sieciowych oraz serwerów można zastosować aplikację

Wynik: 36/40 punktów (90,0%)

Wymagane minimum: 20 punktów (50%)

W systemie Linux do obserwacji działania sieci, urządzeń sieciowych oraz serwerów można zastosować aplikację

Typ profilu użytkownika w systemie Windows Serwer, który nie zapisuje zmian wprowadzonych na bieżącym pulpicie ani na serwerze, ani na stacji roboczej po wylogowaniu, to profil

Jaką technologię wykorzystuje się do uzyskania dostępu do Internetu oraz odbioru kanałów telewizyjnych w formie cyfrowej?

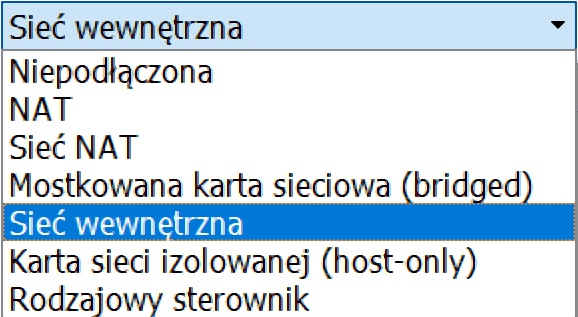

Na ilustracji przedstawiono opcje karty sieciowej w oprogramowaniu VirtualBox. Ustawienie na wartość sieć wewnętrzna, spowoduje, że

W systemie Windows, aby uruchomić usługę związaną z wydajnością komputera, należy użyć polecenia

Który z poniższych zapisów reprezentuje adres strony internetowej oraz przypisany do niego port?

W jakiej topologii sieci komputerowej każdy komputer jest połączony z dokładnie dwoma innymi komputerami, bez żadnych dodatkowych urządzeń aktywnych?

Jaki standard szyfrowania powinien być wybrany przy konfiguracji karty sieciowej, aby zabezpieczyć transmisję w sieci bezprzewodowej?

Ustawa z dnia 14 grudnia 2012 roku dotycząca odpadów zobowiązuje

W systemach Windows istnieje możliwość przypisania użytkownika do dowolnej grupy za pomocą panelu

Na świeżo zainstalowanym komputerze program antywirusowy powinno się zainstalować

Grupa, w której uprawnienia przypisane członkom mogą dotyczyć tylko tej samej domeny, co nadrzędna grupa lokalna domeny, to grupa

Który z pakietów powinien być zainstalowany na serwerze Linux, aby komputery z systemem Windows mogły udostępniać pliki oraz drukarki z tego serwera?

Urządzenie typu Plug and Play, które jest ponownie podłączane do komputera, jest identyfikowane na podstawie

Jaki typ plików powinien być stworzony w systemie operacyjnym, aby zautomatyzować najczęściej wykonywane zadania, takie jak kopiowanie, utworzenie pliku lub folderu?

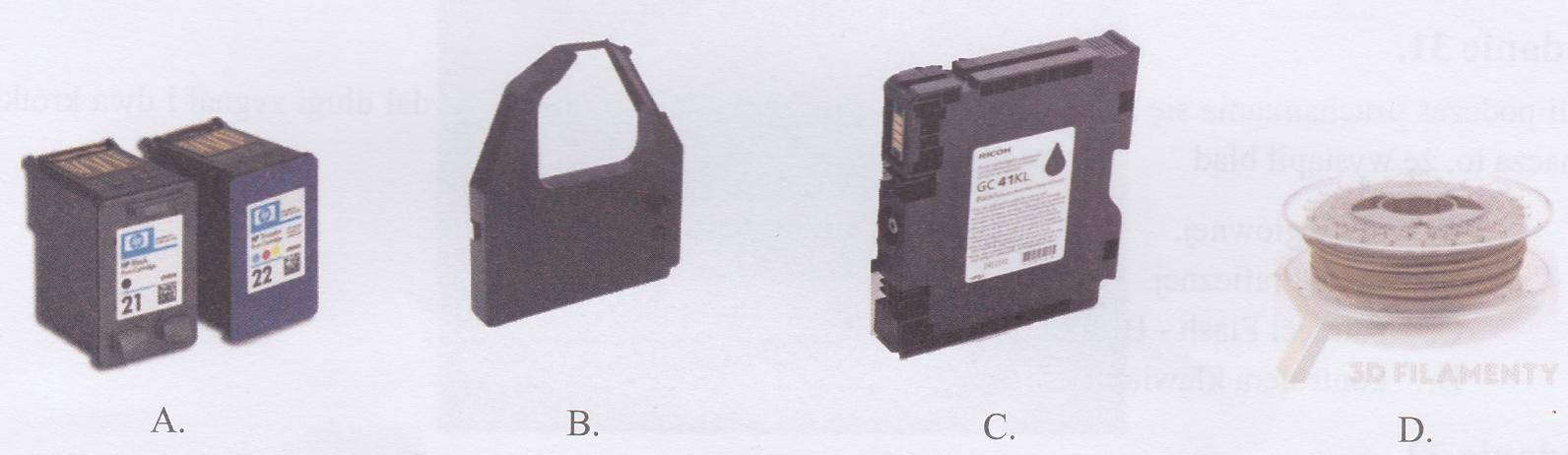

Urządzenie pokazane na ilustracji to

Aby zweryfikować integralność systemu plików w systemie Linux, które polecenie powinno zostać użyte?

Podaj nazwę funkcji przełącznika, która pozwala na przypisanie wyższego priorytetu dla przesyłania VoIP?

Jak nazywa się zestaw usług internetowych dla systemów operacyjnych z rodziny Microsoft Windows, który umożliwia działanie jako serwer FTP oraz serwer WWW?

Wskaż ilustrację przedstawiającą materiał eksploatacyjny charakterystyczny dla drukarek żelowych?

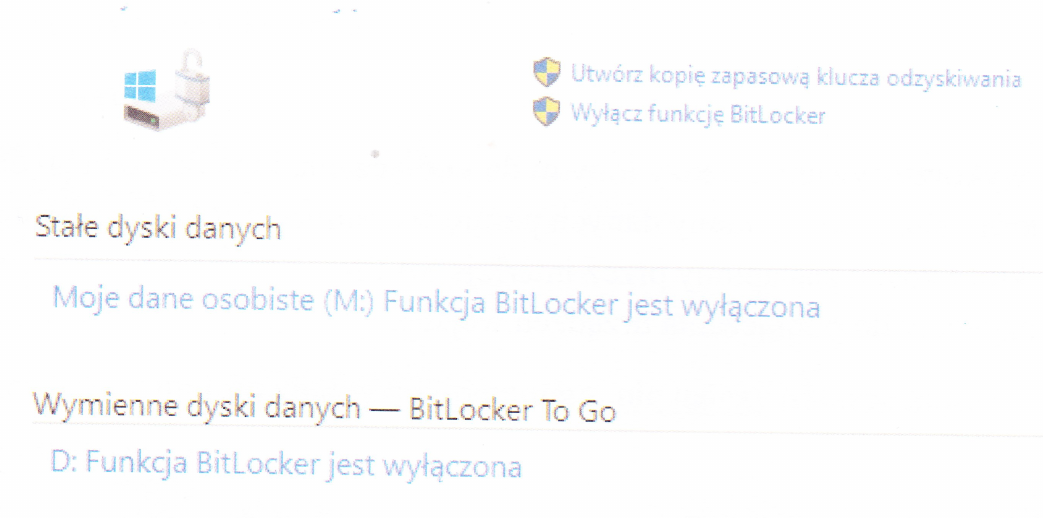

Wbudowane narzędzie dostępne w systemach Windows w edycji Enterprise lub Ultimate jest przeznaczone do

Aby zredukować kluczowe zagrożenia związane z bezpieczeństwem podczas pracy na komputerze podłączonym do sieci Internet, należy przede wszystkim

Jak skrót wskazuje na rozległą sieć komputerową, która obejmuje swoim zasięgiem miasto?

Która z wymienionych czynności konserwacyjnych drukarek dotyczy tylko drukarki laserowej?

Podstawowym celem użycia przełącznika /renew w poleceniu ipconfig w systemie Windows jest

Komputer posiada mysz bezprzewodową, ale kursor nie porusza się gładko, tylko "skacze" na ekranie. Możliwą przyczyną problemu z urządzeniem może być

Instalacja serwera stron www w rodzinie systemów Windows Server jest możliwa dzięki roli

Jakiego rodzaju adresację stosuje protokół IPv6?

Jaki adres IP należy do urządzenia funkcjonującego w sieci 10.0.0.0/17?

Który z wymienionych interfejsów stanowi port równoległy?

Jakim protokołem połączeniowym w warstwie transportowej, który zapewnia niezawodność dostarczania pakietów, jest protokół

Który z poniższych adresów IPv4 należy do klasy C?

Licencja Windows OEM nie umożliwia wymiany

Ile adresów urządzeń w sieci jest dostępnych dzięki zastosowaniu klasy adresowej C w systemach opartych na protokołach TCP/IP?

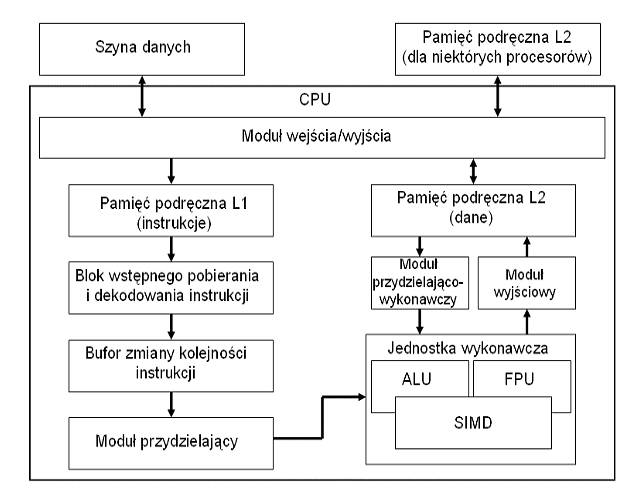

Na diagramie blokowym procesora blok funkcjonalny oznaczony jako SIMD to

Jaka jest podstawowa funkcja protokołu SMTP?

Jak na diagramach sieciowych LAN oznaczane są punkty dystrybucyjne znajdujące się na różnych kondygnacjach budynku, zgodnie z normą PN-EN 50173?

Poprzez polecenie dxdiag uruchomione w wierszu poleceń Windows można

Jak najlepiej chronić zgromadzone dane przed ich odczytem w przypadku kradzieży komputera?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z