Pytanie 1

Która biblioteka JavaScript jest najczęściej używana do tworzenia testowalnych funkcji asynchronicznych?

Wynik: 32/40 punktów (80,0%)

Wymagane minimum: 20 punktów (50%)

Która biblioteka JavaScript jest najczęściej używana do tworzenia testowalnych funkcji asynchronicznych?

Gdzie są przechowywane informacje w sytuacji korzystania z chmury obliczeniowej?

Który z poniższych języków programowania jest statycznie typowany?

Jakie wartości może przyjąć zmienna typu boolean?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Które z poniższych narzędzi jest używane do zarządzania wersjami kodu?

Co to jest lazy loading w kontekście ładowania obrazów na stronie?

Co oznacza termin 'polimorfizm' w programowaniu obiektowym?

Cytat przedstawia charakterystykę metodyki RAD. Pełne znaczenie tego skrótu można przetłumaczyć na język polski jako:

...(RAD)..., is both a general term for adaptive software development approaches, and the name for James Martin's method of rapid development. In general, RAD approaches to software development put less emphasis on planning and more emphasis on an adaptive process. Prototypes are often used in addition to or sometimes even instead of design specifications. Źródło: https://en.wikipedia.org/ |

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Jaką wartość jest w stanie przechować tablica jednowymiarowa?

Jakie znaczenie ma framework w kontekście programowania?

Które z wymienionych stwierdzeń najcelniej opisuje proces uruchamiania aplikacji?

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość 0 zamiast 50?

int oblicz(int x) { int i = 50; x = x + i; return i; } int main() { int x = 0; int wynik = oblicz(x); std::cout << x; }

Która z poniższych technik NIE jest związana z optymalizacją wydajności strony internetowej?

Zaznaczone elementy w przedstawionych obramowaniach mają na celu:

Fragment kodu w WPF/XAML:

<Windows Title="Tekst"...>Fragment kodu w Java:

public class Okno extends JFrame { ... public Okno() { super(); this.setTitle("Tekst"); } ...

Która z wymienionych metod najlepiej chroni komputer przed złośliwym oprogramowaniem?

Co to jest JWT (JSON Web Token)?

Co to jest algorytm QuickSort?

Jaką rolę pełni element statyczny w klasie?

Programista tworzy system zarządzania buforem drukowania dokumentów. Najnowsze zlecenie drukowania dodawane jest na koniec kolejki, a najstarsze z nich są przekazywane do drukarki. Jaką strukturę danych najłatwiej zastosować w tej sytuacji?

Fragment kodu w języku JavaScript to

let modulo = (x, y) => x % y;

Zamieszczony kawałek kodu w języku C# tworzy hasło. Wskaż prawdziwe stwierdzenie dotyczące cech tego hasła?

var random = new Random(); string pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for(int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jak nazywa się technika umożliwiająca asynchroniczne wykonywanie operacji w JavaScript?

W frameworkach do budowy aplikacji mobilnych lub desktopowych znajduje zastosowanie wzorzec MVVM, oznaczający Model-View-ViewModel. Te podejście do programowania oznacza, że

Która technologia jest używana do tworzenia animacji na stronach internetowych?

Jakie z wymienionych czynności można zrealizować przy pomocy składnika statycznego danej klasy?

Jakie są różnice między dialogiem modalnym a niemodalnym?

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są:

List<int> wykaz = new List<int>();

Które z wymienionych oznaczeń wskazuje na liniową złożoność algorytmu?

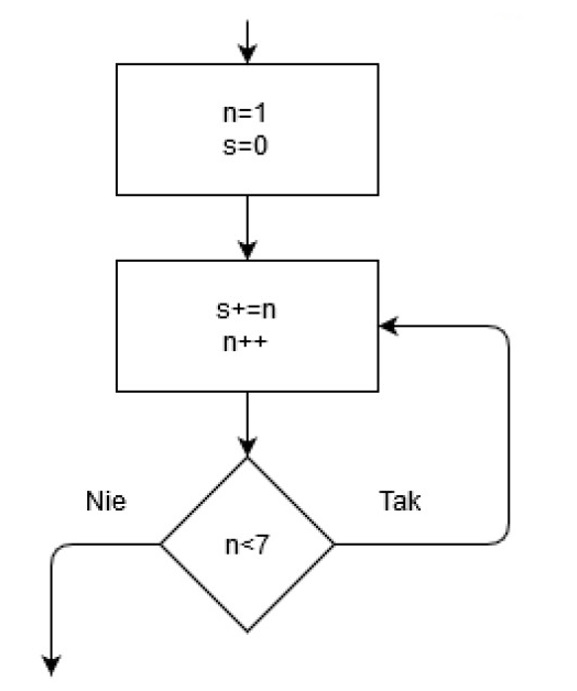

Na ilustracji pokazany jest fragment diagramu blokowego pewnego algorytmu. Ile razy warunek n<7 będzie badany?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Która metoda cyklu życia komponentu w React.js jest wywoływana tuż po zamontowaniu komponentu w DOM?

Złośliwe oprogramowanie stworzone w celu przyznania hakerom uprawnień administracyjnych do komputera ofiary bez jej świadomości, to

Narzędzie przeznaczone do rozwijania aplikacji w systemie WPf (ang. Windows Presentation Foundation) to

Przykład wywołania funkcji zamien w języku C++ może wyglądać w następujący sposób:

void zamien(int *a, int *b) { int tmp; tmp = *a; *a = *b; *b = tmp; }

Co będzie wynikiem działania poniższego kodu JavaScript?

| const obj = { name: 'John', greet: function() { setTimeout(function() { console.log(`Hello, ${this.name}`); }, 1000); } }; obj.greet(); |

Przedstawione w filmie działania wykorzystują narzędzie

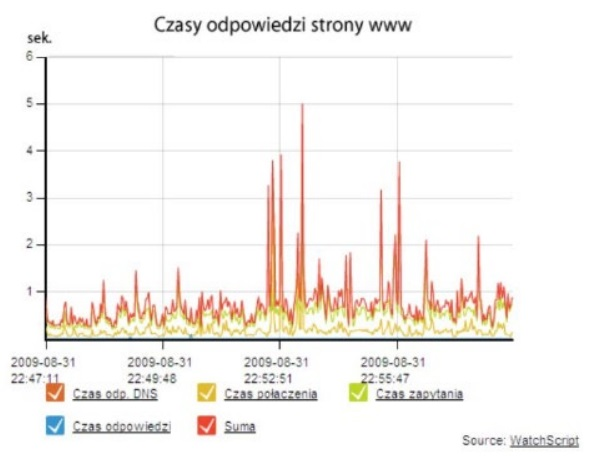

Zaprezentowany wykres ilustruje wyniki przeprowadzonych testów