Pytanie 1

Jaka jest maksymalna ilość pamięci RAM w GB, do której może uzyskać dostęp 32-bitowa wersja systemu Windows?

Wynik: 2/40 punktów (5,0%)

Wymagane minimum: 20 punktów (50%)

Jaka jest maksymalna ilość pamięci RAM w GB, do której może uzyskać dostęp 32-bitowa wersja systemu Windows?

Wykorzystane kasety od drukarek powinny być

Jakie znaczenie ma skrót MBR w kontekście technologii komputerowej?

Jaką funkcję należy wybrać, aby utworzyć kopię zapasową rejestru systemowego w edytorze regedit?

Brak odpowiedzi na to pytanie.

Jakie narzędzie powinno się wykorzystać w systemie Windows, aby uzyskać informacje o problemach z systemem?

Brak odpowiedzi na to pytanie.

Jaka wartość dziesiętna została zapisana na jednym bajcie w kodzie znak – moduł: 1 1111111?

Brak odpowiedzi na to pytanie.

Ile maksymalnie kanałów z dostępnego pasma kanałów w standardzie 802.11b może być używanych w Polsce?

Brak odpowiedzi na to pytanie.

Przedstawiony listing zawiera polecenia umożliwiające:

Switch>enable Switch#configure terminal Switch(config)#interface range fastEthernet 0/1-10 Switch(config-if-range)#switchport access vlan 10 Switch(config-if-range)#exit

Brak odpowiedzi na to pytanie.

Sieci lokalne o architekturze klient-serwer cechują się tym, że

Brak odpowiedzi na to pytanie.

Magistrala PCI-Express do przesyłania danych stosuje metodę komunikacyjną

Brak odpowiedzi na to pytanie.

W skanerze z systemem CIS źródłem światła oświetlającym skanowany dokument jest

Brak odpowiedzi na to pytanie.

Litera S w protokole FTPS odnosi się do zabezpieczania danych przesyłanych poprzez

Brak odpowiedzi na to pytanie.

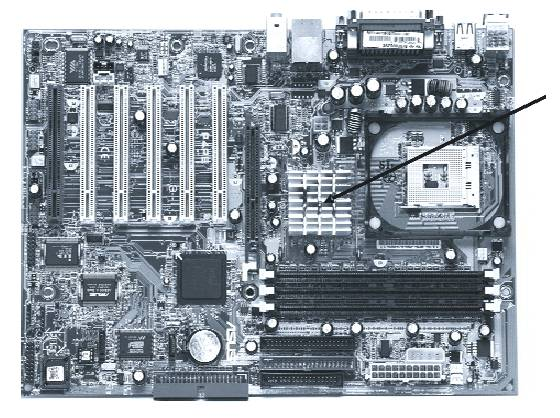

Na ilustracji pokazano płytę główną komputera. Strzałką wskazano

Brak odpowiedzi na to pytanie.

Wskaż porty płyty głównej przedstawione na ilustracji.

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Które z metod szyfrowania wykorzystywanych w sieciach bezprzewodowych jest najsłabiej zabezpieczone przed łamaniem haseł?

Brak odpowiedzi na to pytanie.

Aby poprawić niezawodność oraz efektywność przesyłania danych na serwerze, należy

Brak odpowiedzi na to pytanie.

Usługi na serwerze są konfigurowane za pomocą

Brak odpowiedzi na to pytanie.

Jeżeli rozmiar jednostki alokacji wynosi 1024 bajty, to ile klastrów zajmą pliki umieszczone w tabeli na dysku?

| Nazwa | Wielkość |

|---|---|

| Ala.exe | 50 B |

| Dom.bat | 1024 B |

| Wirus.exe | 2 kB |

| Domes.exr | 350 B |

Brak odpowiedzi na to pytanie.

Wskaż usługę, którą należy skonfigurować na serwerze aby blokować ruch sieciowy?

Brak odpowiedzi na to pytanie.

Jakie polecenie pozwala na uzyskanie informacji o bieżących połączeniach TCP oraz o portach źródłowych i docelowych?

Brak odpowiedzi na to pytanie.

Po włączeniu komputera wyświetlił się komunikat: Non-system disk or disk error. Replace and strike any key when ready. Co może być tego przyczyną?

Brak odpowiedzi na to pytanie.

Określ zakres adresów IP z klasy A, który wykorzystywany jest do adresacji prywatnej w sieciach komputerowych?

Brak odpowiedzi na to pytanie.

Wskaż znak umieszczany na urządzeniach elektrycznych przeznaczonych do obrotu i sprzedaży w Unii Europejskiej.

Brak odpowiedzi na to pytanie.

Która norma określa parametry transmisji dla komponentów kategorii 5e?

Brak odpowiedzi na to pytanie.

Podczas uruchamiania komputera wyświetla się komunikat "CMOS checksum error press F1 to continue press DEL to setup". Naciśnięcie klawisza DEL spowoduje

Brak odpowiedzi na to pytanie.

Na zdjęciu ukazano złącze zasilające

Brak odpowiedzi na to pytanie.

Narzędziem do monitorowania, które umożliwia przechwytywanie, rejestrowanie oraz dekodowanie różnych pakietów sieciowych, jest

Brak odpowiedzi na to pytanie.

Skrót określający translację adresów w sieciach to

Brak odpowiedzi na to pytanie.

Jaką wartość dziesiętną ma liczba 11110101(U2)?

Brak odpowiedzi na to pytanie.

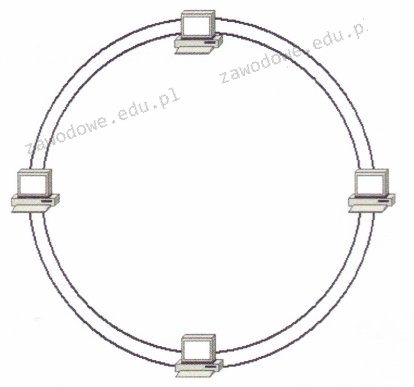

Na ilustracji przedstawiono sieć komputerową w danej topologii

Brak odpowiedzi na to pytanie.

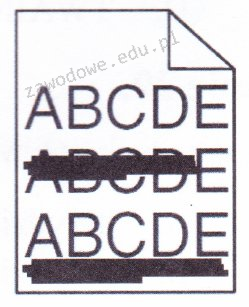

Co może być przyczyną problemów z wydrukiem z drukarki laserowej przedstawionych na ilustracji?

Brak odpowiedzi na to pytanie.

Jakie urządzenie umożliwia testowanie strukturalnego okablowania światłowodowego?

Brak odpowiedzi na to pytanie.

Aby stworzyć nowego użytkownika o nazwie egzamin z hasłem qwerty w systemie Windows XP, należy wykorzystać polecenie

Brak odpowiedzi na to pytanie.

Jaką topologię fizyczną sieci komputerowej przedstawia rysunek?

Brak odpowiedzi na to pytanie.

Pracownik serwisu komputerowego podczas wykonywania konserwacji i czyszczenia drukarki laserowej, odłączonej od źródła zasilania, może wykorzystać jako środek ochrony indywidualnej

Brak odpowiedzi na to pytanie.

Interfejs SATA 2 (3 Gb/s) gwarantuje prędkość transferu

Brak odpowiedzi na to pytanie.

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

Brak odpowiedzi na to pytanie.

W sieciach komputerowych miarą prędkości przesyłu danych jest

Brak odpowiedzi na to pytanie.

Który z interfejsów stanowi port równoległy?

Brak odpowiedzi na to pytanie.