Pytanie 1

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Obejrzyj tabelę mieszkań, która zawiera kolumny: adres, metraż, ile_pokoi, standard, status, cena. Wykonanie poniższej kwerendy SQL SELECT spowoduje wyświetlenie:

| SELECT metraz, cena FROM mieszkania WHERE ile_pokoi > 3; |

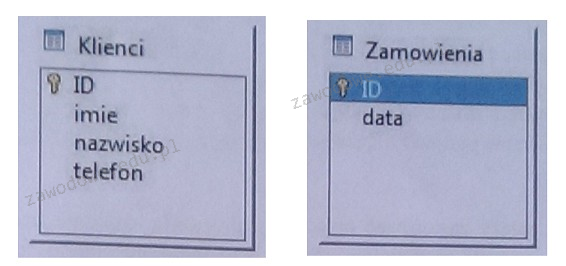

Na ilustracji widoczne są dwie tabele. Aby stworzyć relację jeden do wielu, gdzie jeden jest po stronie Klienci, a wiele po stronie Zamowienia, należy

W bazie danych znajduje się tabela uczniowie, która ma kolumny: imie, nazwisko i klasa. Jakie polecenie SQL należy użyć, aby uzyskać imiona oraz nazwiska uczniów, których nazwiska zaczynają się na literę M?

Kiedy zakończy się wykonanie poniższego fragmentu kodu w języku C/C++, do zmiennej zwanej zmienna2 zostanie przypisane:

| ... int zmienna1 = 158; int *zmienna2 = &zmienna1; |

W języku PHP uzyskano wyniki kwerend z bazy danych przy użyciu polecenia mysql_query. Aby wydobyć z otrzymanej kwerendy pojedynczy wiersz danych, konieczne jest użycie polecenia

W sekcji nagłówka dokumentu HTML umieszczono ```

W języku JavaScript, deklaracja: ```var x=true;``` sprawia, że zmienna x ma typ

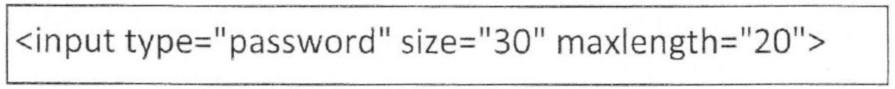

W formularzu HTML wykorzystano znacznik <input>. Wyświetlane pole będzie przeznaczone do wprowadzania maksymalnie

Wskaż element, który definiuje pole edycyjne formularza zgodne z ilustracją

Skrypt w języku JavaScript, który zajmuje się płacami pracowników, ma na celu stworzenie raportu dla osób zatrudnionych na umowę o pracę, które otrzymują wynagrodzenie w przedziale 4000 do 4500 zł, w tym przedziale obustronnie domkniętym. Jakie jest kryterium do wygenerowania raportu?

W języku SQL dodanie nowej kolumny z nazwą miejscowości do istniejącej tabeli pracownicy umożliwia kwerenda

Kolor, który ma odcień niebieski to kolor

Jakie oprogramowanie do zarządzania treścią umożliwia proste tworzenie oraz aktualizację witryny internetowej?

Została stworzona baza danych z tabelą podzespoły, która zawiera pola: model, producent, typ, cena. Aby uzyskać listę wszystkich modeli pamięci RAM od firmy Kingston uporządkowanych od najniższej do najwyższej ceny, należałoby użyć kwerendy:

Jakiego ograniczenia (constraint) używa się do zdefiniowania klucza obcego?

Na zakończenie dnia w bazie danych sklepu spożywczego generowany jest raport, który pokazuje produkty wraz z ich dostawcami, dla których liczba sztuk w magazynie jest poniżej 10. Do stworzenia tego raportu użyto kwerendy

W aplikacji PHP, która zarządza bazą danych, aby uzyskać numer błędu oraz jego opis po dokonaniu jakiejkolwiek operacji, jakie funkcje powinny być wykorzystane?

Która z zasad walidacji stron internetowych jest niepoprawna?

Który z znaczników ma na celu organizację struktury tekstu w HTML?

Po wykonaniu poniższego fragmentu kodu w języku C/C++, zmiennej o nazwie zmienna2 przypisany zostanie

int zmienna1 = 158; int *zmienna2 = &zmienna1;

W tabeli zwierzeta znajdują się kolumny nazwa, gatunek, gromada, cechy, dlugosc_zycia. Aby uzyskać listę nazw zwierząt, które dożywają przynajmniej 20 lat oraz są ssakami, jakie zapytanie należy wykonać?

Która z wartości tekstowych nie odpowiada podanemu wzorcowi wyrażenia regularnego?

(([A-ZŁŻ][a-ząęóżźćńłś]{2,})(-[A-ZŁŻ][a-ząęóżźćńłś]{2,}))?

Aby usunąć zduplikowane wiersze z wyniku zapytania, trzeba zastosować klauzulę

W poleceniu CREATE TABLE zastosowanie klauzuli PRIMARY KEY przy definiowaniu kolumny tabeli spowoduje, że ta kolumna stanie się

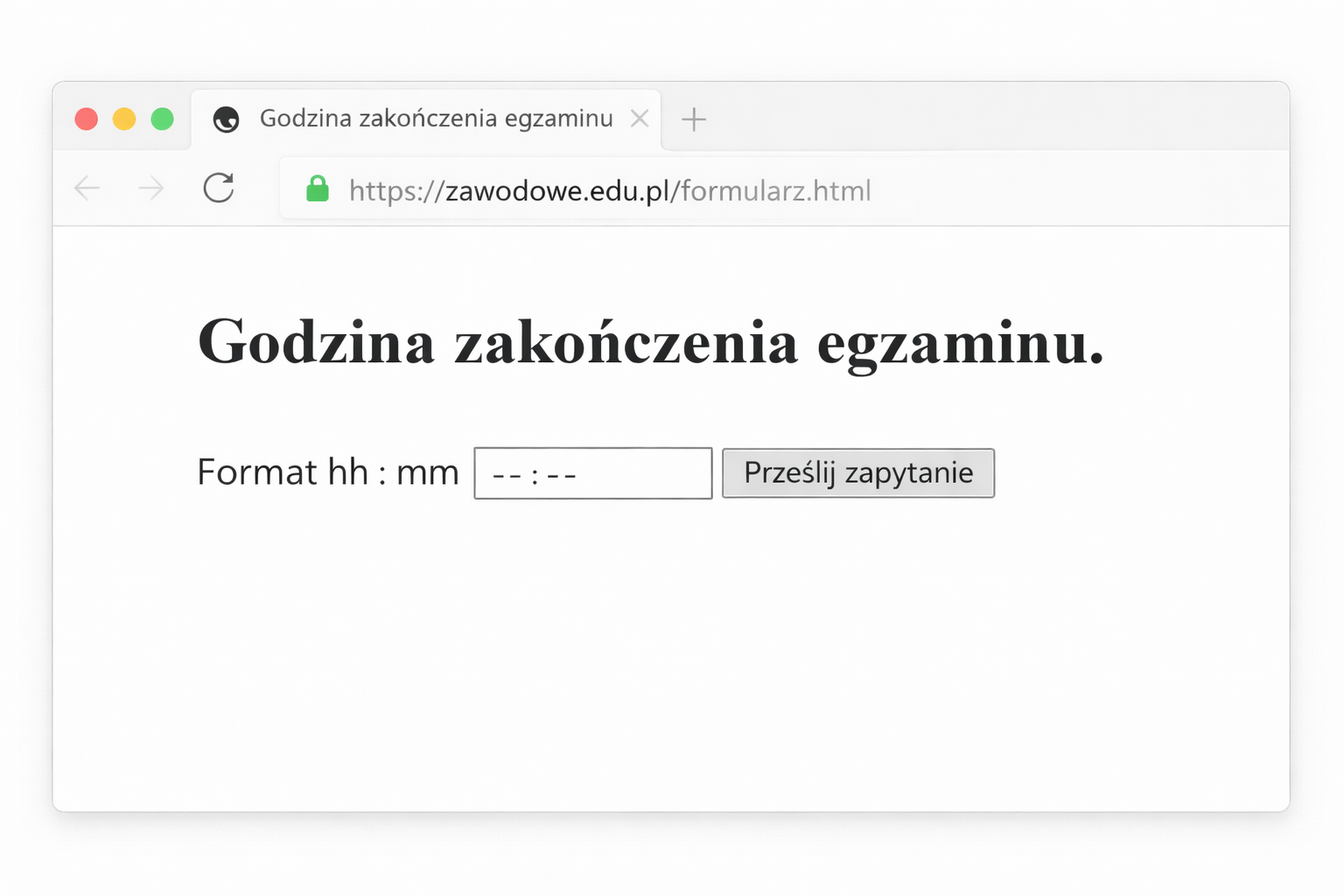

Na ilustracji przedstawiono

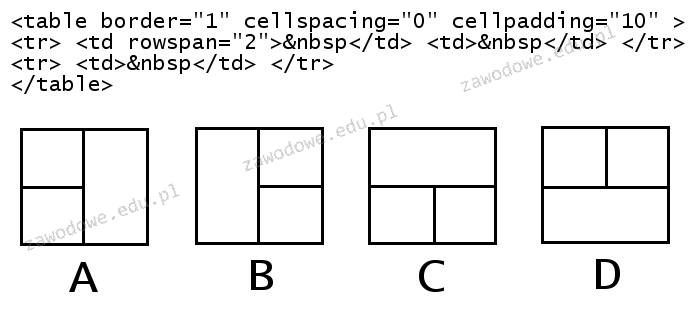

Funkcja colspan umożliwia łączenie komórek tabeli w układzie poziomym, natomiast rowspan w układzie pionowym. Która z poniższych tabel odpowiada fragmentowi kodu w języku HTML?

Wymień dwa sposoby na zabezpieczenie bazy danych Microsoft Access

Aby osiągnąć efekt przedstawiony na ilustracji, w kodzie HTML należy zastosować znacznik skrótu <abbr> z atrybutem

Który z przedstawionych kodów HTML sformatuje tekst według wzoru?

(uwaga: słowo "stacji" jest zapisane większą czcionką niż reszta słów w tej linii)

Stoi na stacji lokomotywa ...

|

W trakcie edycji grafiki rastrowej w aplikacji obsługującej kanały, dodanie kanału alfa oznacza

Jakie znaczniki należy zastosować, aby umieścić kod PHP w pliku z rozszerzeniem php?

W języku HTML zdefiniowano listę, która

<ol> <li>biały</li> <li>czerwony <ul> <li>różowy</li> <li>pomarańczowy</li> </ul></li> <li>niebieski</li> </ol>

W wyniku działania pętli zapisanej w języku PHP zostanie wypisany ciąg liczb:

$liczba = 10;

while ($liczba < 50) {

echo "$liczba ";

$liczba = $liczba + 5;

}Jakie zapytanie pozwoli Administratorowi cofnąć uprawnienia do przeglądania oraz modyfikacji danych w bazie gazeta dla użytkownika redaktor?

Na ilustracji przedstawiono wybór formatu pliku do importu bazy danych. Który format powinien być wykorzystany, jeśli dane zostały wyeksportowane z programu Excel i zapisane jako tekst z użyciem przecinka do oddzielania wartości pól?

W systemie MySQL należy użyć polecenia REVOKE, aby odebrać użytkownikowi anna możliwość wprowadzania zmian tylko w definicji struktury bazy danych. Odpowiednie polecenie do zrealizowania tej operacji ma formę

Zastosowana w dokumencie HTML definicja multimediów sprawi, że na stronie

|

Jaki jest cel poniższego fragmentu funkcji w JavaScript?

| wynik = 0; for (i = 0; i < tab.length; i++) { wynik += tab[i]; } |

W języku skryptowym JavaScript operatory: || oraz && należą do grupy operatorów