Pytanie 1

Jakie stwierdzenie o routerach jest poprawne?

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Jakie stwierdzenie o routerach jest poprawne?

Na stronie wydrukowanej w drukarce atramentowej pojawiają się smugi, kropki, kleksy i plamy. Aby rozwiązać problemy z jakością wydruku, należy

Brak odpowiedzi na to pytanie.

Częścią eksploatacyjną drukarki laserowej nie jest

Brak odpowiedzi na to pytanie.

W kontekście adresacji IPv6, użycie podwójnego dwukropka służy do

Brak odpowiedzi na to pytanie.

Wskaż komponent, który nie jest zgodny z płytą główną o parametrach przedstawionych w tabeli

| Podzespół | Parametry |

|---|---|

| Płyta główna GIGABYTE | 4x DDR4, 4x PCI-E 16x, RAID, HDMI, D-Port, D-SUB, 2x USB 3.1, 8 x USB 2.0, S-AM3+ |

Brak odpowiedzi na to pytanie.

Jaką postać ma liczba dziesiętna 512 w systemie binarnym?

Brak odpowiedzi na to pytanie.

Który protokół zamienia adresy IP na adresy MAC, używane w sieciach Ethernet?

Brak odpowiedzi na to pytanie.

Jak nazywa się bezklasowa metoda podziału przestrzeni adresowej IPv4?

Brak odpowiedzi na to pytanie.

Jak wygląda układ przewodów w złączu RJ45 zgodnie z kolejnością połączeń T568A?

Brak odpowiedzi na to pytanie.

Co wskazuje oznaczenie danego procesora?

Brak odpowiedzi na to pytanie.

Który procesor jest kompatybilny z płytą główną o przedstawionej specyfikacji?

ASUS micro-ATX, socket 1150, VT-d, DDR3 `1333, 1600 MHz), ATI Radeon X1250, 3 x PCI-Express x1, 3 x PCI-Express x16, 2 x Serial ATA III, USB 3.0, VGA, HDMI, DVI-D

Brak odpowiedzi na to pytanie.

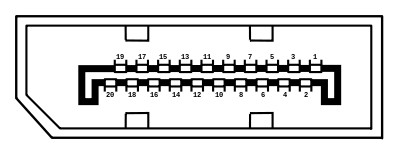

Na ilustracji ukazano port

Brak odpowiedzi na to pytanie.

Na ilustracji zaprezentowano końcówkę wkrętaka typu

Brak odpowiedzi na to pytanie.

Z jakim protokołem związane są terminy "Sequence number" oraz "Acknowledgment number"?

Brak odpowiedzi na to pytanie.

Kiedy użytkownik systemu Windows wybiera opcję przywrócenia do określonego punktu, które pliki utworzone po tym punkcie nie będą podlegać zmianom w wyniku tej operacji?

Brak odpowiedzi na to pytanie.

ARP (Address Resolution Protocol) to protokół, który pozwala na konwersję

Brak odpowiedzi na to pytanie.

Poprzez użycie opisanego urządzenia możliwe jest wykonanie diagnostyki działania

Brak odpowiedzi na to pytanie.

Jaki rodzaj licencji pozwala na swobodne modyfikacje, kopiowanie oraz rozpowszechnianie po dokonaniu dowolnej płatności na rzecz twórcy?

Brak odpowiedzi na to pytanie.

Adres IP przydzielony komputerowi pozwala odbiorcy pakietu IP na odróżnienie identyfikatorów

Brak odpowiedzi na to pytanie.

Jakiego działania nie wykonują serwery plików?

Brak odpowiedzi na to pytanie.

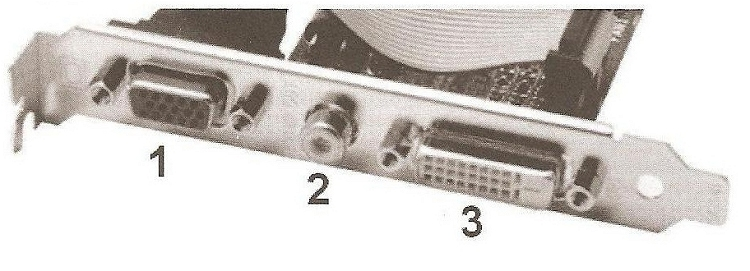

Na ilustracji pokazano porty karty graficznej. Które złącze jest cyfrowe?

Brak odpowiedzi na to pytanie.

Komputer jest połączony z myszą bezprzewodową, a kursor w trakcie używania nie porusza się płynnie, tylko "skacze" po ekranie. Możliwą przyczyną awarii urządzenia może być

Brak odpowiedzi na to pytanie.

Jaki protokół stosują komputery, aby informować router o zamiarze dołączenia lub opuszczenia konkretnej grupy rozgłoszeniowej?

Brak odpowiedzi na to pytanie.

Redukcja liczby jedynek w masce pozwoli na zaadresowanie

Brak odpowiedzi na to pytanie.

Aby utworzyć obraz dysku twardego, można skorzystać z programu

Brak odpowiedzi na to pytanie.

Tryb działania portu równoległego, oparty na magistrali ISA, pozwalający na transfer danych do 2.4 MB/s, przeznaczony dla skanerów i urządzeń wielofunkcyjnych, to

Brak odpowiedzi na to pytanie.

W systemie Linux można uzyskać kopię danych przy użyciu komendy

Brak odpowiedzi na to pytanie.

W systemie Linux, aby wyświetlić informację o nazwie bieżącego katalogu roboczego, należy zastosować polecenie

Brak odpowiedzi na to pytanie.

Jaką klasę adresów IP reprezentuje publiczny adres 130.140.0.0?

Brak odpowiedzi na to pytanie.

Która licencja pozwala na darmowe korzystanie z programu, pod warunkiem, że użytkownik dba o środowisko naturalne?

Brak odpowiedzi na to pytanie.

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Brak odpowiedzi na to pytanie.

Interfejs równoległy, który ma magistralę złożoną z 8 linii danych, 4 linii sterujących oraz 5 linii statusowych, nie zawiera linii zasilających i umożliwia transmisję na dystans do 5 metrów, gdy kable sygnałowe są skręcone z przewodami masy, a w przeciwnym razie na dystans do 2 metrów, jest określany mianem

Brak odpowiedzi na to pytanie.

Jakie zastosowanie ma polecenie md w systemie Windows?

Brak odpowiedzi na to pytanie.

Jakie urządzenie zapewnia zabezpieczenie przed różnorodnymi atakami z sieci i może również realizować dodatkowe funkcje, takie jak szyfrowanie danych przesyłanych lub automatyczne informowanie administratora o włamaniu?

Brak odpowiedzi na to pytanie.

W systemie Linux komenda tty pozwala na

Brak odpowiedzi na to pytanie.

Jakie są zakresy częstotliwości oraz maksymalne prędkości przesyłu danych w standardzie 802.11g WiFi?

Brak odpowiedzi na to pytanie.

Do ilu sieci należą komputery o podanych w tabeli adresach IP i standardowej masce sieci?

| Komputer | Adres IP |

|---|---|

| Komputer 1 | 172.16.15.5 |

| Komputer 2 | 172.18.15.6 |

| Komputer 3 | 172.18.16.7 |

| Komputer 4 | 172.20.16.8 |

| Komputer 5 | 172.20.16.9 |

| Komputer 6 | 172.21.15.10 |

Brak odpowiedzi na to pytanie.

Złośliwe oprogramowanie, które rejestruje klawisze naciskane przez użytkownika w systemie operacyjnym, to

Brak odpowiedzi na to pytanie.

Umowa, na podstawie której użytkownik ma między innymi dostęp do kodu źródłowego oprogramowania w celu jego analizy i ulepszania, to licencja

Brak odpowiedzi na to pytanie.

Który z poniższych elementów jest częścią mechanizmu drukarki atramentowej?

Brak odpowiedzi na to pytanie.