Pytanie 1

Komunikat biosu POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Wynik: 5/40 punktów (12,5%)

Wymagane minimum: 20 punktów (50%)

Komunikat biosu POST od firmy Award o treści "Display switch is set incorrectly" sugeruje

Jakie informacje zwraca polecenie netstat -a w systemie Microsoft Windows?

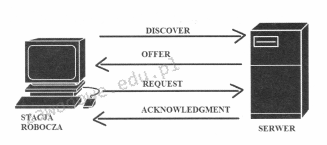

Którego protokołu działanie zostało zobrazowane na załączonym rysunku?

Na wydruku z drukarki laserowej występują jasne i ciemne fragmenty. Jakie działania należy podjąć, by poprawić jakość druku oraz usunąć problemy z nieciągłością?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Kod BREAK interpretowany przez system elektroniczny klawiatury wskazuje na

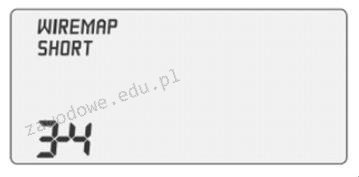

Na rysunku ukazano rezultat testu okablowania. Jakie jest znaczenie uzyskanego wyniku pomiaru?

Aby utworzyć kontroler domeny w systemach z rodziny Windows Server na serwerze lokalnym, konieczne jest zainstalowanie roli

Jaki protokół służy do przesyłania plików bez konieczności tworzenia połączenia?

W jakim typie członkostwa w VLAN port może należeć do wielu sieci VLAN?

Metoda transmisji żetonu (ang. token) znajduje zastosowanie w topologii

Brak odpowiedzi na to pytanie.

Niektóre systemy operacyjne umożliwiają równoczesny dostęp wielu użytkownikom (multiuser). Takie systemy

Brak odpowiedzi na to pytanie.

Który z adresów protokołu IP w wersji 4 jest poprawny pod względem struktury?

Brak odpowiedzi na to pytanie.

Co oznacza oznaczenie kabla skrętkowego S/FTP?

Brak odpowiedzi na to pytanie.

Protokołem umożliwiającym dostęp do sieci pakietowej o prędkości nieprzekraczającej 2 Mbit/s jest protokół

Brak odpowiedzi na to pytanie.

Przedstawiony panel tylny płyty głównej jest wyposażony między innymi w interfejsy:

Brak odpowiedzi na to pytanie.

Po zainstalowaniu Systemu Windows 7 dokonano zmiany w BIOS-ie komputera, skonfigurowano dysk SATA z AHCI na IDE. Po ponownym uruchomieniu systemu komputer będzie

Brak odpowiedzi na to pytanie.

Termin "PIO Mode" odnosi się do trybu operacyjnego

Brak odpowiedzi na to pytanie.

Jak nazywa się kod kontrolny, który służy do wykrywania błędów oraz potwierdzania poprawności danych odbieranych przez stację końcową?

Brak odpowiedzi na to pytanie.

Element trwale zamontowany, w którym znajduje się zakończenie okablowania strukturalnego poziomego dla abonenta, to

Brak odpowiedzi na to pytanie.

Która operacja może skutkować nieodwracalną utratą danych w przypadku awarii systemu plików?

Brak odpowiedzi na to pytanie.

Na płycie głównej doszło do awarii zintegrowanej karty sieciowej. Komputer nie ma dysku twardego ani innych napędów, takich jak stacja dysków czy CD-ROM. Klient informuje, że w sieci firmowej komputery nie mają napędów, a wszystko "czyta" się z serwera. Aby przywrócić utraconą funkcjonalność, należy zainstalować

Brak odpowiedzi na to pytanie.

Ile pinów znajduje się w wtyczce SATA?

Brak odpowiedzi na to pytanie.

Aby system operacyjny mógł szybciej uzyskiwać dostęp do plików zapisanych na dysku twardym, konieczne jest wykonanie

Brak odpowiedzi na to pytanie.

Symbole i oznaczenia znajdujące się na zamieszczonej tabliczce znamionowej podzespołu informują między innymi o tym, że produkt jest

Brak odpowiedzi na to pytanie.

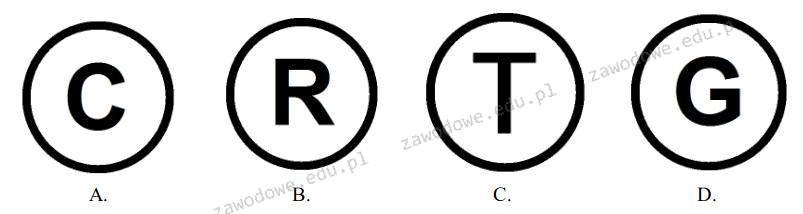

Który symbol wskazuje na zastrzeżenie praw autorskich?

Brak odpowiedzi na to pytanie.

Początkowe znaki heksadecymalne adresu IPv6 przeznaczonego do link-local to

Brak odpowiedzi na to pytanie.

Czym jest procesor Athlon 2800+?

Brak odpowiedzi na to pytanie.

Jakie miejsce nie jest zalecane do przechowywania kopii zapasowej danych z dysku twardego komputera?

Brak odpowiedzi na to pytanie.

W systemie operacyjnym pojawił się problem z driverem TWAIN, który może uniemożliwiać prawidłowe funkcjonowanie

Brak odpowiedzi na to pytanie.

Ile podsieci obejmują komputery z adresami: 192.168.5.12/25, 192.168.5.200/25 oraz 192.158.5.250/25?

Brak odpowiedzi na to pytanie.

Która karta graficzna nie będzie współpracowała z monitorem, wyposażonym w złącza przedstawione na zdjęciu (zakładając, że do podłączenia monitora nie można zastosować adaptera)?

Brak odpowiedzi na to pytanie.

Kiedy użytkownik systemu Windows wybiera opcję przywrócenia do określonego punktu, które pliki utworzone po tym punkcie nie będą podlegać zmianom w wyniku tej operacji?

Brak odpowiedzi na to pytanie.

Który z poniższych systemów operacyjnych nie jest wspierany przez system plików ext4?

Brak odpowiedzi na to pytanie.

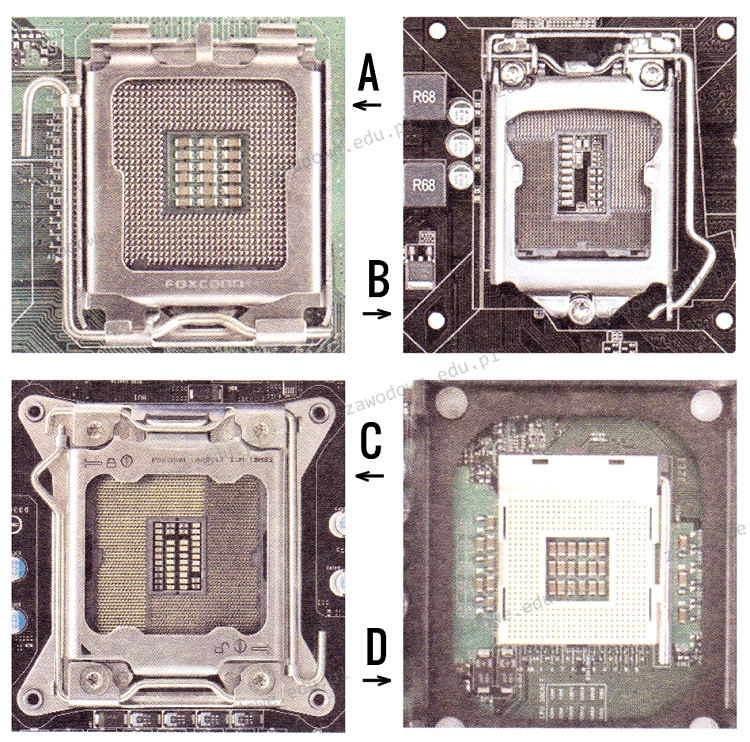

W jakim gnieździe powinien być umieszczony procesor INTEL CORE i3-4350- 3.60 GHz, x2/4, 4MB, 54W, HD 4600, BOX, s-1150?

Brak odpowiedzi na to pytanie.

Podaj właściwy sposób zapisu liczby -1210 w metodzie znak-moduł na ośmiobitowej liczbie binarnej.

Brak odpowiedzi na to pytanie.

Jakie kanały są najodpowiedniejsze dla trzech sieci WLAN 2,4 GHz, aby zminimalizować ich wzajemne interferencje?

Brak odpowiedzi na to pytanie.

Aby chronić sieć Wi-Fi przed nieupoważnionym dostępem, należy m.in.

Brak odpowiedzi na to pytanie.

Który aplet w panelu sterowania systemu Windows 7 pozwala na ograniczenie czasu korzystania z komputera przez użytkownika?

Brak odpowiedzi na to pytanie.

Jak można zaktualizować wprowadzone zmiany w konfiguracji systemu operacyjnego Windows, korzystając z edytora zasad grup?

Brak odpowiedzi na to pytanie.