Pytanie 1

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych poniżej przykładów stanowi system informacji przetwarzany przez system informatyczny?

Jakie jest zastosowanie iteratora w zbiorach?

Co zostanie wyświetlone po wykonaniu poniższego kodu w języku Python?

data = [1, 2, 3, 4, 5] result = list(map(lambda x: x*2, filter(lambda x: x % 2 == 0, data))) print(result)

Co to jest Docker?

Co to jest SPA (Single Page Application)?

Zapis w języku C# przedstawia definicję klasy Car, która:

public class Car: Vehicle { ... }

Co to jest Webpack?

Jaki będzie wynik działania poniższego kodu w języku C#?

int x = 5; int y = 10; Console.WriteLine($"Suma {x} i {y} wynosi {x + y}");

Który z wymienionych składników charakteryzuje się typowym wystąpieniem w diagramie Gantta?

Zapisany fragment w C# wskazuje na definicję klasy Car, która:

public class Car: Vehicle { ... }

W pokazanych fragmentach kodu zdefiniowano funkcję o nazwie fun1. W tej funkcji należy zaimplementować obsługę. Fragment kodu interfejsu użytkownika (XAML):

<RadioButton Content="opcja1" /> <RadioButton Content="opcja2" /> <Button Content="OK" Width=75 Click="fun1"/>Fragment kodu logiki programu (C#):

private void fun1(object sender, RoutedEventArgs e) { ... }

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE?

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

W jakim przypadku należy umieścić poszkodowanego w pozycji bocznej bezpiecznej?

Jakie pola powinny być umieszczone w klasie nadrzędnej w strukturze dziedziczenia?

Która z wymienionych bibliotek pozwala na obsługę zdarzeń związanych z myszą w aplikacjach desktopowych?

Które z wymienionych stwierdzeń najcelniej opisuje proces uruchamiania aplikacji?

Która z poniższych nie jest poprawną metodą HTTP?

Które z poniższych twierdzeń najlepiej charakteryzuje bibliotekę w kontekście programowania?

Definicja konstruktora dla zaprezentowanej klasy w języku C++ może być sformułowana jak poniżej:

class Owoc { public: double waga; string nazwa; Owoc(double waga, string nazwa); };

Owoc::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this -> waga = waga; this -> nazwa = nazwa; }

Construct::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

Owoc::Owoc(double waga, string nazwa) { this.waga = waga; this.nazwa = nazwa; }

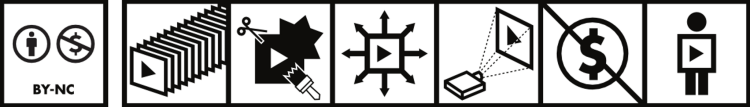

Przedstawione logo praw Creative Commons umożliwia bezpłatne użytkowanie dzieła:

Co to jest shadow DOM?

Co należy zrobić w sytuacji silnego krwawienia z rany?

Który z etapów umożliwia zwiększenie efektywności aplikacji przed jej wydaniem?

Które narzędzie służy do automatyzacji procesu budowania aplikacji?

Która z metod zarządzania projektami jest najbardziej odpowiednia, gdy w początkowej fazie projektu zakres nie jest w pełni określony, wymagania mogą zmieniać się podczas realizacji, a także mogą wystąpić nowe potrzeby?

Co oznacza termin 'polimorfizm' w programowaniu obiektowym?

Jakie są kluczowe zasady WCAG 2.0?

Który z poniższych opisów najlepiej definiuje kompilator?

W C++ mechanizm programowania obiektowego, który wykorzystuje funkcje wirtualne (ang. Virtual) i umożliwia programiście pominięcie kontroli klasy pochodnej podczas wywoływania metod, nazywa się

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje

Co to jest ORM w kontekście programowania?

Który protokół jest używany do bezpiecznej komunikacji przez Internet?

Metoda przeszukiwania w uporządkowanych tablicach, która polega na podzieleniu tablicy na kilka części i wykonywaniu wyszukiwania liniowego tylko w tej części, gdzie może znajdować się poszukiwany element, w języku angielskim jest określana jako

Która z poniższych technik NIE jest związana z optymalizacją wydajności strony internetowej?

W aplikacji mobilnej, aby określić warianty grafiki w zależności od wielkości ekranu, należy (uwaga: odpowiedzi wariantowe dla dwóch systemów - sugerować się systemem omawianym na zajęciach)

Które z wymienionych działań zwiększa bezpieczeństwo transakcji online?

Wskaż typy numeryczne o stałej precyzji

Jakie jest oznaczenie normy międzynarodowej?

Który z wymienionych elementów może stanowić część menu w aplikacji desktopowej?