Pytanie 1

Pamięć statyczna RAM ma zastosowanie jako pamięć

Wynik: 39/40 punktów (97,5%)

Wymagane minimum: 20 punktów (50%)

Pamięć statyczna RAM ma zastosowanie jako pamięć

Który system bazodanowy uniemożliwia bezpłatne zastosowanie komercyjne?

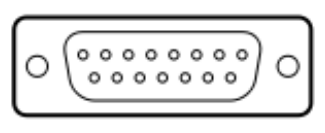

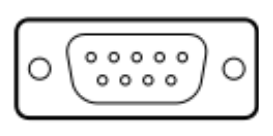

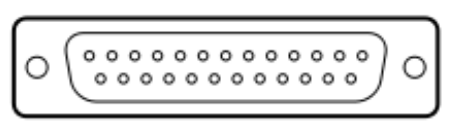

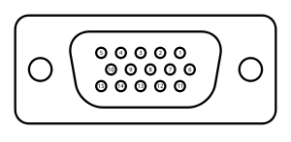

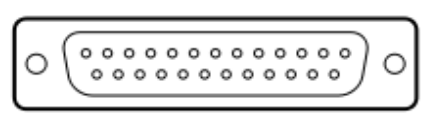

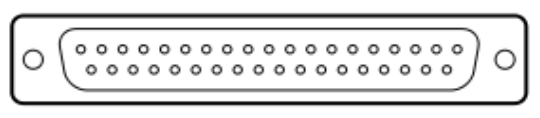

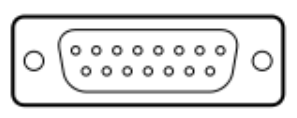

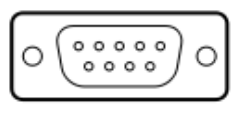

Zgodnie z przedstawionym opisem, gniazdo interfejsu służące do podłączenia audiometru ze stanowiskiem komputerowym przedstawione jest na rysunku

| Opis: |

| − 125 Hz ÷ 8.000 Hz − -10 dB do 120 dB HL na wyjściu − połączenie z komputerem PC – interfejs RS232 − połączenie z drukarką laserową − połączenie z drukarką atramentową |

W dokumencie urządzenia elektroniki medycznej podano następujące informacje:

Interfejs obrazu DICOM • Maksymalna szybkość przesyłania wg standardu Ethernet: 100 Mb/s. • Szybkość przesyłania obrazów: 2 MB/s. Interfejs RIS/CIS zgodny z DICOM • Maksymalna szybkość przesyłania wg standardu Ethernet: 100 Mb/s. |

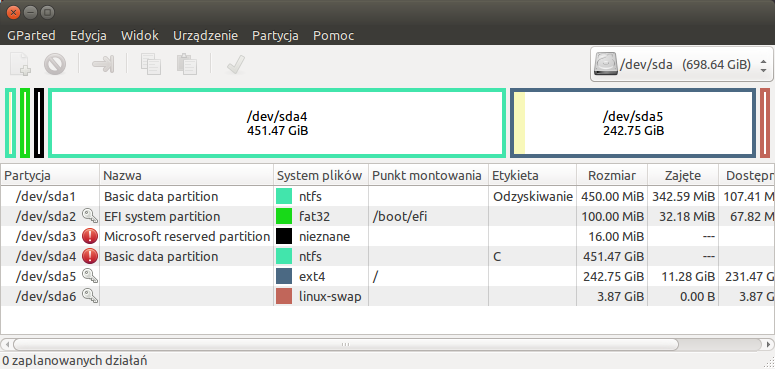

Ile dysków i z jakim interfejsem zostało wykazanych na zrzucie programu GParted?

Aby uruchomić w systemie linux program nazwa.py, należy wpisać

W celu zmiany hasła użytkownika w systemie Linux należy użyć polecenia

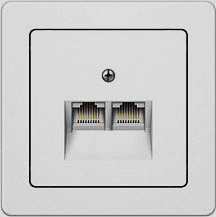

W sieci centralnego monitoringu zamontowane są gniazda przedstawione na rysunku. Jakiego typu wtykami muszą być zakończone kable?

W celu określenia trasy, przez jakie routery przechodzi sygnał pomiędzy komputerami w sieci szpitalnej, można zastosować polecenie

Wysłanie obrazów z urządzenia diagnostycznego do serwera PACS odbywa się zgodnie ze standardem

Płyta jednostronna dwuwarstwowa DVD pozwala na przechowanie danych o pojemności około

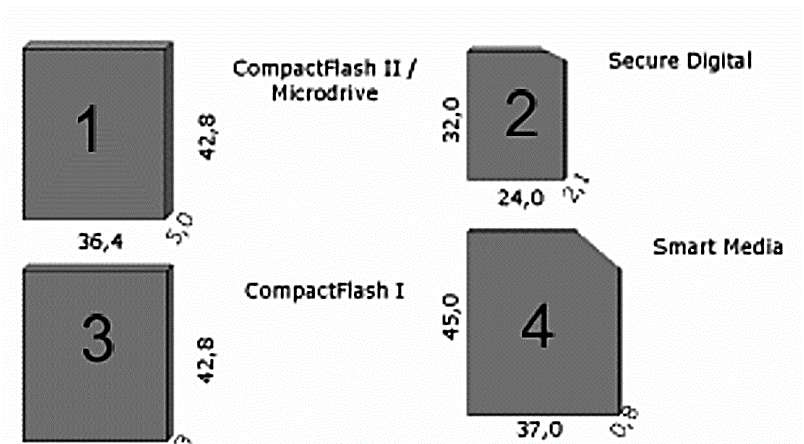

W aparacie holterowskim sygnał jest archiwizowany na karcie SD. Który rysunek przedstawia wymieniony nośnik pamięci?

W jakim celu stosuje się podział użytkowników na grupy w systemie operacyjnym?

Rysunek przedstawia wynik działania polecenia ipconfig urządzenia w sieci LAN. Który adres rutera umożliwia dostęp tego urządzenia do sieci WAN?

Do którego interfejsu (komunikacja z komputerem odbywa się poprzez port RS 232) należy podłączyć cykloergometr przeznaczony do współpracy z systemem do badań wysiłkowych?

W dokumentacji Medycznego Systemu Informatycznego zapisano, że „przed użyciem programów instalacyjnych należy się upewnić, że niektóre porty w środowisku są dostępne do użycia z instalowanym oprogramowaniem pośrednim.” W celu sprawdzenia dostępności portu należy użyć programu narzędziowego

W programowaniu, aby przerwać wykonywanie pętli i wyjść z niej, należy użyć polecenia

Z przedstawionej dokumentacji pamięci wynika że jest ona przeznaczona do

rodzaj pamięci : SO-DIMM standard : DDR3-1333 (PC3-10600) pojemność pojedynczego modułu : 4 GB |

Który system plików jest dedykowany systemowi Linux oraz nie jest używany w systemie Windows?

Znak ~ na początku ciągu znaków w systemach uniksowych oznacza

W systemie komputerowym przeznaczonym do pracy z dużymi plikami graficznymi należy zwiększyć ilość

Procesor GPU jest odpowiedzialny za wykonywanie operacji obliczeniowych w karcie

Proces, w którym w bazie danych są usuwane nadmiarowe dane, jest określany jako

Jakie jest przeznaczenie drukarki, której dotyczy zamieszczony fragment specyfikacji?

| Głowica drukująca | 24-igłowa |

| Średnica przewodu | 0,2 mm |

| Kierunek druku | Dwukierunkowe/bezkierunkowe drukowanie |

| Rozdzielczość grafiki | Maks. 360 (wys.) x 360 (szer.) dpi |

| Szybkość drukowania | High Speed Draft: 607 znaków/s, tryb Utility: 485 znaków/s, tryb Near Letter Quality: 245 znaków/s, Letter Quality: 165 znaków/s |

| Gęstość przesunięć wierszy | 4,23 mm (1/6"), 3,18 mm (1/8"), n x 0,42 mm (m/60") (m=0-127), n x 0,14 mm (n/180") (n=0-255), n x 0,12 mm (n/216") (n=0-255), n x 0,07 mm (n/360") (n=0-255) |

| Szybkość podajnika | 10 cali na sekundę |

| Pobieranie papieru | Ręczne (góra), traktor pchający (góra), traktor pchający (tył), traktor pchający (dół), podajnik pojedynczych arkuszy (tył) |

| Gęstość znaków | High Speed Draft: 10,0 zn./cal 18,0 zn./cal Jakość użytkowa: 10,0 zn./cal 12,0 zn./cal 15,0 zn./cal 17,1 zn./cal 20 zn./cal Tryb Near Letter Quality: 10,0 zn./cal 12,0 zn./cal 15,0 zn./cal 17,1 zn./cal 20,0 zn./cal Tryb Letter Quality: 10 zn./cal 12 zn./cal 15 zn./cal 17,1 zn./cal 20 zn./cal, proporcjonalnie |

| Szerokość druku | 136 zn./linia przy ANK 10 zn./cal |

Z przedstawionego zrzutu wynika, że na dyskach zastosowano partycjonowanie

Aby zapisać wynik dzielenia dowolnych dwóch liczb różnych od zera, należy użyć zmiennej typu

Aby usunąć katalog w systemie Windows należy wykonać polecenie

W dokumentacji skanera zapisano „rozdzielczość optyczna 600 x 600 [dpi]”. Skrót dpi określa liczbę punktów

Która konsola MMC pozwala na zmianę ważności hasła i ustawienie blokady hasła po określonej liczbie logowań?

Na rysunku przedstawiono kartę rozszerzeń umożliwiającą

Aby dodać nowe konto „rejestracja” w systemie Windows, należy wykorzystać polecenie

Urządzenie, które w specyfikacji technicznej posiada zapis: „Urządzenie współpracuje z komputerem klasy PC poprzez złącze USB”, należy podłączyć do złącza oznaczonego piktogramem

Który system plików zapewnia największe bezpieczeństwo danych w systemie Windows?

Podczas tworzenia bazy danych pacjentów polem unikatowym pełniącym rolę klucza podstawowego jest pole zawierające informacje o

Aby zapobiec utracie danych w programie obsługi przychodni, należy codziennie wykonywać

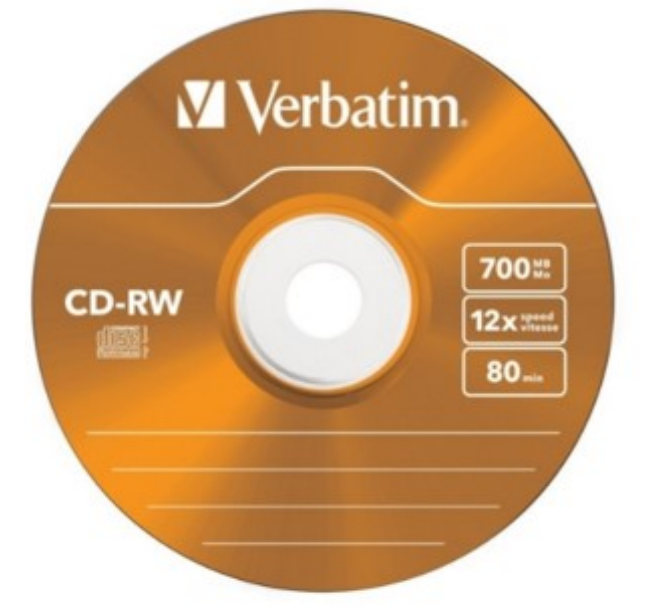

Który z nośników danych umożliwia wielokrotny zapis i ma największą pojemność?

Wynikiem działania funkcji F(n) będzie

funkcja F(n) jeżeli n>1 F(n)=3*F(n-1) w przeciwnym wypadku F(n)=3 |

Ile operacji inkrementacji wykonano w przedstawionej liście kroków?

i=0; Dopóki i>3 wykonaj i=i+1; |

Dla sieci o adresie 192.150.160.0/26 pula adresów IP dla urządzeń w tej sieci zawiera się w zakresie

Które polecenie SQL nie modyfikuje tabeli bazy danych?