Pytanie 1

Skaner antywirusowy zidentyfikował niechciane oprogramowanie. Z opisu wynika, że jest to dialer, który pozostawiony w systemie

Wynik: 21/40 punktów (52,5%)

Wymagane minimum: 20 punktów (50%)

Skaner antywirusowy zidentyfikował niechciane oprogramowanie. Z opisu wynika, że jest to dialer, który pozostawiony w systemie

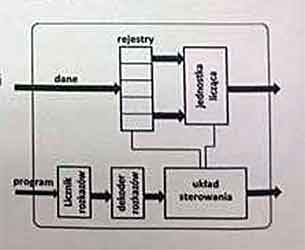

Rejestry widoczne na diagramie procesora mają rolę

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Medium transmisyjne oznaczone symbolem S/FTP to skrętka

Jakim kolorem oznaczona jest izolacja żyły pierwszego pinu wtyku RJ45 w układzie połączeń T568A?

Monolityczne jądro (kernel) występuje w którym systemie?

Wynikiem dodawania dwóch liczb binarnych 1101011 oraz 1001001 jest liczba w systemie dziesiętnym

Protokół, który zajmuje się identyfikowaniem i usuwaniem kolizji w sieciach Ethernet, to

Która z grup w systemie Windows Serwer dysponuje najmniejszymi uprawnieniami?

Protokół User Datagram Protocol (UDP) należy do

Aby chronić konto użytkownika przed nieautoryzowanymi zmianami w systemie Windows 7, 8 lub 10, które wymagają uprawnień administratora, należy ustawić

Aby wymienić uszkodzony moduł pamięci RAM, najpierw trzeba

Jakie polecenie umożliwia śledzenie drogi datagramu IP do miejsca docelowego?

Jaką wartość liczbową ma BACA zapisaną w systemie heksadecymalnym?

Port zgodny z standardem RS-232, działający w trybie asynchronicznym, to

Na ilustracji przedstawiono sieć komputerową w danej topologii

W celu zainstalowania serwera proxy w systemie Linux, należy wykorzystać oprogramowanie

FDDI (ang. Fiber Distributed Data Interface) jest standardem przesyłania danych opartym na technologii światłowodowej. Jaką topologię wykorzystuje się w sieciach zbudowanych według tej technologii?

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Jakie polecenie w środowisku Linux pozwala na modyfikację uprawnień dostępu do pliku lub katalogu?

Jakie polecenie jest używane do monitorowania statystyk protokołów TCP/IP oraz bieżących połączeń sieciowych w systemach operacyjnych z rodziny Windows?

Który z portów znajdujących się na tylnej części komputera jest oznaczony podanym symbolem?

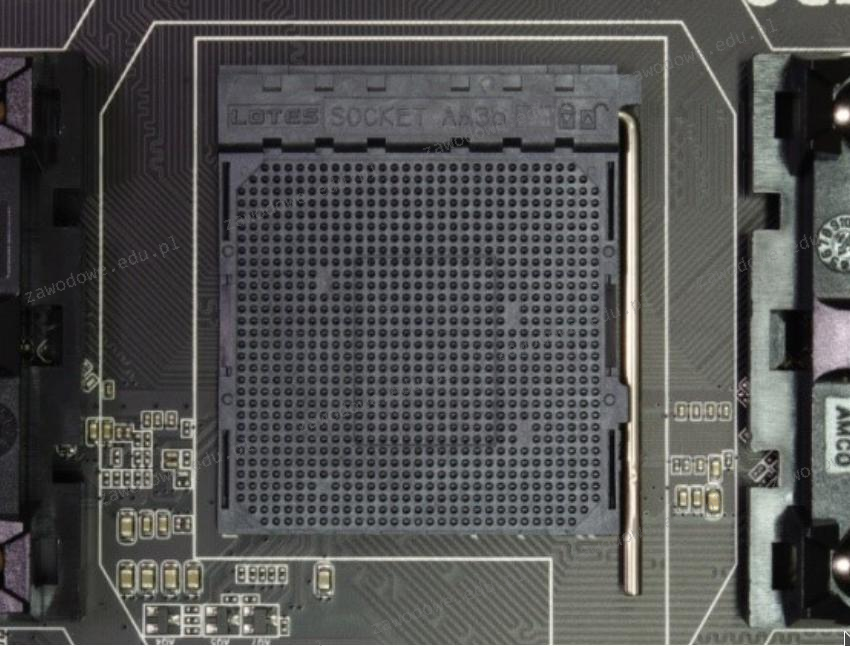

Na płycie głównej z gniazdem pokazanym na fotografii możliwe jest zainstalowanie procesora

Jak nazywa się system, który pozwala na konwersję nazwy komputera na adres IP w danej sieci?

Informacje ogólne dotyczące zdarzeń systemowych w systemie Linux są zapisywane w

Wymiana baterii należy do czynności związanych z eksploatacją

Jakie polecenie w systemie Windows powinno być użyte do sprawdzania aktywnych połączeń karty sieciowej w komputerze?

Oblicz koszt realizacji okablowania strukturalnego od 5 punktów abonenckich do panelu krosowego, wliczając wykonanie kabli łączących dla stacji roboczych. Użyto przy tym 50 m skrętki UTP. Każdy punkt abonencki posiada 2 gniazda typu RJ45.

| Materiał | Jednostka | Cena |

|---|---|---|

| Gniazdo podtynkowe 45x45, bez ramki, UTP 2xRJ45 kat.5e | szt. | 17 zł |

| UTP kabel kat.5e PVC 4PR 305m | karton | 305 zł |

| RJ wtyk UTP kat.5e beznarzędziowy | szt. | 6 zł |

Jaką pojemność ma dwuwarstwowa płyta Blu-ray?

Zbiór usług sieciowych dla systemów z rodziny Microsoft Windows jest reprezentowany przez skrót

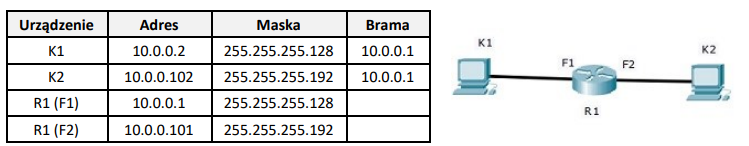

Komputery K1 i K2 nie są w stanie nawiązać komunikacji. Adresy urządzeń zostały przedstawione w tabeli. Co należy zmienić, aby przywrócić połączenie w sieci?

Które systemy operacyjne są atakowane przez wirusa MS Blaster?

W nagłówku ramki standardu IEEE 802.3, który należy do warstwy łącza danych, znajduje się

Jaki protokół umożliwia terminalowe połączenie zdalne z urządzeniami, zapewniając przy tym transfer danych w sposób zaszyfrowany?

Które z poniższych stwierdzeń jest prawdziwe w odniesieniu do przedstawionej konfiguracji serwisu DHCP w systemie Linux?

Jakie narzędzie w systemie Windows pozwala na ocenę wpływu poszczególnych procesów i usług na wydajność procesora oraz na obciążenie pamięci i dysku?

Osoba korzystająca z komputera publikuje w sieci Internet pliki, które posiada. Prawa autorskie zostaną złamane, gdy udostępni

Najefektywniejszym sposobem dodania skrótu do aplikacji na pulpitach wszystkich użytkowników w domenie będzie

Aby przetestować funkcjonowanie serwera DNS w systemach Windows Server, można skorzystać z narzędzia nslookup. Jeśli w poleceniu podamy nazwę komputera, np. nslookup host.domena.com, to dojdzie do weryfikacji

Który z poniższych elementów jest częścią mechanizmu drukarki atramentowej?