Pytanie 1

Wykonanie polecenia net localgroup w systemie Windows skutkuje

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Wykonanie polecenia net localgroup w systemie Windows skutkuje

Zainstalowanie serwera WWW w środowisku Windows Server zapewnia rola

Jaki protokół mailowy pozwala między innymi na przechowywanie odbieranych wiadomości e-mail na serwerze, zarządzanie wieloma katalogami, usuwanie wiadomości oraz przenoszenie ich pomiędzy katalogami?

Aby uniknąć utraty danych w aplikacji do ewidencji uczniów, po zakończonej pracy każdego dnia należy wykonać

Jakim systemem operacyjnym jest system czasu rzeczywistego?

Można przywrócić pliki z kosza, korzystając z polecenia

Tusz żelowy wykorzystywany jest w drukarkach

Która licencja pozwala na darmowe korzystanie z programu, pod warunkiem, że użytkownik dba o środowisko naturalne?

Która z licencji ma charakter grupowy i pozwala instytucjom komercyjnym oraz organizacjom edukacyjnym, państwowym i charytatywnym na zakup większej ilości oprogramowania firmy Microsoft na korzystnych zasadach?

W wierszu poleceń systemu Windows polecenie md jest używane do

Do czynności konserwacyjnych związanych z użytkowaniem skanera płaskiego należy

Jednym z programów ochronnych, które zabezpieczają system przed oprogramowaniem, które bez zgody użytkownika zbiera i przesyła jego dane osobowe, numery kart kredytowych, informacje o odwiedzanych stronach WWW, hasła oraz używane adresy e-mail, jest aplikacja

W systemie Windows przy użyciu polecenia assoc można

Która z licencji pozwala każdemu użytkownikowi na wykorzystywanie programu bez ograniczeń związanych z prawami autorskimi?

Która lokalizacja umożliwia utworzenie kopii zapasowej dysku systemowego Windows 11?

W systemie Windows informacje o aktualnym użytkowniku komputera są przechowywane w gałęzi rejestru o skróconej nazwie:

Jaki typ grupy jest automatycznie przypisany dla nowo tworzonej grupy w kontrolerze domeny systemu Windows Server?

Przedstawione wbudowane narzędzie systemów Windows w wersji Enterprise lub Ultimate służy do

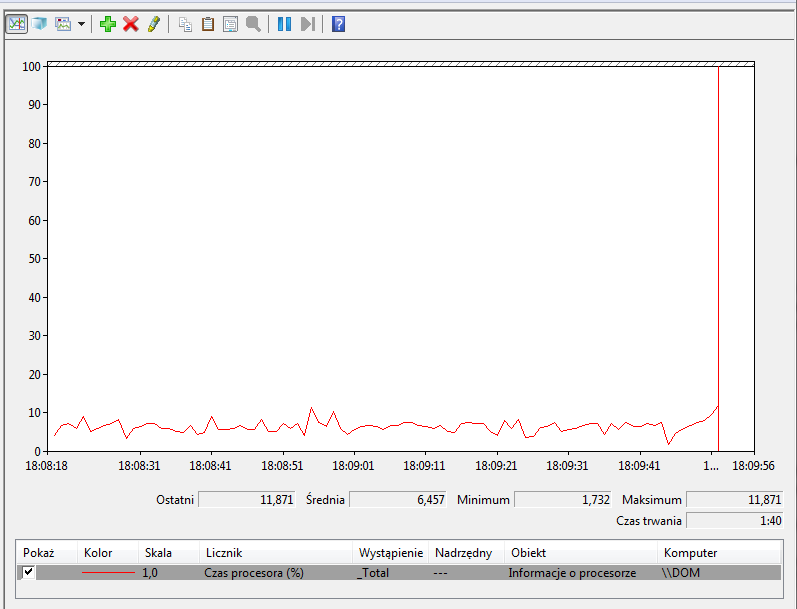

By uruchomić w systemie Windows oprogramowanie narzędziowe monitorujące wydajność komputera przedstawione na rysunku, należy uruchomić

Jak nazywa się licencja w systemie Windows Server, która pozwala użytkownikom komputerów stacjonarnych na korzystanie z usług serwera?

Wszystkie ustawienia użytkowników komputera są przechowywane w gałęzi rejestru oznaczonej akronimem

W systemie Windows powiązanie rozszerzeń plików z odpowiednimi programami realizuje się za pomocą polecenia

W systemie Windows do instalacji aktualizacji oraz przywracania sterowników urządzeń należy użyć przystawki

Jakie zastosowanie ma oprogramowanie Microsoft Hyper-V?

Na ilustracji ukazano narzędzie systemu Windows 7 służące do

Z jakiej puli adresowej usługa APIPA przypisuje adres IP dla komputera z systemem Windows, jeśli w sieci nie funkcjonuje serwer DHCP?

Aby przygotować ikony zaprezentowane na załączonym obrazku do wyświetlania na Pasku zadań w systemie Windows, należy skonfigurować

W systemie Windows użycie prezentowanego polecenia spowoduje tymczasową zmianę koloru

Wykonanie polecenia attrib +h +s +r przykład.txt w konsoli systemu Windows spowoduje

Co się stanie, jeśli w systemie operacyjnym komputera zainstalowany zostanie program określany jako Trojan?

Na świeżo zainstalowanym komputerze program antywirusowy powinno się zainstalować

Domyślnie w programie Eksplorator Windows przy użyciu klawisza F5 uruchamiana jest funkcja

Ustawienia wszystkich kont użytkowników na komputerze znajdują się w gałęzi rejestru oznaczonej akronimem

Aby zabezpieczyć system przed oprogramowaniem mającym możliwość reprodukcji, konieczne jest zainstalowanie

Aby przeprowadzić rezerwację adresów IP w systemie Windows Server na podstawie fizycznych adresów MAC urządzeń, konieczne jest skonfigurowanie usługi

Aby utworzyć kontroler domeny w systemach z rodziny Windows Server na serwerze lokalnym, konieczne jest zainstalowanie roli

Aby utworzyć ukryty, udostępniony folder w systemie Windows Serwer, należy dodać na końcu jego nazwy odpowiedni znak

Które z kont nie jest wbudowanym kontem w systemie Windows XP?

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

GRUB, LILO oraz NTLDR to: