Pytanie 1

Do realizacji alternatywy logicznej z negacją należy użyć funktora

Wynik: 25/40 punktów (62,5%)

Wymagane minimum: 20 punktów (50%)

Do realizacji alternatywy logicznej z negacją należy użyć funktora

Protokół SNMP (Simple Network Management Protocol) służy do

Na ilustracji przedstawiono sieć komputerową w danej topologii

Jaki adres IP został przypisany do hosta na interfejsie sieciowym eth0?

[root@ipv6 tspc]# ifconfig

eth0 Link encap:Ethernet HWaddr 00:A0:C9:89:02:F8

inet addr:128.171.104.26 Bcast:128.171.104.255 Mask:255.255.255.0

inet6 addr: fe80::2a0:c9ff:fe89:2f8/10 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:663940 errors:0 dropped:0 overruns:0 frame:0

TX packets:67717 errors:0 dropped:0 overruns:0 carrier:0

collisions:7797 txqueuelen:100

RX bytes:234400485 (223.5 Mb) TX bytes:17743338 (16.9 Mb)

Interrupt:10 Base address:0xef80

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

inet6 addr: ::1/128 Scope:Host

UP LOOPBACK RUNNING MTU:16436 Metric:1

RX packets:3070 errors:0 dropped:0 overruns:0 frame:0

TX packets:3070 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:153813 (150.2 Kb) TX bytes:153813 (150.2 Kb)

sit1 Link encap:IPv6-in-IPv4

inet6 addr: 3ffe:b80:2:482::2/64 Scope:Global

inet6 addr: fe80::80ab:681a/10 Scope:Link

UP POINTOPOINT RUNNING NOARP MTU:1480 Metric:1

RX packets:82 errors:0 dropped:0 overruns:0 frame:0

TX packets:78 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:8921 (8.7 Kb) TX bytes:8607 (8.4 Kb)Uszkodzenie czego może być przyczyną awarii klawiatury?

Do czego służy narzędzie 'ping' w sieciach komputerowych?

Bęben światłoczuły stanowi istotny komponent w funkcjonowaniu drukarki

Emisja przez BIOS firmy AMI jednego długiego oraz dwóch krótkich sygnałów dźwiękowych oznacza

Jaką wartość w systemie dziesiętnym ma suma liczb szesnastkowych: 4C + C4?

Technologia ADSL pozwala na nawiązanie połączenia DSL

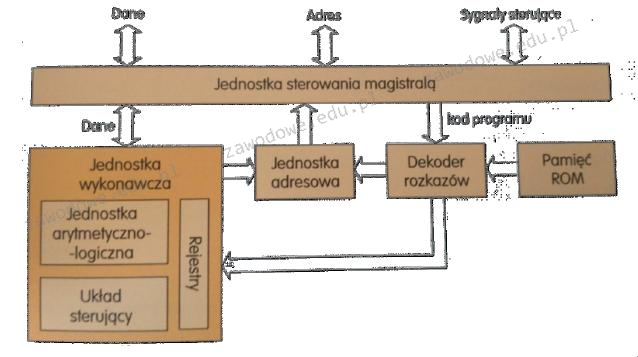

Na ilustracji przedstawiono schemat konstrukcji logicznej

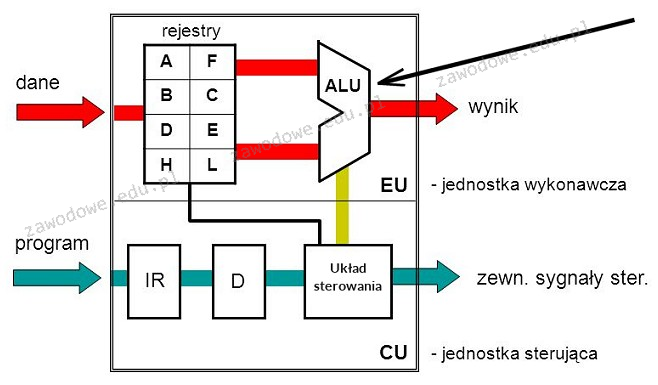

Na diagramie mikroprocesora blok wskazany strzałką pełni rolę

Z jakim protokołem związane są terminy "Sequence number" oraz "Acknowledgment number"?

Termin gorącego podłączenia (hot-plug) wskazuje, że podłączane urządzenie działa

Który adres IP jest najwyższy w sieci 196.10.20.0/26?

W wierszu poleceń systemu Windows polecenie md jest używane do

W jakim miejscu są zapisane dane dotyczące kont użytkowników domenowych w systemach Windows Server?

Niekorzystną właściwością macierzy RAID 0 jest

Ile liczb w systemie szesnastkowym jest wymaganych do zapisania pełnej formy adresu IPv6?

Jakie polecenie powinno się wykorzystać do zainstalowania pakietów Pythona w systemie Ubuntu z oficjalnego repozytorium?

Norma TIA/EIA-568-B.2 definiuje parametry specyfikacji transmisyjnej

Norma IEEE 802.11 określa typy sieci

Jak nazywa się licencja oprogramowania pozwalająca na bezpłatne dystrybucję aplikacji?

Które z poniższych stwierdzeń jest prawdziwe w odniesieniu do przedstawionej konfiguracji serwisu DHCP w systemie Linux?

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Użytkownik laptopa z systemem Windows 7 widzi dostępne sieci Wi-Fi przedstawione na rysunku. Przy konfiguracji połączenia z siecią Z1 musi określić dla tej sieci

W specyfikacji technicznej płyty głównej znajduje się zapis Supports up to Athlon XP 3000+ processor. Co to oznacza w kontekście obsługi procesorów przez tę płytę główną?

Jaki sprzęt powinno się wybrać do pomiarów schematu okablowania strukturalnego sieci lokalnej?

Jak brzmi nazwa klucza rejestru w systemie Windows, gdzie zapisane są relacje między typami plików a programami je obsługującymi?

Wydanie w systemie Windows komendy ```ATTRIB -S +H TEST.TXT``` spowoduje

IMAP jest protokołem do

Co oznacza skrót RAID w kontekście pamięci masowej?

Jak nazywa się rodzaj licencji, który sprawia, że program jest w pełni funkcjonalny, ale można go uruchomić jedynie określoną, niewielką liczbę razy od momentu instalacji?

Który z standardów implementacji sieci Ethernet określa sieć opartą na kablu koncentrycznym, gdzie długość segmentu nie może przekraczać 185 m?

Jaką fizyczną topologię sieci komputerowej przedstawiono na załączonym rysunku?

Komenda systemowa ipconfig pozwala na konfigurację

Klawiatura QWERTY, która pozwala na wprowadzanie znaków typowych dla języka polskiego, nazywana jest także klawiaturą

Trzech użytkowników komputera z systemem operacyjnym Windows XP Pro posiada swoje foldery z dokumentami w głównym katalogu dysku C:. Na dysku znajduje się system plików NTFS. Użytkownicy mają utworzone konta z ograniczonymi uprawnieniami. Jak można zabezpieczyć folder każdego z użytkowników, aby inni nie mieli możliwości modyfikacji jego zawartości?

Jakiego portu używa protokół FTP (File transfer Protocol)?

Gdzie w dokumencie tekstowym Word umieszczony jest nagłówek oraz stopka?