Pytanie 1

Która metoda cyklu życia komponentu w React.js jest wywoływana tuż po zamontowaniu komponentu w DOM?

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Która metoda cyklu życia komponentu w React.js jest wywoływana tuż po zamontowaniu komponentu w DOM?

Jakie elementy powinny być ujęte w dokumentacji programu?

Jakie jest główne zadanie ochrony danych osobowych?

Jakie są różnice między dialogiem modalnym a niemodalnym?

Co to jest shadow DOM?

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

Programista umieścił poniższą linię kodu w pliku HTML, aby

<script src="jquery-3.5.1.min.js"></script>

Który z poniższych składników NIE jest konieczny do stworzenia klasy w C++?

Jaką rolę odgrywa interpreter w kontekście programowania?

Jakie środowisko deweloperskie jest najczęściej wykorzystywane do budowy aplikacji na platformę Android?

Który z wymienionych wzorców projektowych jest najbardziej odpowiedni do uproszczenia interfejsu złożonego systemu?

Jakie są typowe frameworki/biblioteki używane w aplikacjach webowych?

Co to jest event bubbling w JavaScript?

Jaki z wymienionych komponentów jest kluczowy do inicjalizacji pola klasy podczas tworzenia instancji obiektu?

W środowisku IDE przeznaczonym do tworzenia aplikacji okienkowych zdefiniowano okno Form1. Aby wprowadzić zmiany w ustawieniach, w kolejności: tytuł okna na górnym pasku, standardowy kursor na strzałkę oraz kolor tła okna, należy dostosować następujące pola w oknie Properties:

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Jakie zastosowanie ma język Swift w zakresie aplikacji mobilnych?

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

Wskaż algorytm sortowania, który nie jest stabilny?

Która biblioteka JavaScript jest najczęściej używana do tworzenia testowalnych funkcji asynchronicznych?

Która z poniższych metod tablicowych w JavaScript nie modyfikuje oryginalnej tablicy?

Jak określa się proces, w trakcie którego klasa przejmuje właściwości innej klasy w programowaniu obiektowym?

Który z dokumentów stosowanych w metodologii Agile zawiera listę funkcjonalności produktu uporządkowanych według ich ważności?

Jaką wartość będzie miała zmienna result po wykonaniu poniższego kodu PHP?

$array = [5, 1, 8, 3, 7]; $result = 0; foreach ($array as $value) { if ($value > $result) { $result = $value; } }

Co to jest CSS Grid?

Jaką rolę pełni debugger w trakcie programowania?

Które z poniższych narzędzi jest używane do statycznej analizy kodu JavaScript?

Który z wymienionych dysków oferuje najszybszy dostęp do danych?

Jakiego typu funkcja jest tworzona poza klasą, ale ma dostęp do jej prywatnych i chronionych elementów?

Co to jest SQL injection?

Jaki kod może być związany z treścią wygenerowaną w trakcie działania programu Java?

| Exception in thread "main" java.lang.ArithmeticException: / by zero |

W jaki sposób określa się wypadek związany z pracą?

Zaproponowany fragment kodu w języku Java wypełnia tablicę elementami:

int[] tablica = new int [10]; int j = 2; for (int i = 0; i < 10; i++) { tablica[i] = j; j += 2; }

Jakie cechy posiada kod dopełniający do dwóch?

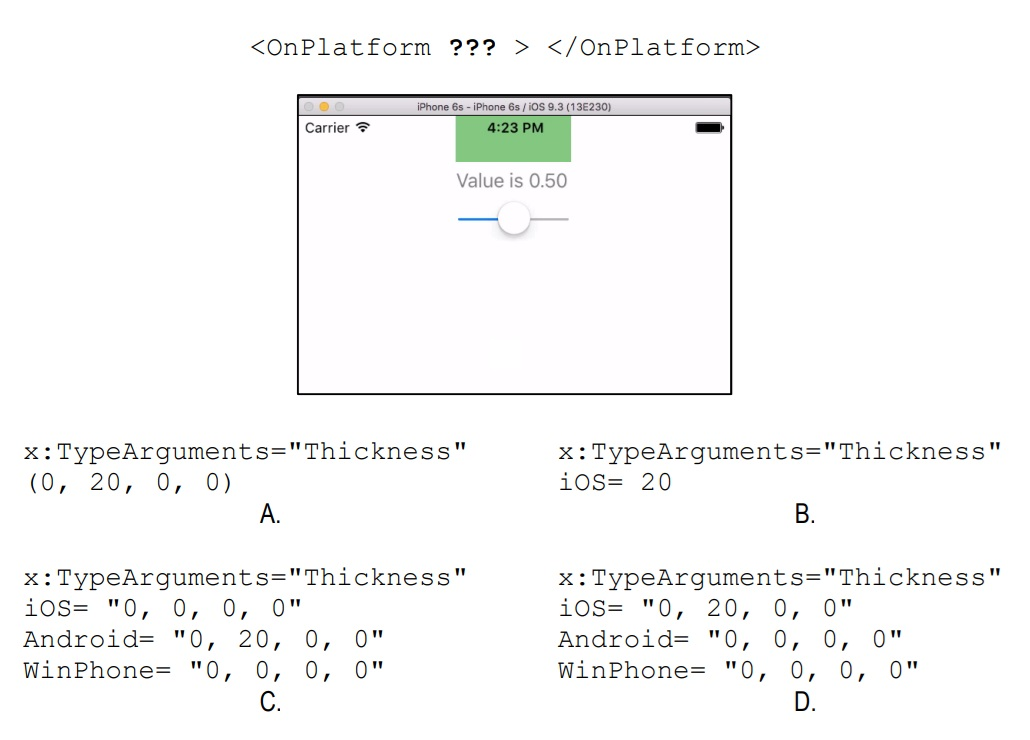

Na przedstawionym obrazie widać fragment emulacji systemu iOS z prostą aplikacją. Górna część ekranu nachodzi na pasek stanu baterii. Który z poniższych zapisów powinien zostać użyty w miejscu znaków zapytania, aby ustawić jedynie marginesy górne tylko dla systemu iOS?

Co oznacza operator '===' w JavaScript?

Przedstawione w filmie działania wykorzystują narzędzie

Który z poniższych jest popularnym systemem zarządzania bazami danych NoSQL?

Po uruchomieniu poniższego kodu w języku C++ w konsoli pojawi się ciąg liczb:

int a = 1; while (a++ < 6) { cout << a << " "; }

Co będzie wynikiem wykonania poniższego kodu w języku C#?

string text = "hello world"; var result = string.Join("", text.Split(' ').Select(s => char.ToUpper(s[0]) + s.Substring(1))); Console.WriteLine(result);