Pytanie 1

Aby w systemie Linux wyświetlić listę wszystkich aktywnych procesów, niezależnie od tego, kto jest ich właścicielem, można skorzystać z polecenia ps z opcją

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Aby w systemie Linux wyświetlić listę wszystkich aktywnych procesów, niezależnie od tego, kto jest ich właścicielem, można skorzystać z polecenia ps z opcją

Z jakim urządzeniem związane są domeny kolizyjne dla podłączonych elementów?

Gdy w systemie operacyjnym komputera zainstaluje się program zwany Trojanem, co on spowoduje?

Przerywając aktywność na komputerze, możemy szybko wrócić do pracy dzięki wybraniu w systemie Windows opcji

Trackpoint zainstalowany w laptopie jest urządzeniem wejściowym, które reaguje na

W tabeli zamieszczono dane katalogowe procesora AMD Athlon 1333 Model 4 Thunderbird. Z jaką częstotliwością realizowane są przesłania międzyrejestrowe?

| General information | |

|---|---|

| Type | CPU / Microprocessor |

| Market segment | Desktop |

| Family | AMD Athlon |

| CPU part number | A1333AMS3C |

| Stepping codes | AYHIA AYHJAR |

| Frequency (MHz) | 1333 |

| Bus speed (MHz) | 266 |

| Clock multiplier | 10 |

| Gniazdo | Socket A (Socket 462) |

| Notes on AMD A1333AMS3C | |

| ○ Actual bus frequency is 133 MHz. Because the processor uses Double Data Rate bus the effective bus speed is 266 MHz. | |

W systemie Windows, aby przekształcić system plików FAT32 do NTFS, należy zastosować komendę

Jakiego rodzaju papier powinno się zastosować do wykonania "naprasowanki" z własnym zdjęciem na tkaninie bawełnianej za pomocą drukarki atramentowej?

Korzystając z zamieszczonej w tabeli specyfikacji płyty głównej, określ maksymalną liczbę kart rozszerzeń, które można podłączyć do magistrali Peripheral Component Interconnect.

| BIOS Type | AWARD |

| BIOS Version | 1.8 |

| Memory Sockets | 3 |

| Expansion Slots | 1 AGP/5 PCI |

| AGP 8X | Yes |

| AGP Pro | No |

| NorthbridgeCooling Fan | Yes |

| Northbridge | nForce2 SPP |

| Southbridge | nForce2 MCP-T |

| FSB Speeds | 100-300 1 MHz |

| MultiplierSelection | Yes – BIOS |

| CoreVoltages | 1.1V-2.3V |

| DDR Voltages | 2.5V-2.9V |

| AGP Voltages | 1.5V-1.8V |

| Chipset Voltages | 1.4V-1.7V |

| AGP/PCI Divider in BIOS | Yes (AGP) |

W systemie Linux komenda chmod pozwala na

W firmie zainstalowano pięć komputerów o adresach kart sieciowych podanych w tabeli. W związku z tym można wyróżnić

| Adres IP | Maska |

|---|---|

| 10.1.61.10 | 255.255.0.0 |

| 10.1.61.11 | 255.255.0.0 |

| 10.3.63.20 | 255.255.0.0 |

| 10.3.63.21 | 255.255.0.0 |

| 10.5.63.10 | 255.255.0.0 |

W języku PHP, która z poniższych deklaracji zmiennej przyjmuje wartość liczbową 5?

Umiejętność generowania strumienia elektromagnetycznego przez obwód zasilany prądem to

Wyłudzanie tajnych danych osobowych poprzez udawanie zaufanej osoby lub instytucji, która pilnie potrzebuje tych informacji, nazywa się

Backdoor to aplikacje, które

Podczas korzystania z terminalowego połączenia ze zdalnymi komputerami, w celu zapewnienia bezpieczeństwa przesyłanych danych, w protokole następuje szyfrowanie transferu informacji

Jaka jest wartość liczby binarnej 1101 0100 0111 w systemie szesnastkowym?

Podczas instalacji systemu operacyjnego Linux, konieczne jest wykorzystanie systemu plików

Ustawa z dnia 14 grudnia 2012 roku dotycząca odpadów wymaga

Tylda (~) umieszczona na początku nazwy pliku w systemie Windows XP wskazuje, że jest to plik

W którym z wymienionych modeli barw nie ma komponentów, które mogłyby tworzyć kolor biały?

Czym jest zespół Sicca?

W programie w języku C/C++ warunek w instrukcji if (x<-5 || x>2) x++; jest prawdziwy dla wartości zmiennej x wynoszącej

W języku C++, instrukcja std::fstream plik("p", std::ios::out); wskazuje, że zmienna plik ma

Wskaż błędny podział dysku w przypadku tablicy partycji MBR 1 partycja

Udostępniono w sieci lokalnej jako udział specjalny folder o nazwie egzamin znajdujący się na komputerze o nazwie SERWER_2 w katalogu głównym dysku C:\. Jak powinna wyglądać ścieżka dostępu do katalogu egzamin, w którym przechowywany jest folder macierzysty dla konta użytkownika o określonym loginie?

Jakie urządzenie należy wykorzystać do podłączenia lokalnej sieci korzystającej z adresów prywatnych do Internetu?

W programie C, aby zdefiniować typ złożony - na zasadzie analogicznej do tej przy użyciu słowa kluczowego record w Pascalu - należy zastosować słowo kluczowe

Aby chronić sprzęt podczas wymiany pamięci RAM przed wpływem ładunków elektrostatycznych, co należy zastosować?

Na podstawie danych zawartych w "Właściwości systemu"

Komputer: Inter(R) Pentium (R)4 CPU 1.8GHz AT/XT Compatibile 523 760 kB RAM Jaki rezultat uzyskamy wykonując odejmowanie dwóch liczb w systemie heksadecymalnym: 60Ah – 3BFh?

Trzy kluczowe komponenty komputera według tzw. architektury von Neumanna to: procesor, urządzenia wejścia/wyjścia oraz

Obecnie drugopoziomowe pamięci podręczne procesora (ang. L-2 cache) są zbudowane z modułów pamięci

Które z urządzeń używanych w sieci komputerowej nie zmienia liczby kolizji domenowych?

Aby użytkownicy lokalnej sieci mogli uzyskiwać dostęp do stron WWW za pomocą protokołów http i HTTPS, brama internetowa musi umożliwiać ruch na portach

Jakim wynikiem jest suma liczb 33(8) oraz 71(8)?

Które z poniższych zdań nie odnosi się do pamięci cache L1?

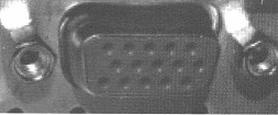

Złącze przedstawione na zdjęciu umożliwia podłączenie

Każdorazowo po godzinie pracy osoby korzystającej z monitora ekranowego należy zapewnić co najmniej przerwę trwającą

Jaki element bazy danych MS Access jest używany do selekcji danych z bazy przy pomocy polecenia SQL?