Pytanie 1

Która norma określa parametry transmisyjne dla komponentów kategorii 5e?

Wynik: 20/40 punktów (50,0%)

Wymagane minimum: 20 punktów (50%)

Która norma określa parametry transmisyjne dla komponentów kategorii 5e?

Przekazywanie tokena (ang. token) ma miejsce w sieci o topologii fizycznej

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

Aby funkcja rutingu mogła prawidłowo funkcjonować na serwerze, musi być on wyposażony

Jednostką przenikania zdalnego FEXT, dotyczącego okablowania strukturalnego, jest

W specyfikacji sieci Ethernet 1000Base-T maksymalna długość segmentu dla skrętki kategorii 5 wynosi

Parametr, który definiuje stosunek liczby wystąpionych błędnych bitów do ogólnej liczby odebranych bitów, to

Jakie dane należy wpisać w adresie przeglądarki internetowej, aby uzyskać dostęp do zawartości witryny ftp o nazwie domenowej ftp.biuro.com?

Jakie polecenie diagnostyczne powinno się wykorzystać do sprawdzenia, czy miejsce docelowe odpowiada oraz w jakim czasie otrzymano odpowiedź?

Która z par: protokół – odpowiednia warstwa, w której funkcjonuje dany protokół, jest właściwie zestawiona zgodnie z modelem TCP/IP?

W systemie Linux BIND funkcjonuje jako serwer

Jakie jest IP sieci, w której funkcjonuje host o adresie 192.168.176.125/26?

Kabel skrętkowy, w którym każda para przewodów ma oddzielne ekranowanie folią, a wszystkie przewody są umieszczone w ekranie z folii, jest oznaczany symbolem

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Jakiego wtyku należy użyć do zakończenia ekranowanej skrętki czteroparowej?

Które z poniższych poleceń systemu Linux wyświetla aktualną konfigurację interfejsów sieciowych?

Który standard technologii bezprzewodowej pozwala na osiągnięcie przepustowości większej niż 54 Mbps?

IMAP (Internet Message Access Protocol) to protokół

Podaj zakres adresów IP przyporządkowany do klasy A, który jest przeznaczony do użytku prywatnego w sieciach komputerowych?

Jakie narzędzie wirtualizacji stanowi część systemów operacyjnych Windows?

Jak wygląda ścieżka sieciowa do folderu pliki, który jest udostępniony pod nazwą dane jako ukryty zasób?

Sieć o adresie IP 172.16.224.0/20 została podzielona na cztery podsieci z maską 22-bitową. Który z poniższych adresów nie należy do żadnej z tych podsieci?

Administrator systemu Linux chce nadać plikowi dokument.txt uprawnienia tylko do odczytu dla wszystkich użytkowników. Jakiego polecenia powinien użyć?

Ustanawianie zaszyfrowanych połączeń pomiędzy hostami w publicznej sieci Internet, wykorzystywane w sieciach VPN (Virtual Private Network), to

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Narzędzie przedstawione na zdjęciu to

Aby sprawdzić funkcjonowanie serwera DNS w systemach Windows Server, można wykorzystać narzędzie nslookup. Gdy w poleceniu podamy nazwę komputera, np. nslookup host.domena.com, nastąpi weryfikacja

Przy projektowaniu sieci LAN o wysokiej wydajności w warunkach silnych zakłóceń elektromagnetycznych, które medium transmisyjne powinno zostać wybrane?

Który standard protokołu IEEE 802.3 powinien być użyty w środowisku z zakłóceniami elektromagnetycznymi, gdy dystans między punktem dystrybucji a punktem abonenckim wynosi 200 m?

Rezultatem wykonania komendy ```arp -a 192.168.1.1``` w systemie MS Windows jest przedstawienie

Jakie protokoły sieciowe są typowe dla warstwy internetowej w modelu TCP/IP?

Który z poniższych adresów jest adresem IP typu prywatnego?

Fragment specyfikacji którego urządzenia sieciowego przedstawiono na ilustracji?

| L2 Features | • MAC Address Table: 8K • Flow Control • 802.3x Flow Control • HOL Blocking Prevention • Jumbo Frame up to 10,000 Bytes • IGMP Snooping • IGMP v1/v2 Snooping • IGMP Snooping v3 Awareness • Supports 256 IGMP groups • Supports at least 64 static multicast addresses • IGMP per VLAN • Supports IGMP Snooping Querier • MLD Snooping • Supports MLD v1/v2 awareness • Supports 256 groups • Fast Leave • Spanning Tree Protocol • 802.1D STP • 802.1w RSTP | • Loopback Detection • 802.3ad Link Aggregation • Max. 4 groups per device/8 ports per group (DGS-1210-08P) • Max. 8 groups per device/8 ports per group (DGS-1210- 16/24/24P) • Max. 16 groups per device/8 ports per group (DGS-1210-48P) • Port Mirroring • One-to-One, Many-to-One • Supports Mirroring for Tx/Rx/Both • Multicast Filtering • Forwards all unregistered groups • Filters all unregistered groups • LLDP, LLDP-MED |

W biurze należy zamontować 5 podwójnych gniazd abonenckich. Średnia odległość od gniazda abonenckiego do lokalnego punktu dystrybucyjnego wynosi 10 m. Jaki będzie szacunkowy koszt nabycia kabla UTP kategorii 5e, przeznaczonego do budowy sieci lokalnej, jeśli cena brutto 1 m kabla UTP kategorii 5e to 1,60 zł?

Atak DDoS (ang. Distributed Denial of Service) na serwer spowoduje

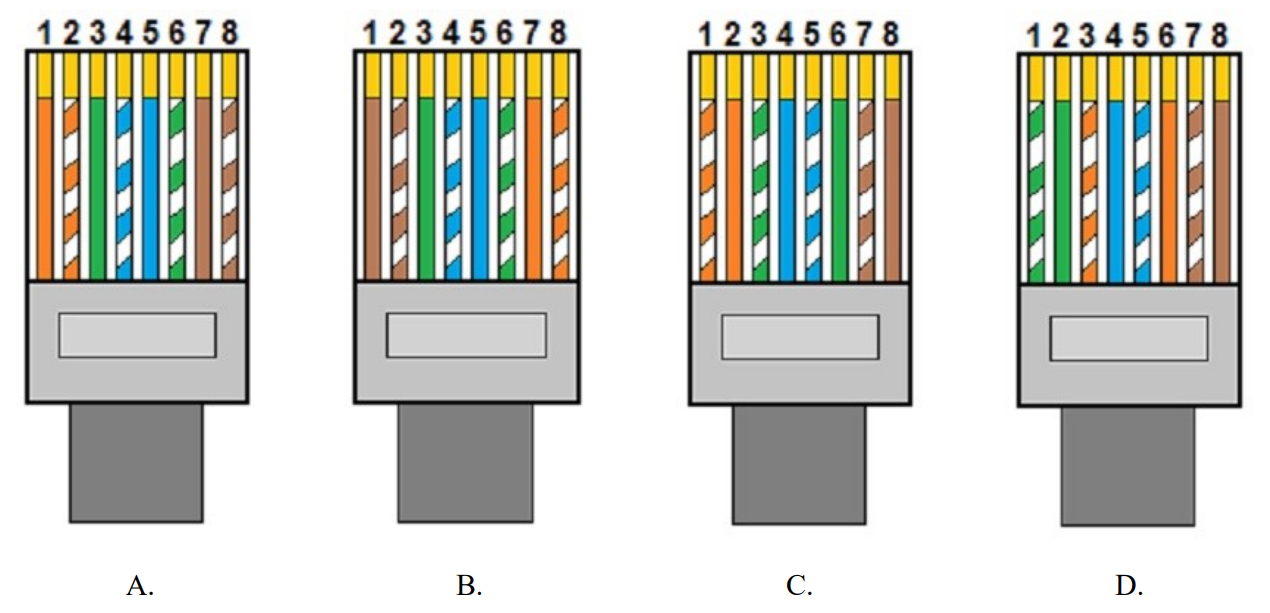

Który rysunek przedstawia ułożenie żył przewodu UTP we wtyku 8P8C zgodnie z normą TIA/EIA-568-A, sekwencją T568A?

Atak mający na celu zablokowanie dostępu do usług dla uprawnionych użytkowników, co skutkuje zakłóceniem normalnego działania komputerów oraz komunikacji w sieci, to

Który z protokołów nie jest wykorzystywany do ustawiania wirtualnej sieci prywatnej?

Czy po zainstalowaniu roli Hyper-V na serwerze Windows można

Na zrzucie ekranowym jest przedstawiona konfiguracja zasad haseł w zasadach grup systemu Windows.

Która z opcji zostanie wdrożona w tej konfiguracji?