Pytanie 1

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Wynik: 13/40 punktów (32,5%)

Wymagane minimum: 20 punktów (50%)

Jaką kategorię własności intelektualnej reprezentują znaki towarowe?

Która z poniższych technologii służy do tworzenia aplikacji mobilnych za pomocą języków webowych?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

W jakiej okoliczności należy umieścić poszkodowanego w pozycji bezpiecznej?

Który z poniższych jest popularnym systemem zarządzania bazami danych NoSQL?

Celem zastosowania wzorca Obserwator w tworzeniu aplikacji WEB jest

Który z wymienionych elementów stanowi przykład złożonego typu danych?

Jak nazywa się technika umożliwiająca asynchroniczne wykonywanie operacji w JavaScript?

Jakie działania mogą przyczynić się do ochrony swojego cyfrowego wizerunku w sieci?

Jakie kwestie związane z percepcją są uwzględnione w rekomendacjach standardu WCAG 2.0?

Które narzędzie służy do automatyzacji procesu budowania aplikacji?

Jaki jest wymagany sposób do realizacji algorytmu sortowania bąbelkowego na n-elementowej tablicy?

Który z podanych algorytmów można zrealizować zarówno w sposób iteracyjny, jak i rekurencyjny?

Jakie znaczenie ma poziom dostępności AAA w WCAG 2.0?

Resuscytacja krążeniowo-oddechowa polega na realizowaniu

Jakie zastosowanie ma język Swift w zakresie aplikacji mobilnych?

Jakie są kluczowe etapy resuscytacji krążeniowo-oddechowej?

Który z faz cyklu życia projektu wiąże się z identyfikacją wymagań użytkownika?

Jakie rezultaty pojawią się po uruchomieniu poniższego kodu napisanego w języku C++?

class KlasaBazowa { public: virtual void metoda() { cout << "Bazowa. "; } }; class KlasaPochodna : public KlasaBazowa { public: void metoda() { cout << "Pochodna. "; } }; int main() { KlasaBazowa *bazowa = new KlasaPochodna(); KlasaPochodna *pochodna = new KlasaPochodna(); bazowa->metoda(); pochodna->metoda(); return 0; }

Które zdarzenie w JavaScript jest wywoływane po całkowitym załadowaniu strony?

Który z wymienionych frameworków jest charakterystyczny dla aplikacji komputerowych pisanych w C#?

Który komponent systemu komputerowego zajmuje się transferem danych pomiędzy procesorem a pamięcią RAM?

Jakie narzędzie jest używane do automatyzacji testów interfejsu użytkownika aplikacji webowych?

Co to jest dependency injection w programowaniu?

Co to jest debouncing w JavaScript?

Które z poniższych nie jest językiem programowania?

Jakie z wymienionych funkcji są typowe dla narzędzi służących do zarządzania projektami?

Co oznacza pojęcie MVP w kontekście projektowania aplikacji?

Która zasada zwiększa bezpieczeństwo w sieci?

Który z operatorów w języku C++ służy do pobierania adresu zmiennej?

Co to jest Docker?

Jakie składniki powinien mieć plan projektu?

Zademonstrowana pętla wykorzystuje obiekt random do:

var random = new Random(); String pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for (int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jakie narzędzie jest najbardziej odpowiednie do identyfikacji błędów w trakcie działania programu?

Jakie jest podstawowe zadanie funkcji zaprzyjaźnionej w danej klasie?

Który z komponentów interfejsu użytkownika umożliwia użytkownikowi wprowadzanie danych tekstowych?

W metodach klasy GoldCustomer dostępne są tylko pola

public class Customer { public string Name; protected int Id; private int Age; } public class GoldCustomer: Customer { private GoldPoints: int; }

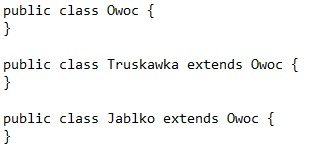

W zaprezentowanym kodzie ukazano jedno z fundamentalnych założeń programowania obiektowego. Czym ono jest?

public class Owoc { } public class Truskawka extends Owoc { } public class Jablko extends Owoc { }

Jaki rodzaj ataku hakerskiego polega na bombardowaniu serwera ogromną ilością żądań, co prowadzi do jego przeciążenia?

W przedstawionym filmie ukazano kreator interfejsu użytkownika, dla którego automatycznie powstaje