Pytanie 1

Przedstawione na rysunku narzędzie jest stosowane do montażu

Wynik: 1/40 punktów (2,5%)

Wymagane minimum: 20 punktów (50%)

Przedstawione na rysunku narzędzie jest stosowane do montażu

Jaką maksymalną prędkość przesyłu danych można uzyskać w technologii VDSL w przypadku niesymetrycznego działania w kierunku do użytkownika?

Rekonstrukcja sygnału analogowego na podstawie próbek, realizująca w określonym interwale stały poziom sygnału odpowiadający aktualnej wartości próbki oraz utrzymująca go do momentu nadejścia następnej próbki, określana jest mianem metody

Brak odpowiedzi na to pytanie.

W oparciu o dane zamieszczone w tabeli wskaż, jaki będzie rachunek za korzystanie z telefonu stacjonarnego i korzystanie z Internetu u usługodawcy telekomunikacyjnego, jeżeli w ostatnim miesiącu rozmawiano 160 minut.

| Nazwa usługi | Opis | Cena brutto |

|---|---|---|

| Internet | 2Mbps | 90,00 zł |

| Abonament telefoniczny | 60 darmowych minut | 50,00 zł |

| Rozmowy do wszystkich sieci | za minutę | 0,17 zł |

Brak odpowiedzi na to pytanie.

Czy zapora systemu Windows jest standardowo aktywna dla

Brak odpowiedzi na to pytanie.

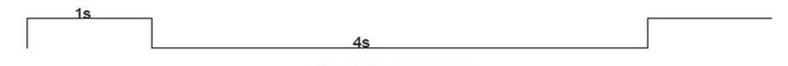

Który sygnał jest przedstawiony na rysunku?

Brak odpowiedzi na to pytanie.

Jaką rolę odgrywa filtr dolnoprzepustowy w układzie próbkującym?

Brak odpowiedzi na to pytanie.

Stacja robocza jest częścią sieci lokalnej o adresie IP 192.168.0.0/25. W ustawieniach protokołu TCP/IP jako maskę podsieci należy wybrać

Brak odpowiedzi na to pytanie.

W badanym systemie transmisji, wartość stopy błędów wynosi 0,000001. Ile maksymalnie błędnych bitów może wystąpić podczas przesyłania danych z prędkością 2 Mb/s?

Brak odpowiedzi na to pytanie.

W systemach Linux/Windows listy kontroli dostępu ACL (Access Control Lists) pozwalają na

Brak odpowiedzi na to pytanie.

Które parametry charakteryzują specyfikację techniczną modemu ADSL (Asymmetric Digital Subscriber Line)?

| Szybkość transmisji do abonenta | Szybkość transmisji do sieci | Wybrane zastosowania | |

|---|---|---|---|

| A. | 1,544 Mbps | 2,048 Mbps | linia T1/E1, dostęp do sieci LAN, dostęp do sieci WAN |

| B. | 1,5 – 9 Mbps | 16 ÷ 640 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne |

| C. | 60 – 7600 kbps | 136 ÷ 1048 kbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne przy lepszym wykorzystaniu pasma transmisyjnego |

| D. | 13 – 52 Mbps | 1,5 ÷ 2,3 Mbps | dostęp do Internetu, wideo na żądanie, zdalny dostęp do sieci LAN, interaktywne usługi multimedialne, HDTV |

Brak odpowiedzi na to pytanie.

Jaki protokół jest używany do ustawienia modemu ADSL, jeśli użytkownik zawarł umowę z operatorem na usługi internetowe w technologii ADSL i otrzymał od niego login oraz hasło?

Brak odpowiedzi na to pytanie.

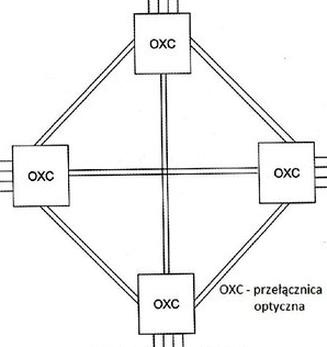

Którą strukturę sieci optycznej przedstawiono na rysunku?

Brak odpowiedzi na to pytanie.

Która edycja protokołu SNMP (Simple Network Management Protocol) umożliwia autoryzację oraz zabezpieczoną komunikację?

Brak odpowiedzi na to pytanie.

Protokół, który określa, które porty przełącznika w sieci powinny być zablokowane, aby uniknąć tworzenia pętli rutingu w drugiej warstwie modelu OSI, to protokół

Brak odpowiedzi na to pytanie.

Na podstawie oferty cenowej pewnej telefonii satelitarnej zaproponuj klientowi, dzwoniącemu średnio 1 000 minut miesięcznie, najtańszą taryfę.

| Plany taryfowe | Taryfa A | Taryfa B | Taryfa C | Taryfa D |

| Taryfa miesięczna | 50 € | 100 € | 250 € | 300 € |

| Pakiet tanszych minut | 100/m | 200/m | 800/m | 1 000/m |

| Opłata za minutę w pakiecie | 0,70 € | 0,50 € | 0,30 € | 0,20 € |

| Opłata za dodatkowe minuty | 1,50 € | 1,00 € | 0,50 € | 0,40 € |

Brak odpowiedzi na to pytanie.

W celu określenia całkowitego tłumienia toru światłowodowego najczęściej stosuje się

Brak odpowiedzi na to pytanie.

Jak wiele razy w systemie SDH przepływność jednostki transportowej STM-4 przewyższa przepływność jednostki transportowej STM-1?

Brak odpowiedzi na to pytanie.

Jakie protokoły routingu są wykorzystywane do zarządzania ruchem pomiędzy systemami autonomicznymi AS (Autonomous System)?

Brak odpowiedzi na to pytanie.

Zestaw urządzeń składający się z łącznicy, przełącznicy oraz urządzeń pomiarowych i zasilających, to

Brak odpowiedzi na to pytanie.

Technologia HSCSD (High Speed Circuit Switched Data) jest wykorzystywana w sieciach

Brak odpowiedzi na to pytanie.

Na rysunku przedstawiono symbol graficzny

Brak odpowiedzi na to pytanie.

Jaką modulację charakteryzuje zmiana amplitudy fali nośnej związana z różnicową modulacją fazy?

Brak odpowiedzi na to pytanie.

Kable w sieciach teleinformatycznych powinny być wprowadzane oraz wyprowadzane z głównych tras pod kątem

Brak odpowiedzi na to pytanie.

Aby uzyskać symetryczną transmisję o maksymalnej prędkości 2 Mbit/s, wykorzystując jedynie jedną parę przewodów miedzianych, jakie urządzenia należy zastosować, aby były zgodne z technologią?

Brak odpowiedzi na to pytanie.

Aliasing to

Brak odpowiedzi na to pytanie.

Jaki jest główny cel implementacji protokołu QoS w sieciach komputerowych?

Brak odpowiedzi na to pytanie.

Który z adresów może być użyty do adresacji w sieci publicznej?

Brak odpowiedzi na to pytanie.

Fragment pomiaru tłumienności światłowodu, który określamy jako strefę martwą, to

Brak odpowiedzi na to pytanie.

Złącze AGP na płycie głównej komputera jest przeznaczone do podłączenia

Brak odpowiedzi na to pytanie.

Magistrala FSB w procesorze działa jako łącze komunikacyjne pomiędzy

Brak odpowiedzi na to pytanie.

Wskaż komponent sieci GSM, który nie uczestniczy w nawiązywaniu połączeń pomiędzy abonentami tej sieci, korzystającymi z klasycznych usług.

Brak odpowiedzi na to pytanie.

Aby umożliwić użytkownikom sieci lokalnej przeglądanie stron www przy użyciu protokołów HTTP i HTTPS, konieczne jest odpowiednie skonfigurowanie firewalla, aby przepuszczał ruch na portach

Brak odpowiedzi na to pytanie.

Możliwość oceny jakości izolacji pomiędzy żyłami w kablu miedzianym uzyskuje się poprzez dokonanie pomiaru

Brak odpowiedzi na to pytanie.

Aby zrealizować telekomunikacyjną sieć abonencką w budynku wielorodzinnym, konieczne jest użycie kabla

Brak odpowiedzi na to pytanie.

Technika przesyłania danych o stałej długości 53 bajtów nazywa się komutacją

Brak odpowiedzi na to pytanie.

Z dysku twardego usunięto istotny plik systemowy, a następnie Kosz systemu Windows został opróżniony. Od tego momentu nie realizowano żadnych działań w systemie operacyjnym. Aby przywrócić cały plik, należy uruchomić

Brak odpowiedzi na to pytanie.

Jakie oznaczenie ma skrętka, w której każda para jest pokryta folią oraz wszystkie pary są dodatkowo otoczone ekranem foliowym?

Brak odpowiedzi na to pytanie.

Podstawowa usługa telefoniczna, która umożliwia analogowy przesył dźwięku przez komutowane łącza telefoniczne, realizowana w zakresie 300 Hz do 3400 Hz, jest oznaczana skrótem

Brak odpowiedzi na to pytanie.

W trybie spoczynku telefonu komórkowego częstotliwość sygnału dzwonienia

Brak odpowiedzi na to pytanie.