Pytanie 1

Jaką pamięć operacyjną komputera przedstawia rysunek?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Jaką pamięć operacyjną komputera przedstawia rysunek?

Aby zweryfikować poprawność systemu plików na dysku w Windows, należy wykorzystać komendę

W dokumentacji zestawu komputerowego zapisano: nośnik pamięci, nazwany recovery disc, został dołączony do zestawu komputerowego. Co oznacza ten zapis?

Pod jaką licencją dostępny jest system operacyjny Linux?

Jaką metodą można najlepiej zabezpieczyć zainfekowany system operacyjny Windows przed atakami wirusów?

Jak można zweryfikować wersję BIOS aktualnie zainstalowaną na komputerze, nie uruchamiając ponownie urządzenia z systemem Windows 10, wykonując polecenie w wierszu poleceń?

Po uruchomieniu komputera system BIOS przerwał start systemu i wyemitował kilka krótkich dźwięków o wysokiej częstotliwości, co oznacza

To pytanie jest dostępne tylko dla uczniów i nauczycieli. Zaloguj się lub utwórz konto aby zobaczyć pełną treść pytania.

Odpowiedzi dostępne po zalogowaniu.

Wyjaśnienie dostępne po zalogowaniu.

Zaleca się regularne porządkowanie plików na dysku twardym, aby były one uporządkowane i system mógł uzyskać do nich szybszy dostęp. W tym celu konieczne jest przeprowadzenie

Podczas realizacji procedury POST pojawił się komunikat ERROR INITIALIZING HARD DISK CONTROLER. Co mogło być przyczyną wyświetlenia tego komunikatu?

Jak funkcjonuje macierz RAID-5 w serwerze?

Aby dokonać wyboru odpowiedniego sprzętu komputerowego, niezbędne są informacje o jego wydajności. Narzędziem do oceny tej wydajności jest

Pakiet, który służy do zbierania, organizowania, edytowania oraz prezentowania danych, to

Który symbol używany jest w formule arkusza kalkulacyjnego do oznaczania bezwzględnego adresu komórki?

Na podstawie danych przedstawionych w tabeli ustal, na który element wyposażenia komputera należy wymienić istniejący, aby na komputerze mógł poprawnie pracować system Windows 10 Professional w wersji 64 bitowej?

| Element wyposażenia komputera | Parametr |

|---|---|

| RAM | RAM 2 GB |

| Procesor | 1,3 GHz |

| HDD | 80 GB |

| Karta graficzna | 1 GB bez sterownika WDDM (Windows Display Driver Model). |

Co to jest backup systemu?

Jaką licencję posiada oprogramowanie, które jest darmowo dystrybuowane i którego kopie można legalnie wymieniać, jednak jego użytkowanie po pewnym czasie wymaga uiszczenia określonych opłat lub zakupu licencji, aby uzyskać dostęp do wszystkich jego funkcji?

W systemach Linux/Windows listy kontroli dostępu ACL (Access Control Lists) pozwalają na

Aby zweryfikować zdarzenia zarejestrowane w pamięci komputera działającego na systemie Windows, należy skorzystać z opcji przeglądania

W trakcie wykonywania procedury POST na monitorze pojawił się komunikat FailingBits: nnnn. Na tej podstawie użytkownik może wnioskować, że

Co należy zrobić przed wymianą karty sieciowej w komputerze?

W systemach operacyjnych z rodziny Windows program chkdsk uruchamia się w celu

Która z wymienionych czynności sprawi, że system operacyjny nie będzie odpowiednio zabezpieczony, mimo zainstalowanego oprogramowania antywirusowego?

Jakie polecenie należy wykorzystać w trakcie aktualizacji określonych dystrybucji systemu Linux?

Który z programów wchodzących w skład pakietu Microsoft Office umożliwia tworzenie slajdów, które w atrakcyjny sposób łączą kolorowy tekst z fotografiami, ilustracjami, rysunkami, tabelami, wykresami oraz filmami?

Jak określane są oprogramowania, które nie wymagają instalacji?

Który aplet w panelu sterowania systemów Windows służy do przeglądania historii aktualizacji?

Na komputerze z systemem Windows XP może być zainstalowane złośliwe oprogramowanie, prawdopodobnie typu spyware. Jakie polecenie należy wykorzystać, aby sprawdzić zestaw aktywnych połączeń sieciowych?

Jakim skrótem nazywa się licencja, która pozwala instytucjom komercyjnym oraz organizacjom w sektorze administracji publicznej i edukacji na zakup oprogramowania firmy Microsoft na korzystnych warunkach grupowych?

Jak nazywa się procedura, która weryfikuje kluczowe komponenty komputera podczas jego uruchamiania?

Podczas próby uruchomienia komputera użytkownik zauważył czarny ekran z informacją ntldr is missing. W efekcie tego błędu

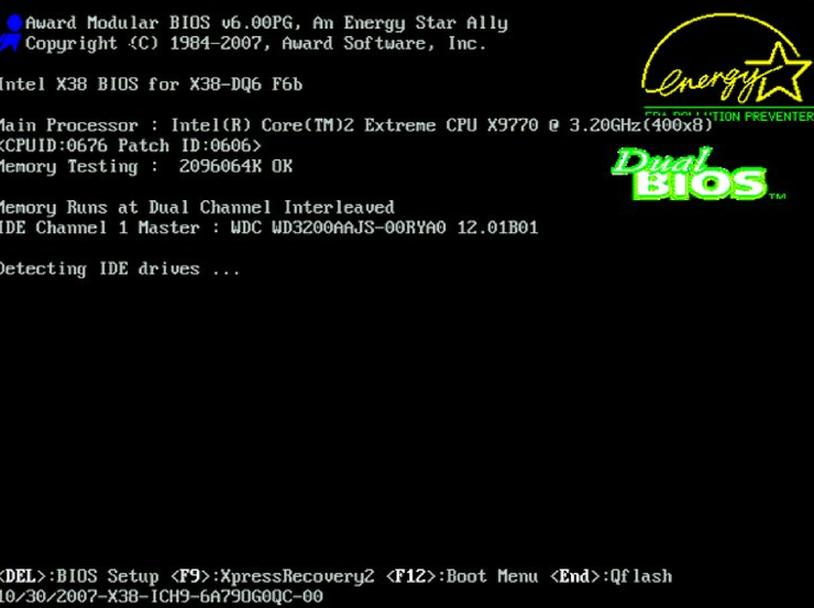

Który klawisz na klawiaturze należy nacisnąć, aby uruchomić program BIOS Setup w momencie pojawienia się na monitorze planszy POST?

Aby zapewnić prawidłowe funkcjonowanie urządzeń w serwerowni, konieczne jest dostarczenie powietrza o takich parametrach:

Jak można ochronić komputer przed nieautoryzowanym dostępem z sieci lokalnej lub Internetu?

Jaki będzie efekt wykonania w systemie Windows pliku wsadowego o podanej składni?

| @echo off cd C: del C:KAT1*.txt pause |

Które z opcji w menu głównym BIOS-u należy wybrać, aby poprawić efektywność energetyczną systemu komputerowego?

Weryfikację ustawień protokołu TCP/IP w systemie Windows XP można przeprowadzić za pomocą komendy

Przed przystąpieniem do wymiany w komputerze uszkodzonej karty sieciowej należy

Jaką funkcję pełni zapora systemu Windows?

Jaką rolę pełni Zapora Systemu Windows w komputerze?