Pytanie 1

PoE to norma

Wynik: 8/40 punktów (20,0%)

Wymagane minimum: 20 punktów (50%)

PoE to norma

Zamontowany w notebooku trackpoint jest urządzeniem wejściowym reagującym na

Połączenia typu point-to-point, realizowane za pośrednictwem publicznej infrastruktury telekomunikacyjnej, oznacza się skrótem

Jakiego numeru kodu należy użyć w komendzie do zmiany uprawnień folderu w systemie Linux, aby właściciel miał dostęp do zapisu i odczytu, grupa miała prawo do odczytu i wykonania, a pozostali użytkownicy mogli jedynie odczytywać zawartość?

Jakie cechy posiadają procesory CISC?

Narzędzie diagnostyczne tracert służy do ustalania

Urządzenie komputerowe, które powinno być koniecznie podłączone do zasilania za pomocą UPS, to

Aby naprawić wskazaną awarię, należy

|

Jaki jest adres rozgłoszeniowy (broadcast) dla hosta z adresem IP 192.168.35.202 oraz 26-bitową maską?

Który z wymienionych protokołów umożliwia nawiązanie szyfrowanego połączenia z witryną internetową?

Funkcje z różnych dziedzin (data i czas, finanse, tekst, matematyka, statystyka) są składnikiem

Administrator systemu Linux wyświetlił zawartość katalogu /home/szkola w terminalu, uzyskując następujący rezultat: -rwx --x r-x 1 admin admin 25 04-09 15:17 szkola.txt. Następnie wydał polecenie

chmod ug=rw szkola.txt | lsJaki będzie rezultat tego działania, pokazany w oknie terminala?

Zgodnie z normą PN-EN 50174, maksymalna długość kabla poziomego kategorii 6 pomiędzy punktem abonenckim a punktem dystrybucji w panelu krosowym wynosi

Licencja obejmująca oprogramowanie układowe, umieszczone na stałe w sprzętowej części systemu komputerowego, to

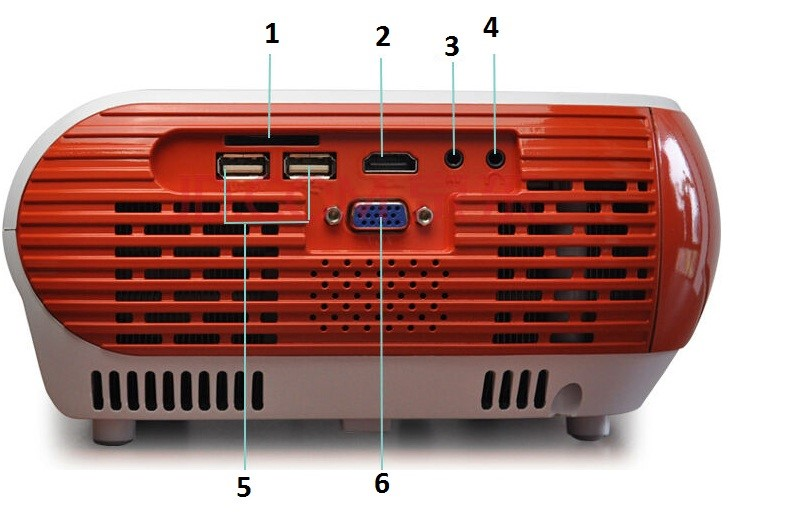

Aby za pomocą złącza DE-15F podłączyć przedstawiony projektor do laptopa, należy wykorzystać gniazdo oznaczone numerem

Aby wymusić na użytkownikach lokalnych systemów z rodziny Windows Server regularną zmianę hasła oraz stosowanie haseł o odpowiedniej długości i spełniających wymagania dotyczące złożoności, należy ustawić

Dane dotyczące kont użytkowników w systemie Linux są przechowywane w pliku

Brak odpowiedzi na to pytanie.

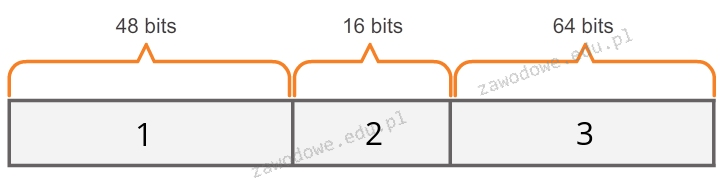

Jaką sekwencję mają elementy adresu globalnego IPv6 typu unicast ukazanym na diagramie?

Brak odpowiedzi na to pytanie.

Wykonując w konsoli systemu Windows Server komendę convert, co można zrealizować?

Brak odpowiedzi na to pytanie.

Impulsator pozwala na testowanie uszkodzonych systemów logicznych w komputerze, między innymi poprzez

Brak odpowiedzi na to pytanie.

Jakie urządzenie powinno być użyte w sieci Ethernet, aby zredukować liczbę kolizji pakietów?

Brak odpowiedzi na to pytanie.

W metodzie archiwizacji danych nazwanej Dziadek – Ojciec – Syn na poziomie Dziadek przeprowadza się kopię danych na koniec

Brak odpowiedzi na to pytanie.

Komputer, którego naprawa ma zostać przeprowadzona u klienta, nie reaguje na wciśnięcie przycisku POWER. Pierwszą czynnością harmonogramu prac związanych z lokalizacją i usunięciem tej usterki powinno być

Brak odpowiedzi na to pytanie.

W filmie przedstawiono konfigurację ustawień maszyny wirtualnej. Wykonywana czynność jest związana z

Brak odpowiedzi na to pytanie.

Firma uzyskała zakres adresów 10.10.10.0/16. Po podzieleniu na podsieci zawierające 510 hostów, jakie są adresy podsieci z zastosowaną maską?

Brak odpowiedzi na to pytanie.

Aby zminimalizować główne zagrożenia dotyczące bezpieczeństwa podczas pracy na komputerze podłączonym do sieci Internet, najpierw należy

Brak odpowiedzi na to pytanie.

Czym jest układ RAMDAC?

Brak odpowiedzi na to pytanie.

Jaką pojemność ma dwuwarstwowa płyta Blu-ray?

Brak odpowiedzi na to pytanie.

Które z poniższych kont nie jest wbudowane w system Windows XP?

Brak odpowiedzi na to pytanie.

Główną rolą serwera FTP jest

Brak odpowiedzi na to pytanie.

Adres komórki pamięci został podany w kodzie binarnym 1110001110010100. Jak zapisuje się ten adres w systemie szesnastkowym?

Brak odpowiedzi na to pytanie.

Atak na system komputerowy przeprowadzany jednocześnie z wielu maszyn w sieci, który polega na zablokowaniu działania tego systemu przez zajęcie wszystkich dostępnych zasobów, określany jest mianem

Brak odpowiedzi na to pytanie.

W hurtowni materiałów budowlanych zachodzi potrzeba równoczesnego wydruku faktur w kilku kopiach. Jakiej drukarki należy użyć?

Brak odpowiedzi na to pytanie.

Aby zweryfikować schemat połączeń kabla UTP Cat 5e w sieci lokalnej, należy zastosować

Brak odpowiedzi na to pytanie.

Ile adresów IP można wykorzystać do adresowania komputerów w sieci o adresie 192.168.100.0 oraz masce 255.255.255.0?

Brak odpowiedzi na to pytanie.

Symbol błyskawicy pokazany na rysunku jest używany do oznaczania złącza

Brak odpowiedzi na to pytanie.

Jaką liczbę hostów można podłączyć w sieci o adresie 192.168.1.128/29?

Brak odpowiedzi na to pytanie.

Jakiego typu transmisję danych przesyłanych za pomocą interfejsu komputera osobistego pokazano na ilustracji?

| Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit stopu |

Brak odpowiedzi na to pytanie.

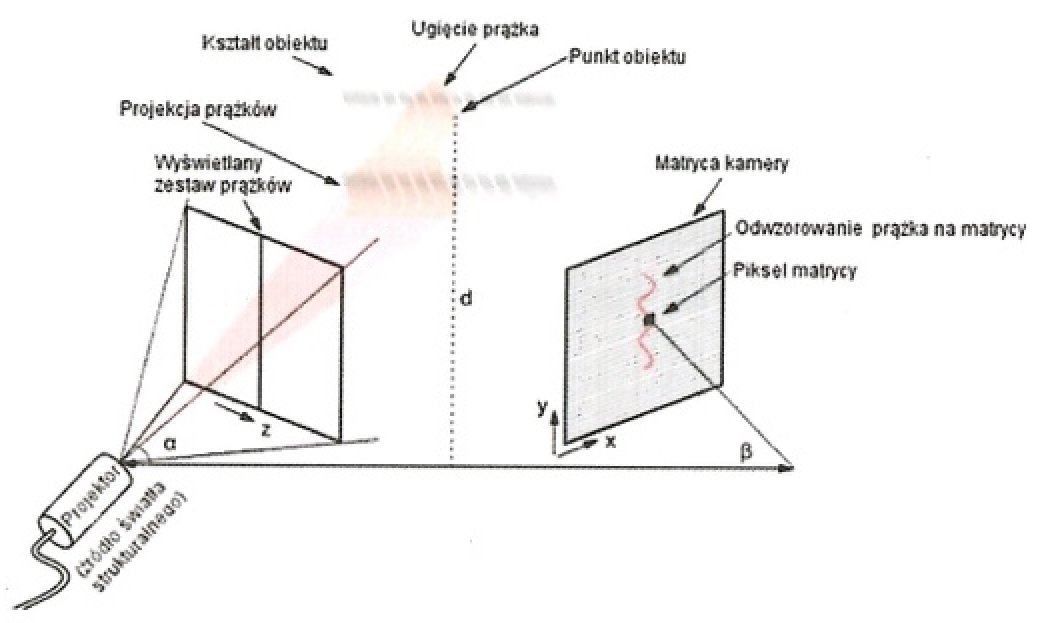

Zaprezentowany diagram ilustruje zasadę funkcjonowania skanera

Brak odpowiedzi na to pytanie.

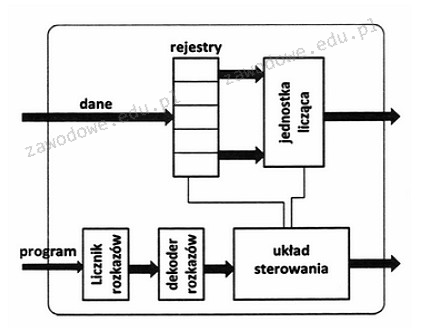

Na schemacie procesora rejestry mają za zadanie przechowywać adres do

Brak odpowiedzi na to pytanie.