Pytanie 1

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Aby skutecznie zabezpieczyć system operacyjny przed atakami złośliwego oprogramowania, po zainstalowaniu programu antywirusowego konieczne jest

Jakie polecenie w systemie Linux pokazuje czas działania systemu oraz jego średnie obciążenie?

Karta rozszerzeń przedstawiona na ilustracji może być zainstalowana w komputerze, jeśli na płycie głównej znajduje się przynajmniej jeden dostępny slot

Po dokonaniu eksportu klucza HKCU stworzona zostanie kopia rejestru zawierająca dane o konfiguracji

Proces zapisu na nośnikach BD-R realizowany jest przy użyciu

Jak wygląda układ przewodów w złączu RJ45 zgodnie z kolejnością połączeń T568A?

Na jakich portach brama sieciowa powinna umożliwiać ruch, aby klienci w sieci lokalnej mieli możliwość ściągania plików z serwera FTP?

Liczba 22 umieszczona w adresie http://www.adres_serwera.pl:22 wskazuje na numer

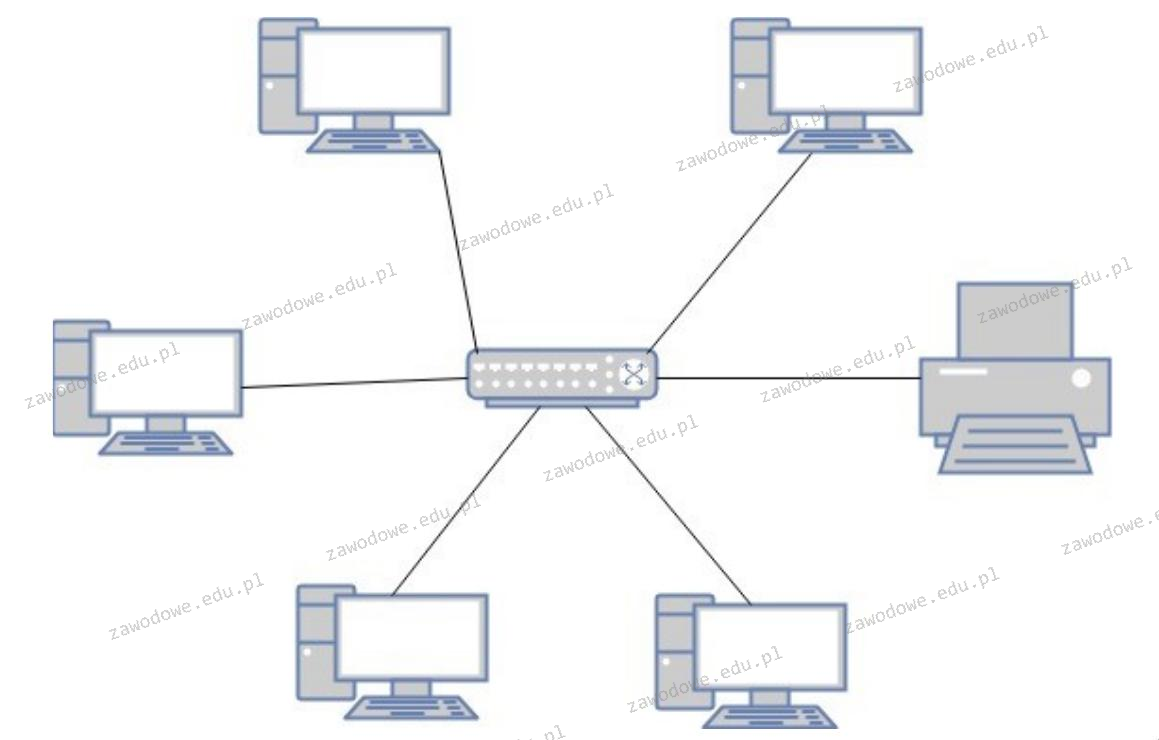

Jaką fizyczną topologię sieci komputerowej przedstawia ilustracja?

Z powodu uszkodzenia kabla typu skrętka utracono dostęp między przełącznikiem a stacją roboczą. Który instrument pomiarowy powinno się wykorzystać, aby zidentyfikować i naprawić problem bez wymiany całego kabla?

Pomiar strukturalnego okablowania metodą Permanent Link polega na

Aby wymusić na użytkownikach lokalnych systemów z rodziny Windows Server regularną zmianę hasła oraz stosowanie haseł o odpowiedniej długości i spełniających wymagania dotyczące złożoności, należy ustawić

Jakiej kategorii skrętka pozwala na przesył danych w zakresie częstotliwości nieprzekraczającym 100 MHz przy szybkości do 1 Gb/s?

NAT64 (Network Address Translation 64) to proces, który dokonuje mapowania adresów

Który z podanych adresów IP jest adresem publicznym?

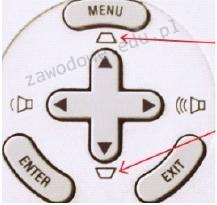

Na przedstawionym obrazku zaznaczone są strzałkami funkcje przycisków umieszczonych na obudowie projektora multimedialnego. Dzięki tym przyciskom można

Aby zweryfikować poprawność przebiegów oraz wartości napięć w układzie urządzenia elektronicznego, można zastosować

W cenniku usług informatycznych znajdują się poniższe wpisy. Jaki będzie koszt dojazdu serwisanta do klienta, który mieszka poza miastem, w odległości 15km od siedziby firmy?

| Dojazd do klienta na terenie miasta – 25 zł netto |

| Dojazd do klienta poza miastem – 2 zł netto za każdy km odległości od siedziby firmy liczony w obie strony. |

Narzędzie systemów operacyjnych Windows używane do zmiany ustawień interfejsów sieciowych, na przykład przekształcenie dynamicznej konfiguracji karty sieciowej w konfigurację statyczną, to

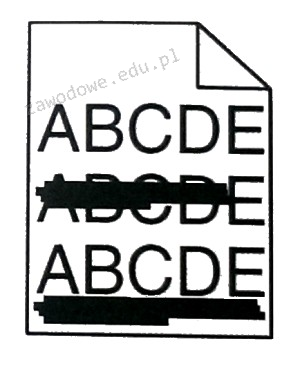

Źródłem problemu z wydrukiem z przedstawionej na rysunku drukarki laserowej jest

Jaki port na tylnym panelu płyty głównej jest w dokumentacji określany jako port zgodny z normą RS232C?

Zestaw narzędzi niezbędnych do instalacji okablowania miedzianego typu "skrętka" w lokalnej sieci powinien obejmować

W topologii fizycznej w kształcie gwiazdy, wszystkie urządzenia działające w sieci są

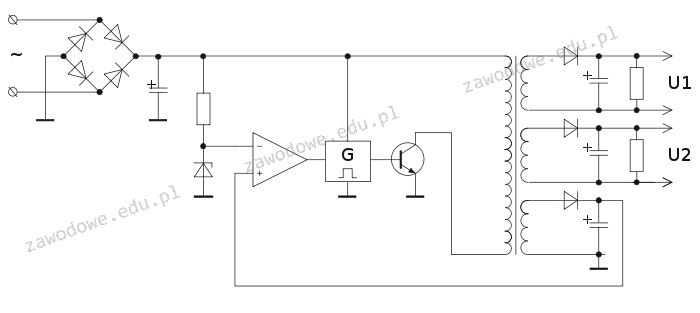

Na rysunku ukazano diagram

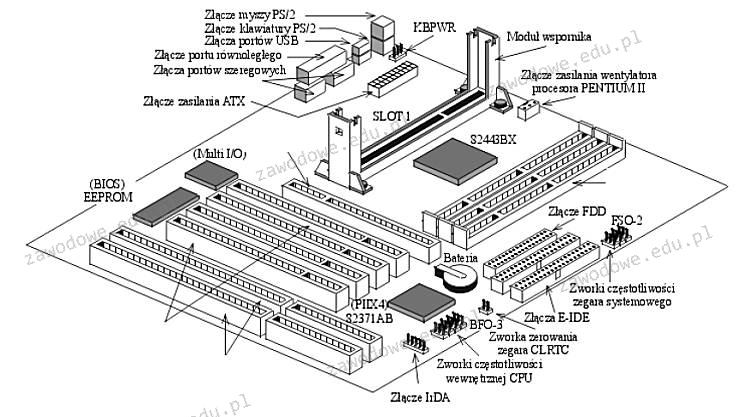

Jakie komponenty są obecne na zaprezentowanej płycie głównej?

Jaki rodzaj fizycznej topologii w sieciach komputerowych jest pokazany na ilustracji?

Co umożliwia zachowanie jednolitego rozkładu temperatury pomiędzy procesorem a radiatorem?

Aby połączyć projektor multimedialny z komputerem, złącze, którego NIEDOZWOLONO użyć to

W przypadku dysku twardego, w jakiej jednostce wyrażana jest wartość współczynnika MTBF (Mean Time Between Failure)?

Do umożliwienia komunikacji pomiędzy sieciami VLAN, wykorzystuje się

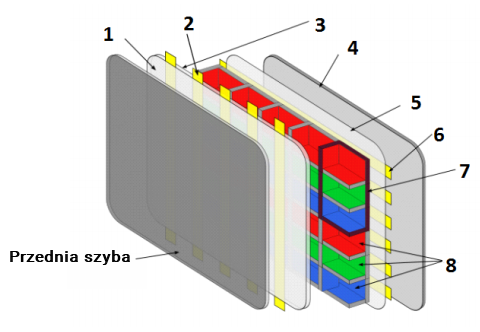

Na diagramie przedstawiającym zasadę funkcjonowania monitora plazmowego, oznaczenie numer 6 dotyczy

Jakie urządzenie jest używane do pomiaru napięcia w zasilaczu?

Wykonanie polecenia tar -xf dane.tar w systemie Linux spowoduje

Gdy wykonanie polecenia ping 127.0.0.1 nie przynosi żadnej odpowiedzi, to

Moduł w systemie Windows, który odpowiada za usługi informacyjne w Internecie, to

Który protokół jest wykorzystywany do konwersji między adresami IP publicznymi a prywatnymi?

Jakiego narzędzia należy użyć do zakończenia końcówek kabla UTP w module keystone z złączami typu 110?

Ile bitów zawiera adres MAC karty sieciowej?

W systemie Linux użycie polecenia passwd Ala spowoduje

Najefektywniejszym zabezpieczeniem danych firmy, której siedziby znajdują się w różnych, odległych od siebie lokalizacjach, jest zastosowanie