Pytanie 1

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Wynik: 37/40 punktów (92,5%)

Wymagane minimum: 20 punktów (50%)

Zajmując się pracą w zespole oraz dbając o jego efektywne funkcjonowanie, nie powinniśmy

Jaka jest złożoność obliczeniowa poniższego algorytmu?

for (int i = 0; i < n; i++) { for (int j = 0; j < n; j++) { for (int k = 0; k < n; k++) { array[i][j][k] = i + j + k; } } }

Jaką właściwość ma sieć synchroniczna?

Który algorytm sortowania opiera się na metodzie "dziel i zwyciężaj"?

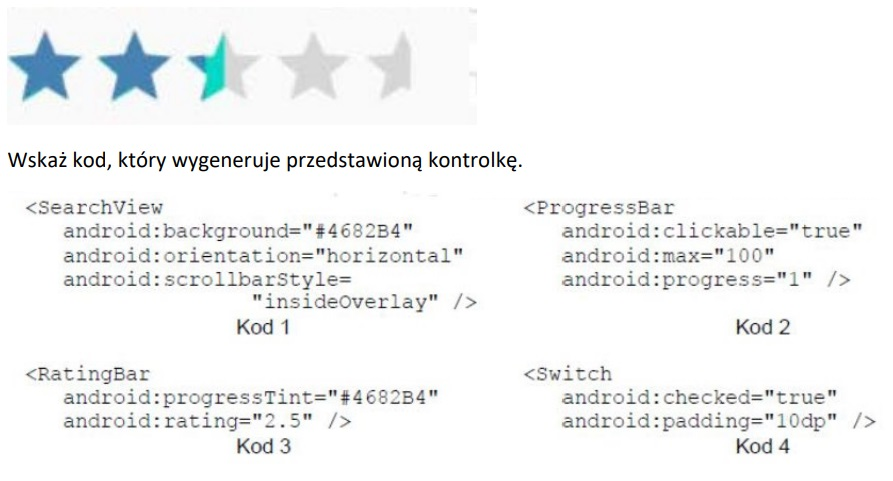

Wskaż fragment kodu, który wykreuje przedstawioną kontrolkę?

Co to jest dependency injection w programowaniu?

Jakie jest główne zadanie portali społecznościowych?

Zamieszczony kawałek kodu w języku C# tworzy hasło. Wskaż prawdziwe stwierdzenie dotyczące cech tego hasła?

var random = new Random(); string pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUVWXYZ0123456789"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for(int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jakie są kluczowe etapy realizacji projektu programistycznego?

Jakie z następujących skutków może wystąpić w przypadku naruszenia prawa autorskiego?

Co zostanie wyświetlone po wykonaniu poniższego kodu JavaScript?

const promise = new Promise((resolve, reject) => { setTimeout(() => { resolve('success'); }, 1000); }); promise .then(res => { console.log(res); return 'first then'; }) .then(res => { console.log(res); });

W jaki sposób procesor nawiązuje komunikację z pamięcią podręczną (cache)?

Który z wymienionych elementów jest fundamentalny w architekturze klient-serwer?

Jakiego typu testy są stosowane do sprawdzania funkcjonalności prototypu interfejsu?

Dokumentacja, która została przedstawiona, dotyczy algorytmu sortowania

| To prosta metoda sortowania opierająca się na cyklicznym porównywaniu par sąsiadujących ze sobą elementów i zamianie ich miejscami w przypadku, kiedy kryterium porządkowe zbioru nie zostanie spełnione. Operacje te wykonywane są dopóki występują zmiany, czyli tak długo, aż cały zbiór zostanie posortowany. |

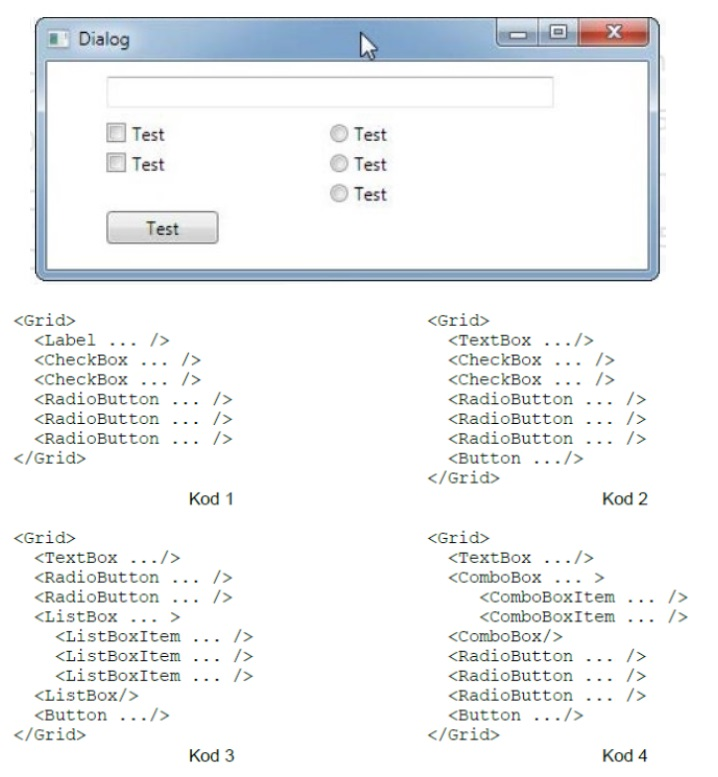

Wskaź kod, który spowoduje wyświetlenie okna dialogowego przedstawionego na ilustracji. Dla uproszczenia kodu, zrezygnowano z atrybutów znaczników

Która z poniższych nie jest prawidłową metodą zarządzania stanem w React?

Który operator w JavaScript sprawdza zarówno równość wartości jak i typu danych?

Jaką rolę odgrywa destruktor w definicji klasy?

Który z wymienionych składników wchodzi w skład podstawowego wyposażenia środowiska IDE?

Który język programowania jest używany do stylizacji stron internetowych?

Który z poniższych elementów nie jest związany z architekturą mikroserwisów?

Jakie operacje na plikach można uznać za podstawowe?

Które z wymienionych stwierdzeń najtrafniej charakteryzuje klasę dziedziczącą?

Który z wymienionych mechanizmów pozwala na monitorowanie stanu użytkownika w trakcie sesji w aplikacji internetowej?

Który z poniższych elementów UI umożliwia graficzną nawigację pomiędzy różnymi sekcjami aplikacji?

Co to jest PWA (Progressive Web App)?

Jakie zasady stosuje programowanie obiektowe?

Który z wymienionych objawów może sugerować nagłe zagrożenie dla zdrowia?

Przedstawione w filmie działania wykorzystują narzędzie

Jakie są główne cechy architektury klient-serwer?

Jaką cechę powinien posiadać dobry negocjator?

Która z poniższych właściwości odnosi się do sieci bezprzewodowej?

Zaznaczone elementy w przedstawionych obramowaniach mają na celu:

Fragment kodu w WPF/XAML:

<Windows Title="Tekst"...>Fragment kodu w Java:

public class Okno extends JFrame { ... public Okno() { super(); this.setTitle("Tekst"); } ...

Który z warunków logicznych weryfikuje, czy zmienna całkowita x jest dodatnią liczbą składającą się z dwóch cyfr i jest podzielna przez 4?

Na ilustracji pokazano fragment emulacji iOS z elementem kontrolnym. Który fragment kodu XAML opisuje ten element?

Które z wymienionych stanowi przykład struktury dziedziczenia?

Jakie elementy zostaną wyświetlone w przeglądarce po wykonaniu kodu źródłowego stworzonego za pomocą dwóch funkcjonalnie równoważnych fragmentów? KOD W ANGULAR:

tags: string[] = ['tag1', 'tag2', 'tag3' ]; // ... <p *ngFor="let tag of tags"> {{tag}} </p>KOD W REACT.JS:

state = { tags: ['tag1', 'tag2', 'tag3'] }; // ... /* w instrukcji return metody render */ <React.Fragment> { this.state.tags.map(tag => <p key={tag}>{tag}</p>) } </React.Fragment>

Który z poniższych jest popularnym systemem zarządzania bazami danych NoSQL?

Który element HTML5 służy do wyświetlania zawartości video?