Pytanie 1

Złocenie styków złącz HDMI ma na celu

Wynik: 24/40 punktów (60,0%)

Wymagane minimum: 20 punktów (50%)

Złocenie styków złącz HDMI ma na celu

Jakie urządzenie należy wykorzystać w sieci Ethernet, aby zredukować liczbę kolizji pakietów?

Jakie funkcje pełni usługa katalogowa Active Directory w systemach Windows Server?

Aby stworzyć nowego użytkownika o nazwie egzamin z hasłem qwerty w systemie Windows XP, należy wykorzystać polecenie

Która z poniższych opcji nie jest wykorzystywana do zdalnego zarządzania stacjami roboczymi?

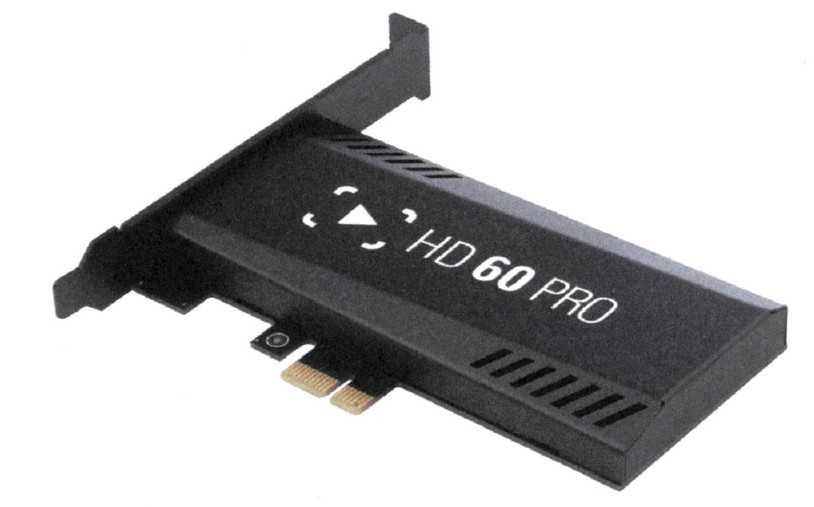

Karta do przechwytywania wideo, która została przedstawiona, będzie kompatybilna z płytą główną posiadającą port

Jaką wartość ma największa liczba 16-bitowa?

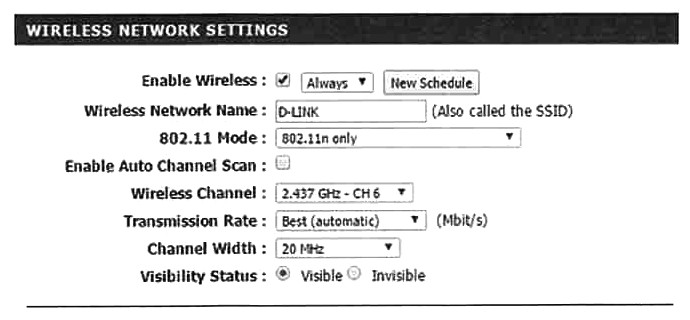

Który z parametrów w ustawieniach punktu dostępowego jest odpowiedzialny za login używany podczas próby połączenia z bezprzewodowym punktem dostępu?

Który protokół zamienia adresy IP na adresy MAC, używane w sieciach Ethernet?

Jakim protokołem komunikacyjnym w warstwie transportowej, który zapewnia niezawodność przesyłania pakietów, jest protokół

Osoba korzystająca z komputera udostępnia w sieci Internet pliki, które posiada. Prawa autorskie będą złamane, gdy udostępni

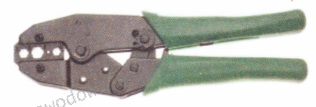

Do jakiego typu wtyków przeznaczona jest zaciskarka pokazana na ilustracji?

Udostępniono w sieci lokalnej jako udział specjalny folder o nazwie egzamin znajdujący się na komputerze o nazwie SERWER_2 w katalogu głównym dysku C:. Jak powinna wyglądać ścieżka dostępu do katalogu egzamin, w którym przechowywany jest folder macierzysty dla konta użytkownika o określonym loginie?

Jakie polecenie należy użyć w systemie Windows, aby przeprowadzić śledzenie trasy pakietów do serwera internetowego?

Granice domeny kolizyjnej nie są określane przez porty takich urządzeń jak

Jaki zakres grupy jest automatycznie przypisywany dla nowo stworzonej grupy w kontrolerze domeny systemu Windows Serwer?

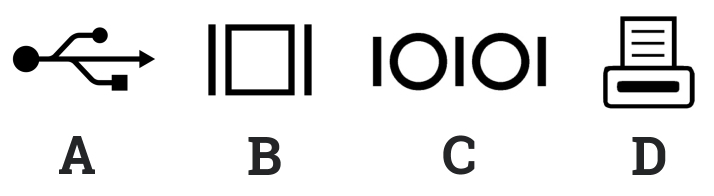

Wskaż ilustrację ilustrującą symbol stosowany do oznaczania portu równoległego LPT?

Do sprawdzenia, czy zainstalowana karta graficzna komputera przegrzewa się, użytkownik może wykorzystać program

W trakcie użytkowania przewodowej myszy optycznej wskaźnik nie reaguje na ruch urządzenia po podkładce, a kursor zmienia swoje położenie dopiero po właściwym ustawieniu myszy. Te symptomy sugerują uszkodzenie

W systemie Windows 7 konfigurację interfejsu sieciowego można przeprowadzić, używając rozwinięcia polecenia

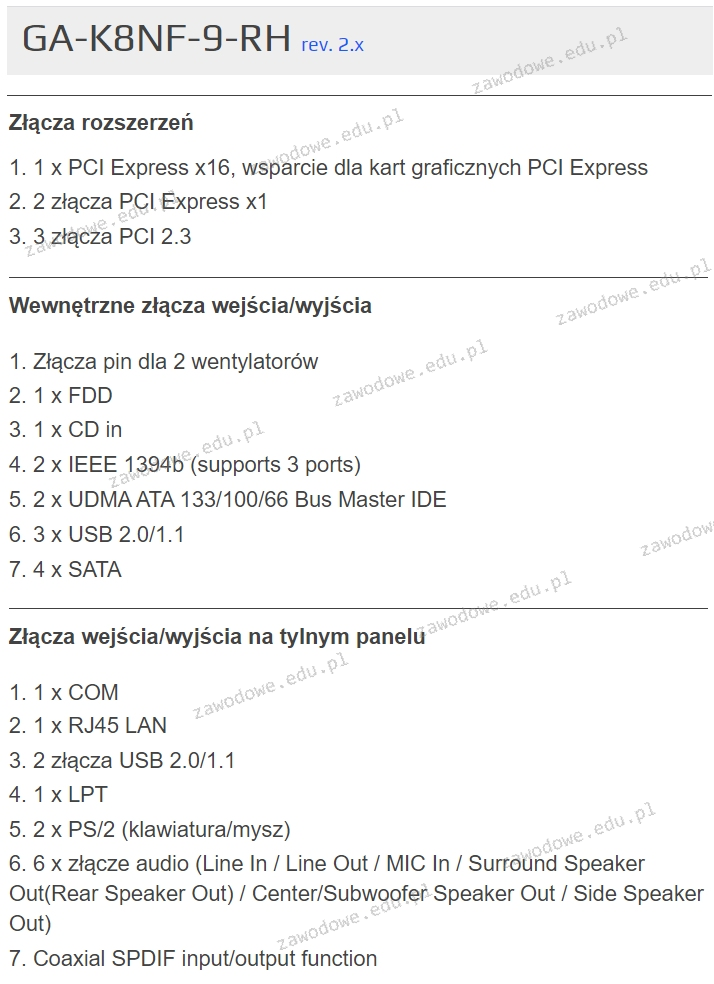

Na ilustracji ukazano fragment dokumentacji technicznej płyty głównej GA-K8NF-9-RH rev. 2.x. Z informacji wynika, że maksymalna liczba kart rozszerzeń, które można zainstalować (pomijając złącza USB), wynosi

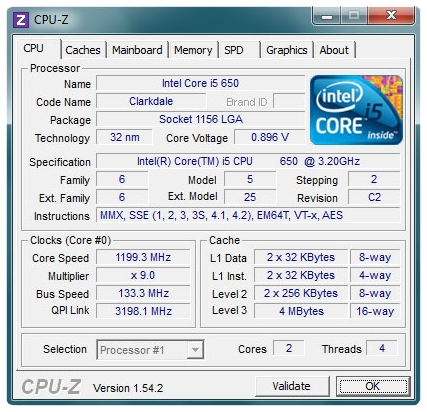

W dokumentacji technicznej procesora producent zamieścił wyniki analizy zrealizowanej przy użyciu programu CPU-Z. Z tych informacji wynika, że procesor dysponuje

Jaka jest maska podsieci dla adresu IP 217.152.128.100/25?

Wskaż rysunek ilustrujący symbol używany do oznaczania portu równoległego LPT?

Literowym symbolem P oznacza się

Do wykonania kopii danych na dysk USB w systemie Linux stosuje się polecenie

Co oznacza skrót "DNS" w kontekście sieci komputerowych?

Protokół stosowany do rozgłaszania w grupie, dzięki któremu hosty informują o swoim członkostwie, to

Co jest efektem polecenia ipconfig /release?

W dokumentacji technicznej wydajność głośnika połączonego z komputerem wyraża się w jednostce:

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Który z poniższych mechanizmów zagwarantuje najwyższy poziom ochrony w sieciach bezprzewodowych opartych na standardzie 802.11n?

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

Liczba 5110 w zapisie binarnym wygląda jak

Jakie jest maksymalne dozwolone promień gięcia przy układaniu kabla U/UTP kat.5E?

Możliwą przyczyną usterki drukarki igłowej może być awaria

Który zakres adresów pozwala na komunikację multicast w sieciach z użyciem adresacji IPv6?

Który z protokołów umożliwia terminalowe połączenie ze zdalnymi urządzeniami, zapewniając jednocześnie transfer danych w zaszyfrowanej formie?

Jaką fizyczną topologię sieci komputerowej przedstawiono na załączonym rysunku?

Oznaczenie CE wskazuje, że