Pytanie 1

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

Wynik: 27/40 punktów (67,5%)

Wymagane minimum: 20 punktów (50%)

Jakie urządzenie można kontrolować pod kątem parametrów za pomocą S.M.A.R.T.?

Który z komponentów nie jest zgodny z płytą główną MSI A320M Pro-VD-S socket AM4, 1 x PCI-Ex16, 2 x PCI-Ex1, 4 x SATA III, 2 x DDR4- maks. 32 GB, 1 x D-SUB, 1x DVI-D, ATX?

Adres MAC (Medium Access Control Address) stanowi fizyczny identyfikator interfejsu sieciowego Ethernet w obrębie modelu OSI

Co to jest serwer baz danych?

Jaką maskę domyślną mają adresy IP klasy B?

Jaką prędkość przesyłu danych określa standard sieci Ethernet IEEE 802.3z?

Umożliwienie stacjom roboczym Windows, OS X oraz Linux korzystania z usług drukowania Linuxa i serwera plików zapewnia serwer

W którym miejscu w edytorze tekstu należy wprowadzić tekst lub ciąg znaków, który ma być widoczny na wszystkich stronach dokumentu?

Aby zapewnić łączność urządzenia mobilnego z komputerem za pośrednictwem interfejsu Bluetooth, konieczne jest

Korzystając z podanego urządzenia, możliwe jest przeprowadzenie analizy działania

W systemie Linux, jakie polecenie służy do zmiany hasła użytkownika?

Ustal rozmiar klastra na podstawie zamieszczonego fragmentu komunikatu systemu WINDOWS, który pojawia się po zakończeniu działania programu format a:

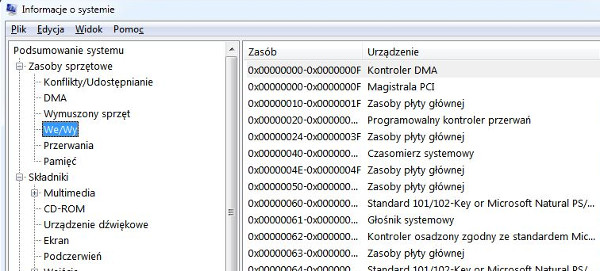

W jakim systemie numerycznym przedstawione są zakresy We/Wy na ilustracji?

Która z poniższych opcji nie jest usługą katalogową?

Jak nazywa się złącze wykorzystywane w sieciach komputerowych, pokazane na zamieszczonym obrazie?

Oprogramowanie OEM (Original Equipment Manufacturer) jest związane z

W standardzie Ethernet 100Base-TX do przesyłania danych używane są żyły kabla UTP przypisane do pinów

Wartość liczby BACA w systemie heksadecymalnym to liczba

Podczas monitorowania aktywności sieciowej zauważono, że na adres serwera przesyłano tysiące zapytań DNS w każdej sekundzie z różnych adresów IP, co doprowadziło do zawieszenia systemu operacyjnego. Przyczyną tego był atak typu

Jakiego typu dane są przesyłane przez interfejs komputera osobistego, jak pokazano na ilustracji?

| Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit startu | Bit danych | Bit danych | Bit stopu | Bit startu | Bit danych | Bit stopu |

Pierwszą usługą, która jest instalowana na serwerze, to usługa domenowa w Active Directory. W trakcie instalacji kreator automatycznie poprosi o zainstalowanie usługi serwera.

Aby oddzielić komputery działające w sieci z tym samym adresem IPv4, które są podłączone do zarządzalnego przełącznika, należy przypisać

Najczęściej używany kodek audio przy ustawianiu bramki VoIP to

Administrator dostrzegł, że w sieci LAN występuje znaczna ilość kolizji. Jakie urządzenie powinien zainstalować, aby podzielić sieć lokalną na mniejsze domeny kolizji?

W systemie Linux, jak można znaleźć wszystkie pliki z rozszerzeniem txt, które znajdują się w katalogu /home/user i rozpoczynają się na literę a, b lub c?

W jakiej topologii fizycznej sieci każde urządzenie ma dokładnie dwa połączenia, jedno z najbliższymi sąsiadami, a dane są przesyłane z jednego komputera do kolejnego w formie pętli?

Jaką funkcję należy wybrać, aby utworzyć kopię zapasową rejestru systemowego w edytorze regedit?

Aby zabezpieczyć system przed oprogramowaniem mającym możliwość reprodukcji, konieczne jest zainstalowanie

Okablowanie pionowe w systemie strukturalnym łączy się

Użytkownik uszkodził płytę główną z gniazdem dla procesora AM2. Płytę z uszkodzeniami można wymienić na model z gniazdem, nie zmieniając procesora oraz pamięci

Określ adres sieci, do której przypisany jest host o adresie 172.16.0.123/27?

Który z wymienionych interfejsów stanowi port równoległy?

Sprzęt, na którym można skonfigurować sieć VLAN, to

Zasilacz UPS o mocy nominalnej 480 W nie powinien być używany do zasilania

Jakie zdanie charakteryzuje SSH Secure Shell?

Ustawienia przedstawione na diagramie dotyczą

int a;

Podaną zmienną wyświetl na 2 sposoby.

Który z wymienionych protokołów umożliwia nawiązanie szyfrowanego połączenia z witryną internetową?

W systemie Linux przypisano uprawnienia do katalogu w formie ciągu znaków rwx--x--x. Jaką wartość liczbową te uprawnienia reprezentują?

Która norma w Polsce definiuje zasady dotyczące okablowania strukturalnego?