Pytanie 1

Jaką usługą można pobierać i przesyłać pliki na serwer?

Wynik: 26/40 punktów (65,0%)

Wymagane minimum: 20 punktów (50%)

Jaką usługą można pobierać i przesyłać pliki na serwer?

Jak nazywa się atak na sieć komputerową, który polega na przechwytywaniu przesyłanych w niej pakietów?

W projekcie sieci komputerowej przewiduje się użycie fizycznych adresów kart sieciowych. Która warstwa modelu ISO/OSI odnosi się do tych adresów w komunikacji?

Który protokół przesyła datagramy bez gwarancji ich dostarczenia?

W standardzie Ethernet 100BaseTX konieczne jest użycie kabli skręconych

Wskaż właściwą formę maski

Kontrola pasma (ang. bandwidth control) w switchu to funkcjonalność

Jakie właściwości posiada topologia fizyczna sieci opisana w ramce?

Aby zweryfikować schemat połączeń kabla UTP Cat 5e w sieci lokalnej, należy zastosować

W sieci o adresie 192.168.20.0 użyto maski podsieci 255.255.255.248. Jak wiele adresów IP będzie dostępnych dla urządzeń?

Jaki protokół sygnalizacyjny jest wykorzystywany w technologii VoIP?

Aby nagrać dane na nośniku przedstawionym na ilustracji, konieczny jest odpowiedni napęd

Jaka usługa, opracowana przez firmę Microsoft, pozwala na konwersję nazw komputerów na adresy URL?

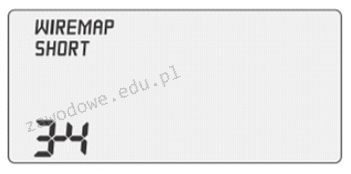

Na ilustracji pokazano wynik pomiaru okablowania. Jaką interpretację można nadać temu wynikowi?

Jak nazywa się protokół używany do przesyłania wiadomości e-mail?

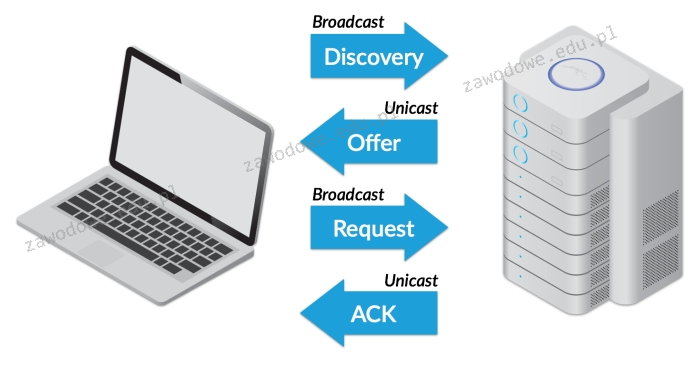

Którego protokołu działanie zostało zaprezentowane na diagramie?

Transmisja w standardzie 100Base-T korzysta z kabli skrętkowych, które mają

Protokół TCP (Transmission Control Protocol) funkcjonuje w trybie

Aby zminimalizować główne zagrożenia dotyczące bezpieczeństwa podczas pracy na komputerze podłączonym do sieci Internet, najpierw należy

Jaką maskę podsieci należy wybrać dla sieci numer 1 oraz sieci numer 2, aby urządzenia z podanymi adresami mogły komunikować się w swoich podsieciach?

| sieć nr 1 | sieć nr 2 | |

|---|---|---|

| 1 | 10.12.0.12 | 10.16.12.5 |

| 2 | 10.12.12.5 | 10.16.12.12 |

| 3 | 10.12.5.12 | 10.16.12.10 |

| 4 | 10.12.5.18 | 10.16.12.16 |

| 5 | 10.12.16.5 | 10.16.12.20 |

Sekwencja 172.16.0.1, która reprezentuje adres IP komputera, jest zapisana w systemie

Jakiego parametru w poleceniu ping należy użyć, aby uzyskać rezultat pokazany na zrzucie ekranu?

Na rysunku można zobaczyć schemat topologii fizycznej, która jest kombinacją topologii

Który z protokołów należy do warstwy transportowej, działa bez nawiązywania połączenia i nie posiada mechanizmów weryfikujących poprawność dostarczania danych?

Aby zwiększyć bezpieczeństwo prywatnych danych podczas przeglądania stron WWW, zaleca się dezaktywację w ustawieniach przeglądarki

Który z poniższych protokołów nie jest wykorzystywany do konfiguracji wirtualnej sieci prywatnej?

Umowa, na podstawie której użytkownik ma między innymi dostęp do kodu źródłowego oprogramowania w celu jego analizy i ulepszania, to licencja

Który adres stacji roboczej należy do klasy C?

W metodzie dostępu do medium CSMA/CD (Carrier Sense Multiple Access with Collision Detection) stacja planująca rozpoczęcie transmisji sprawdza, czy w sieci ma miejsce ruch, a następnie

Jaką funkcję pełni protokół ARP (Address Resolution Protocol)?

Jaką rolę pełni protokół DNS?

Którego narzędzia można użyć, aby prześledzić trasę, którą pokonują pakiety w sieciach?

Jaką usługę serwerową wykorzystuje się do automatycznej konfiguracji interfejsów sieciowych urządzeń klienckich?

Kondygnacyjny punkt dystrybucji jest połączony z

Jakie urządzenie powinno być użyte, aby poprawić zasięg sieci bezprzewodowej w obiekcie?

Jakie urządzenie sieciowe powinno zastąpić koncentrator, aby podzielić sieć LAN na cztery odrębne domeny kolizji?

W systemie dziesiętnym liczba 110011(2) przedstawia się jako

Aby dezaktywować transmitowanie nazwy sieci Wi-Fi, należy w punkcie dostępowym wyłączyć opcję

Zastosowanie programu Wireshark polega na

Który z poniższych adresów należy do klasy B?