Pytanie 1

Aby obliczyć liczbę wszystkich wierszy w tabeli Koty, należy zastosować zapytanie:

Wynik: 18/40 punktów (45,0%)

Wymagane minimum: 20 punktów (50%)

Aby obliczyć liczbę wszystkich wierszy w tabeli Koty, należy zastosować zapytanie:

W języku JavaScript stworzono zmienną i, która będzie przechowywać wynik dzielenia równy 1, to

W firmie zajmującej się technologiami informacyjnymi otwarta jest rekrutacja na stanowisko administratora e-sklepu. Do jego zadań należy instalacja i konfiguracja systemu zarządzania treścią, który jest przeznaczony jedynie dla sklepu internetowego, zmiana szablonów wizualnych oraz dostosowanie grafiki. Jakie umiejętności powinien posiadać nowy pracownik?

Ile razy powtórzy się pętla w JavaScript?

| var x=1, i=0; do{ x*=3; i++; } while(x!=27); |

Aby usunąć nienaturalne wygładzanie ukośnych krawędzi w grafice rastrowej, czyli tak zwane schodkowanie, konieczne jest wykorzystanie filtru

W tabeli artykuly znajduje się pole o nazwie nowy. Aby pole to wypełnić wartościami TRUE dla każdego rekordu, należy zastosować kwerendę

Wybierz prawidłowy sposób umieszczania komentarzy w kodzie źródłowym HTML

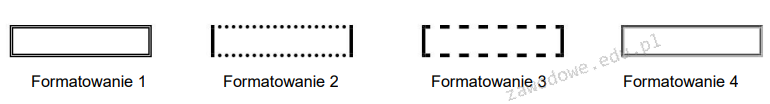

Jakie formatowanie obramowania jest zgodne ze stylem border-style: dotted solid;?

Aby wyeliminować nienaturalne odwzorowanie ukośnych krawędzi w grafice rastrowej, znane jako schodkowanie, powinno się użyć filtru

Systemem zarządzania wersjami w projekcie oprogramowania, który jest rozproszony, jest

Selektor CSS a:link {color:red} użyty w kaskadowych arkuszach stylów określa

Którą funkcję z menu Kolory programu GIMP użyto, w celu uzyskania efektu przedstawionego w filmie?

Gdy zmienna $x przechowuje dowolną dodatnią liczbę naturalną, poniższy kod źródłowy PHP ma na celu wyświetlenie:

$licznik = 0; while ($licznik != $x) { echo $licznik; $licznik++; }

W formularzu wartości z pola input o typie number zostały przypisane do zmiennej a, a następnie przetworzone w skrypcie JavaScript w sposób następujący: ```var x = parseInt(a);``` Jakiego typu będzie zmienna x?

Jakie właściwości stylu CSS poprawnie definiują dla akapitu czcionkę: Arial; jej wielkość: 16 pt; oraz styl czcionki: kursywa?

Które zdarzenie umożliwia wykonanie skryptu w języku JavaScript podczas przesyłania formularza HTML oraz kontrolowanie jego wysłania?

Jak nazywa się domyślny plik konfiguracyjny dla serwera Apache?

W pliku CSS znajdują się poniższe style. Kiedy klikniemy na hiperłącze i wrócimy na stronę, jego kolor zmieni się na

| a { color: Brown; } a:link { color: Green; } a:visited { color: Red; } a:hover { color: Yellow; } |

Przed przystąpieniem do tworzenia kopii zapasowej bazy danych, aby była ona poprawna i zdatna do późniejszego przywrócenia, konieczne jest sprawdzenie

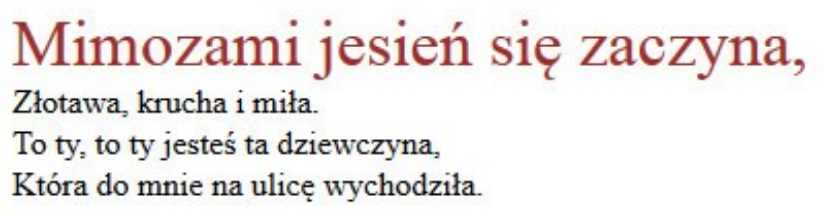

Przedstawiono efekt formatowania CSS oraz kod HTML. Jak należy zdefiniować styl, aby osiągnąć takie formatowanie?

<p>

Mimozami jesień się zaczyna,<br>

Złotawa, krucha i miła.<br>

To ty, to ty jesteś ta dziewczyna,<br>

Która do mnie na ulicę wychodziła.

</p>

Poziom izolacji transakcji Repeatable Read (tryb powtarzalnego odczytu) używany przez MS SQL jest związany z problemem

Jakie pojęcia są wykorzystywane do opisu interfejsu użytkownika serwisu internetowego?

Jakie są etapy w odpowiedniej kolejności przy tworzeniu aplikacji?

W języku JavaScript, aby uzyskać podciąg tekstu pomiędzy wskazanymi indeksami, należy skorzystać z metody

Jaką treść komunikatu należy umieścić w kodzie PHP zamiast znaków zapytania?

| $a = mysql_connect('localhost', 'adam', 'mojeHaslo'); if (!$a) echo "?????????????"; |

W języku CSS określono styl dla pola edycyjnego. Pole to będzie miało jasnozielony kolor tła, gdy będzie w trybie edycji.

Które z poniższych twierdzeń na temat klucza głównego jest prawdziwe?

Zestawienie dwóch kolorów znajdujących się naprzeciwko siebie w kole kolorów jest zestawieniem

Jak powinna wyglądać odpowiednia sekwencja procesów przetwarzania dźwięku z analogowego na cyfrowy?

<?php function silnia($liczba) { if($liczba < 2) return 1; else return $liczba * silnia($liczba - 1); } ?>Funkcja silnia jest funkcją

Które z poniższych stwierdzeń dotyczących klucza głównego jest poprawne?

Kwalifikatory dostępu: private, protected oraz public określają mechanizm

Jakiego polecenia SQL należy użyć, aby usunąć z tabeli artykuly wiersze, które zawierają słowo "sto" w dowolnej lokalizacji pola tresc?

Który z przedstawionych ciągów znaków nie pasuje do wzorca wyrażenia regularnego określonego poniżej?

| (([A-ZŁŻ][a-ząęóźżćńś]{2,})(-[A-ZŁŻ][a-ząęóźżćńś]{2,})?) |

Jakie wartości zostaną wypisane po wykonaniu poniższego skryptu?

var x = 1; var y; /*0*/ ++y; /*1*/ document.write(++x); /*2*/ document.write(" "); /*3*/ document.write(x--); /*4*/ document.write(" "); /*5*/ document.write(x);

Jakie będą skutki wykonania podanego zapytania w tabeli?

| ALTER TABLE nazwa1 ADD nazwa2 DOUBLE NOT NULL; |

Aby usunąć tabelę, trzeba użyć kwerendy

W języku PHP, aby uzyskać dostęp do pliku dane.txt w trybie tylko do odczytu i odczytać jego zawartość, należy użyć funkcji:

W której superglobalnej tablicy w PHP należy przechowywać informacje dotyczące logowania użytkownika w sposób gwarantujący ich bezpieczeństwo?

Integralność encji w systemie baz danych będzie zapewniona, jeśli między innymi