Pytanie 1

Wykonanie polecenia NET USER GRACZ * /ADD zapisanego w wierszu poleceń Windows spowoduje

Wynik: 28/40 punktów (70,0%)

Wymagane minimum: 20 punktów (50%)

Wykonanie polecenia NET USER GRACZ * /ADD zapisanego w wierszu poleceń Windows spowoduje

W sieciach opartych na standardzie, jaką metodę dostępu do medium wykorzystuje CSMA/CA?

Polecenie do zmiany adresu MAC karty sieciowej w systemie Linux to

Dwie stacje robocze w tej samej sieci nie są w stanie się skomunikować. Która z poniższych okoliczności może być przyczyną opisanego problemu?

Na podstawie filmu wskaż z ilu modułów składa się zainstalowana w komputerze pamięć RAM oraz jaką ma pojemność.

Usterka zaprezentowana na ilustracji, widoczna na monitorze, nie może być spowodowana przez

W systemie Linux, gdzie przechowywane są hasła użytkowników?

Jakie funkcje posiada program tar?

Aby odzyskać dane ze sformatowanego dysku twardego, należy wykorzystać program

Jakie zagrożenie nie jest eliminowane przez program firewall?

Jaką usługą można pobierać i przesyłać pliki na serwer?

Odmianą pamięci, która jest tylko do odczytu i można ją usunąć za pomocą promieniowania ultrafioletowego, jest pamięć

Polecenie to zostało wydane przez Administratora systemu operacyjnego w trakcie ręcznej konfiguracji sieciowego interfejsu. Wynikiem wykonania tego polecenia jest ```netsh interface ip set address name="Glowna" static 151.10.10.2 255.255.0.0 151.10.0.1```

Narzędzie zaprezentowane na rysunku jest wykorzystywane do przeprowadzania testów

Podaj adres rozgłoszeniowy dla podsieci 86.10.20.64/26?

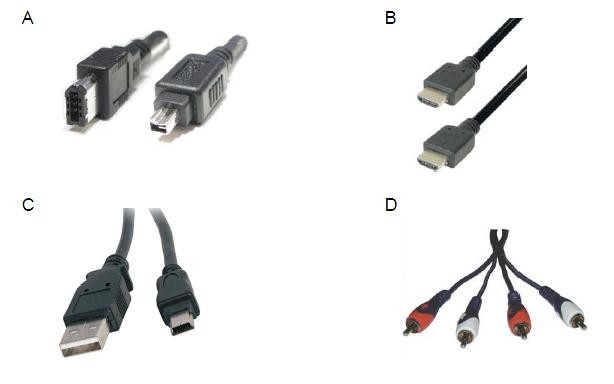

Aby połączyć cyfrową kamerę z interfejsem IEEE 1394 (FireWire) z komputerem, wykorzystuje się kabel z wtykiem zaprezentowanym na fotografii

Komputer jest podłączony do sieci Internet, a na jego pokładzie brak oprogramowania antywirusowego. Jak można sprawdzić, czy ten komputer jest zainfekowany wirusem, nie zmieniając ustawień systemowych?

Oznaczenie CE świadczy o tym, że

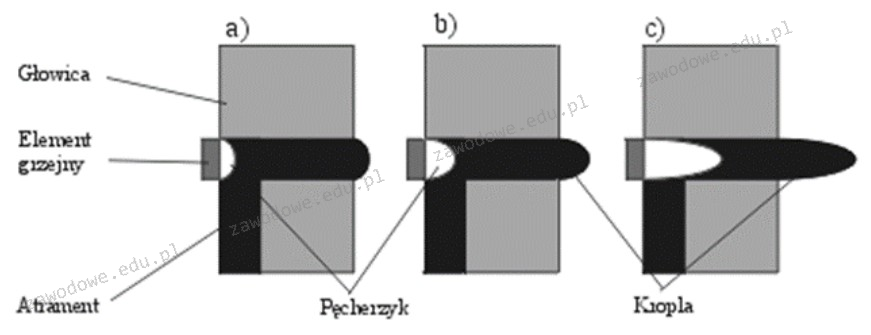

Rysunek ilustruje sposób działania drukarki

Jakie urządzenie sieciowe reprezentuje ten symbol graficzny?

Niskopoziomowe formatowanie dysku IDE HDD polega na

Jaka liczba hostów może być zaadresowana w podsieci z adresem 192.168.10.0/25?

Do pielęgnacji elementów łożyskowych oraz ślizgowych w urządzeniach peryferyjnych wykorzystuje się

Użytkownik systemu Linux, który pragnie usunąć konto innej osoby wraz z jej katalogiem domowym, powinien użyć polecenia

Który system plików powinien być wybrany podczas instalacji Linuxa, aby umożliwić ustalanie uprawnień dla plików i katalogów?

W biurze rachunkowym znajduje się sześć komputerów w jednym pomieszczeniu, połączonych kablem UTP Cat 5e z koncentratorem. Pracownicy korzystający z tych komputerów muszą mieć możliwość drukowania bardzo dużej ilości dokumentów monochromatycznych (powyżej 5 tys. stron miesięcznie). Aby zminimalizować koszty zakupu i eksploatacji sprzętu, najlepszym wyborem będzie:

W systemie dziesiętnym liczba 110011(2) przedstawia się jako

Jaką liczbę bitów posiada adres logiczny IPv6?

Aby uporządkować dane pliku na dysku twardym, zapisane w klastrach, które nie sąsiadują ze sobą, tak aby znajdowały się w sąsiadujących klastrach, należy przeprowadzić

Partycja, na której zainstalowany jest system operacyjny, określana jest jako partycja

Do zarządzania przydziałami przestrzeni dyskowej w systemach Windows 7 oraz Windows 8 wykorzystywane jest narzędzie

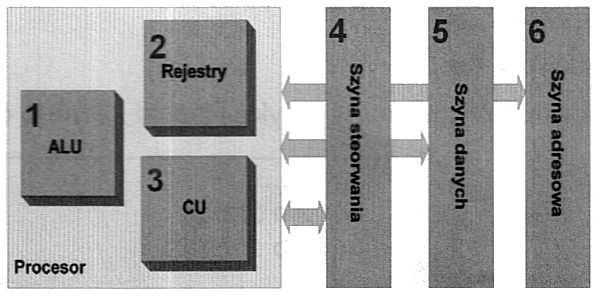

Na diagramie element odpowiedzialny za dekodowanie poleceń jest oznaczony liczbą

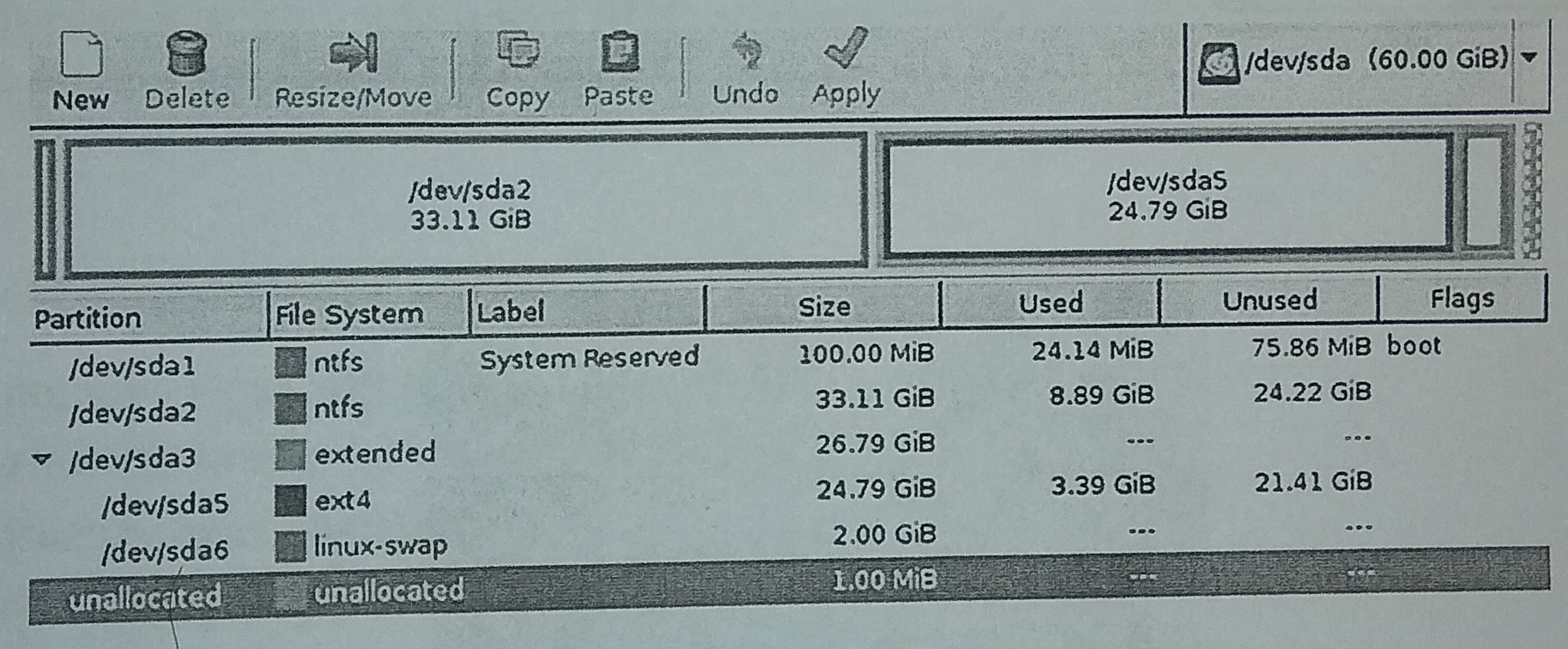

Analiza danych wyświetlonych przez program umożliwia stwierdzenie, że

Aby skonfigurować wolumin RAID 5 na serwerze, wymagane jest minimum

W systemie Linux komenda cd ~ umożliwia

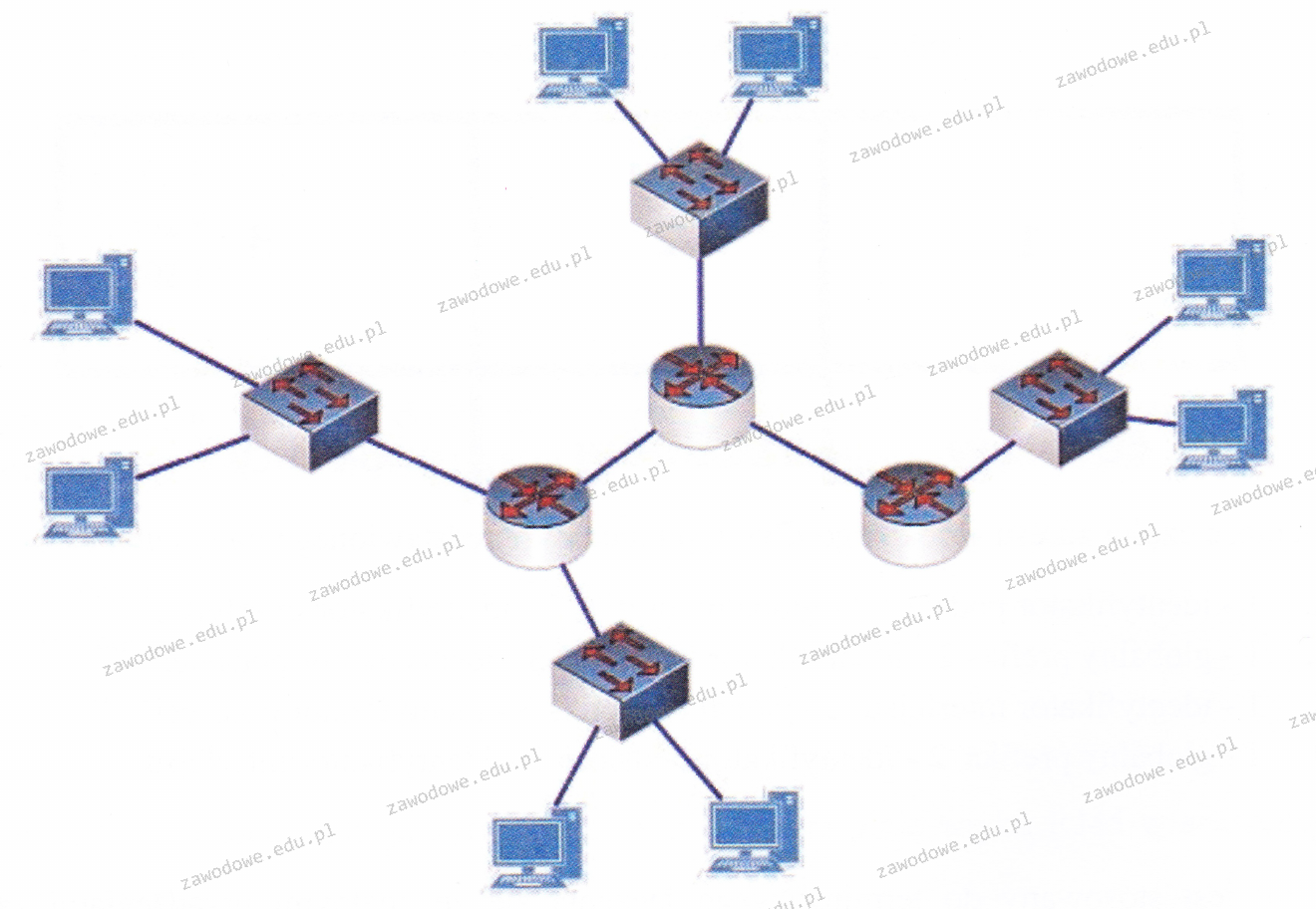

Która topologia fizyczna umożliwia nadmiarowe połączenia pomiędzy urządzeniami w sieci?

Ile symboli switchy i routerów znajduje się na schemacie?

Jaki skrót odpowiada poniższej masce podsieci: 255.255.248.0?

Zarządzanie pasmem (ang. bandwidth control) w switchu to funkcjonalność

Jaki procesor powinien być zastosowany podczas składania komputera stacjonarnego opartego na płycie głównej Asus M5A78L-M/USB3 AMD760G socket AM3+?