Pytanie 1

Jak można sprawdzić, czy kabel zasilający dysk twardy jest w dobrym stanie?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Jak można sprawdzić, czy kabel zasilający dysk twardy jest w dobrym stanie?

Zakończenie sieciowe NT dysponuje dwoma złączami S/T. Najbardziej ekonomiczną opcją podłączenia trzech terminali (telefonów) ISDN do NT będzie

Jaką antenę należy zastosować do przesyłania fal radiowych na duże dystanse, aby osiągnąć maksymalny zasięg?

Jakie jest podstawowe zadanie układu antylokalnego w telefonie?

Do wyznaczenia tłumienia włókna światłowodowego metodą odcięcia stosuje się

Która z anten ma zysk energetyczny równy 0 dBi?

Który nośnik, biorąc pod uwagę jego pojemność, najlepiej nadaje się do przechowywania kopii zapasowej dysku twardego o wielkości powyżej 1 TB?

Jak nazywa się typ szerokopasmowego systemu telekomunikacyjnego FTTX (Fiber-To-The-X), w którym światłowód jest bezpośrednio podłączony do lokalu abonenta?

Impuls wysłany do jednorodnej linii transmisyjnej powrócił po odbiciu od jej końca po czasie 100 μs. Jaka jest długość linii, jeśli prędkość propagacji sygnału w linii wynosi 2 · 108 m/s?

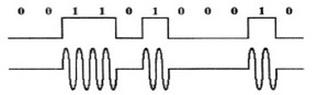

Którą technikę modulacji strumienia binarnego przedstawiono na rysunku?

Które z poniższych stwierdzeń dotyczących strategii tworzenia kopii zapasowych według zasady Wieży Hanoi jest słuszne?

Który z poniższych adresów IPv4 można uznać za adres publiczny?

Jakie urządzenie pomiarowe umożliwia zidentyfikowanie oraz zlokalizowanie uszkodzenia w światłowodzie?

Modulacja, która polega na jednoczesnej zmianie amplitudy oraz fazy sygnału nośnego, gdzie każda modyfikacja fali nośnej koduje czterobitową informację wejściową, definiowana jest jako modulacja

Wskaź na kluczową właściwość protokołów trasowania, które stosują algorytm wektora odległości (ang. distance-vector)?

Która z poniższych cech wyróżnia komutację kanałów?

Który składnik panelu sterowania pozwala na zarządzanie aktualizacjami w systemie Windows 7?

Który typ przetwornika A/C charakteryzuje się prostą konstrukcją oraz analizuje różnice między kolejnymi próbkami?

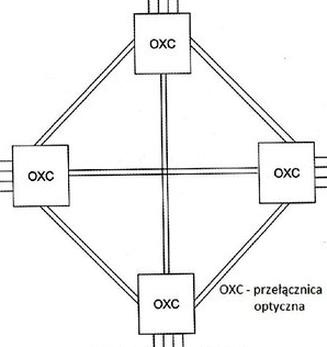

Którą strukturę sieci optycznej przedstawiono na rysunku?

Modulacja amplitudy impulsowej jest określana skrótem

Jak nazywa się zależność współczynnika załamania medium od częstotliwości fali świetlnej?

W systemach cyfrowych plezjochronicznych teletransmisji hierarchii europejskiej symbol E2 wskazuje na system o przepływności

Która sygnalizacja nie jest przeznaczona do stosowania w sieciach IP?

W firmie drukuje się średnio około 1 800 stron miesięcznie. Która drukarka będzie najtańsza ze względu na koszty zakupu i eksploatacji w pierwszym miesiącu pracy?

| Oferta cenowa drukarek i tuszu do nich | ||||

|---|---|---|---|---|

| Drukarka A | Drukarka B | Drukarka C | Drukarka D | |

| Cena drukarki w zł | 350 | 200 | 300 | 150 |

| Cena tuszu w zł | 90 | 50 | 30 | 70 |

| Wydajność tuszu w stronach | 900 | 450 | 180 | 300 |

W procesie konfigurowania rutera wykonano ciąg poleceń przedstawionych na zrzucie ekranowym.

Do którego portu rutera zostanie skierowany pakiet o adresie docelowym 192.168.2.132/24?

| /ip address |

| add address=10.1.1.2 interface=ether1 |

| add address=172.16.1.1/30 interface=ether2 |

| add address=172.16.2.1/30 interface=ether3 |

| add address=172.16.3.1/30 interface=ether4 |

| /ip route |

| add gateway=10.1.1.1 |

| add dst-address=192.168.1.0/24 gateway=172.16.1.2 |

| add dst-address=192.168.2.0/24 gateway=172.16.2.2 |

| add dst-address=192.168.3.0/24 gateway=172.16.3.2 |

Jaki zapis nie stanowi adresu IPv6?

Z jakiego surowca wykonane są żyły kabli telekomunikacyjnych przeznaczonych do stacji oraz miejscowych, a także skrętek symetrycznych w lokalnych sieciach komputerowych?

Komputery połączone w sieć mają ustawione we właściwościach protokołu TCP/IP adresy IP i maski, które zamieszczono w tabelce. Jaką strukturę tworzą te komputery?

| Adres IP | Maska |

| 10.1.61.10 | 255.0.0.0 |

| 10.2.61.11 | 255.0.0.0 |

| 10.3.63.10 | 255.0.0.0 |

| 10.4.63.11 | 255.0.0.0 |

| 10.5.63.12 | 255.0.0.0 |

Jaka jest długość fali świetlnej w trzecim oknie transmisyjnym?

Jak nazywa się pole komutacyjne, w którym liczba wyjść jest mniejsza niż liczba wejść?

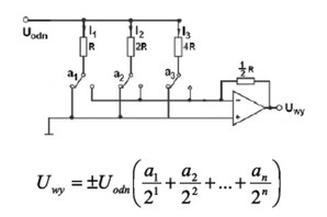

Która sekwencja została podana na wejście przetwornika C/A, jeżeli na wyjściu przetwornika otrzymano napięcie Uwy = 3V przy napięciu odniesienia Uodn = - 4V ?

Jaką maksymalną liczbę komputerów da się bezpośrednio połączyć z modemem ADSL2+?

Funkcja MSN pozwala użytkownikowi

Do włókna o długości 50 km zostało podłączone źródło światła o mocy Pw = 1 mW, a na wyjściu zmierzono moc Pwy = 10 µW. Jaką wartość ma tłumienność jednostkowa włókna?

W światłowodach jednomodowych nie zachodzi dyspersja

Który kabel ma zakończenie w postaci wtyku BNC?

Jakie urządzenie służy jako dodatkowa ochrona przed porażeniem prądem w systemach zasilania komputerów PC?

W jakiej sytuacji zanik zasilania w sieci elektrycznej użytkownika nie wpłynie na utratę połączenia z Internetem w modemie VDSL?

Jakie adresy IPv6 mają wyłącznie lokalny zasięg i nie są routowalne?

Który środek gaśniczy w serwerowni, nie powodujący uszkodzeń urządzeń, jest najlepszy?