Pytanie 1

Który z wymienionych algorytmów działających na tablicy jednowymiarowej ma złożoność obliczeniową \( O(n^2) \)?

Wynik: 33/40 punktów (82,5%)

Wymagane minimum: 20 punktów (50%)

Który z wymienionych algorytmów działających na tablicy jednowymiarowej ma złożoność obliczeniową \( O(n^2) \)?

Jaką rolę odgrywa program Jira?

W języku C# szablon List zapewnia funkcjonalność listy. Z tworzenia obiektu typu List wynika, że jego składnikami są:

List<int> wykaz = new List<int>();

Który z wymienionych algorytmów sortujących posiada średnią złożoność obliczeniową równą O(n log n)?

W języku C# szablon List umożliwia korzystanie z listy. Z definicji obiektu kolekcji wynika, że jego elementami mogą być:

List<int> wykaz = new List<int>();

Co to jest dependency injection w programowaniu?

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Zapisany fragment w Pythonie ilustruje:

pierwiastki = {"N":"Azot","O":"Tlen","P":"Fosfor","Si":"Siarka"}

Co to jest SQL injection?

Jakie ma znaczenie operator "==" w języku C++?

Jakie oprogramowanie służy jako przykład programu do komunikacji audio-wideo?

Jaki język programowania został stworzony z myślą o tworzeniu aplikacji na system Android?

Która z poniższych technologii służy do tworzenia interfejsu użytkownika zarówno dla aplikacji webowych jak i mobilnych?

Który aspekt projektu aplikacji jest kluczowy dla zabezpieczenia danych użytkowników?

Jakie korzyści płyną z użycia pseudokodu przy tworzeniu algorytmu?

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Które z poniższych twierdzeń najlepiej charakteryzuje bibliotekę w kontekście programowania?

Zaprezentowany symbol odnosi się do

Jakie działanie powinno się wykonać w pierwszym kroku, oceniając stan osoby poszkodowanej?

Jaki środek ochronny najlepiej chroni przed hałasem w biurze?

W środowisku IDE przeznaczonym do tworzenia aplikacji okienkowych zdefiniowano okno Form1. Aby wprowadzić zmiany w ustawieniach, w kolejności: tytuł okna na górnym pasku, standardowy kursor na strzałkę oraz kolor tła okna, należy dostosować następujące pola w oknie Properties:

Które z poniższych stwierdzeń jest prawdziwe w kontekście dziedziczenia w języku Java?

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Jakie są różnice pomiędzy środowiskiem RAD a klasycznym IDE w kontekście aplikacji webowych?

Która metoda tablicy w JavaScript dodaje nowy element na końcu tablicy?

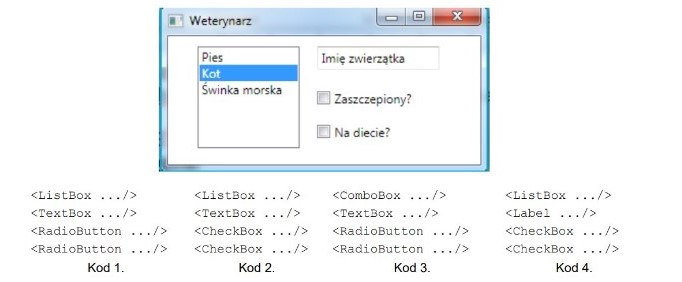

Wskaż uproszczoną wersję kodu XAML dla elementów w pokazanym oknie dialogowym?

Jakie jest podstawowe zadanie wykorzystania frameworka Node.js w aplikacjach internetowych?

Jakie jest przeznaczenie dokumentacji wdrożeniowej?

Jaki jest główny cel normalizacji baz danych?

Wskaż odpowiedź, która używa parafrazowania jako metodę aktywnego słuchania, gdy klient mówi: "Interesuje mnie aplikacja, która działa szybko, niezależnie od tego, czy korzysta z niej kilku czy tysiąc użytkowników"?

Która z operacji logicznych zwróci wartość "true", gdy obie zmienne są sobie równe?

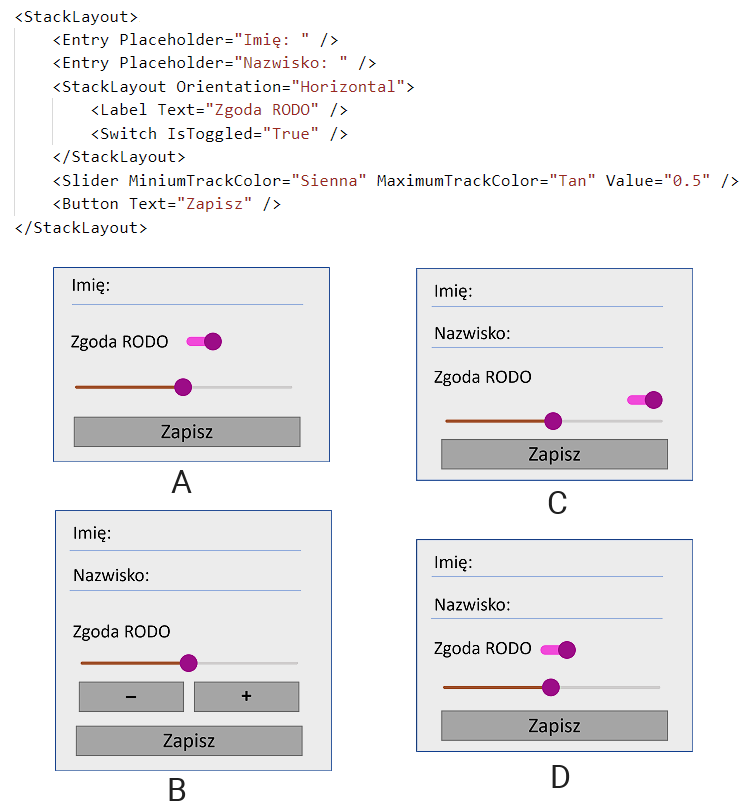

Kod XAML zaprezentowany powyżej zostanie wyświetlony jako:

Jaki będzie wynik działania poniższego kodu w języku Java?

String a = "hello"; String b = "hello"; String c = new String("hello"); System.out.println(a == b); System.out.println(a == c); System.out.println(a.equals(c));

Która metoda cyklu życia komponentu w React.js jest wywoływana tuż po zamontowaniu komponentu w DOM?

Jakie są cechy testów interfejsu?

Który z podanych algorytmów operujących na jednowymiarowej tablicy posiada złożoność obliczeniową O(n²)?

Które z poniższych nie jest rodzajem bazy danych?

Jakie są typowe frameworki/biblioteki używane w aplikacjach webowych?

Zademonstrowana pętla wykorzystuje obiekt random do:

var random = new Random(); String pulaZnakow = "abcdefghijklmnopqrstuwxyzABCDEFGHIJKLMNOPQRSTUWXYZ"; int dlPuli = pulaZnakow.Length - 1; char znak; string wynik = ""; for (int i = 0; i < 8; i++) { znak = pulaZnakow[random.Next(0, dlPuli)]; wynik += znak; }

Jakie zasady stosuje programowanie obiektowe?