Pytanie 1

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Wynik: 22/40 punktów (55,0%)

Wymagane minimum: 20 punktów (50%)

Kolor Pale Green w modelu RGB przedstawia się jako RGB(152, 251, 152). Jaki jest szesnastkowy kod tego koloru?

Co to jest framework?

Która z wymienionych kart graficznych oferuje lepszą wydajność w grach komputerowych?

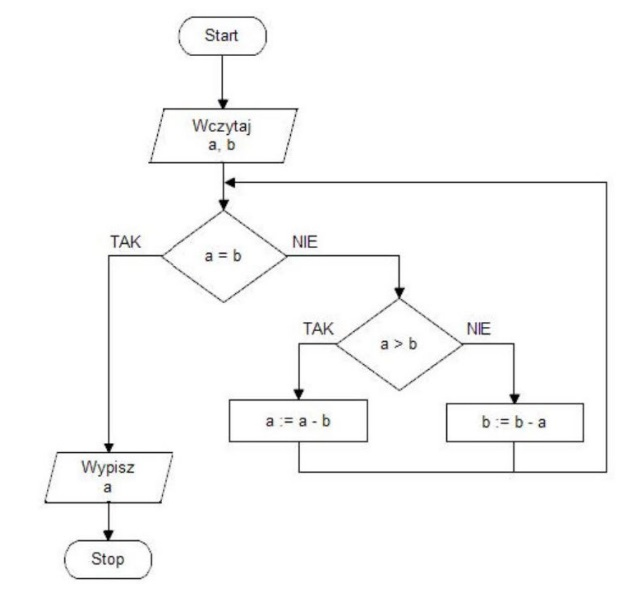

Algorytmu Euklidesa, przedstawionego na schemacie, należy użyć do obliczenia.

Wykorzystując jeden z dwóch zaprezentowanych sposobów inkrementacji w językach z rodziny C lub Java, można zauważyć, że

Zapis pierwszy:

b = a++;Zapis drugi:

b = ++a;

Co to jest lazy loading w kontekście aplikacji webowych?

Jaką wydajność posiada sieć, która przesyła 500 MB danych w czasie 10 sekund?

Która z niżej wymienionych pozycji jest ekwiwalentem biblioteki jQuery?

Które z wymienionych praw autorskich nie wygasa po pewnym czasie?

Przedstawiony na filmie kod napisany w języku C++ nie kompiluje się. Co należy zmienić w tym kodzie, aby proces kompilacji wykonał się bez błędów?

Jakie narzędzie najlepiej wykorzystać do testowania API REST?

W przedsiębiorstwie IT obowiązują określone zasady dotyczące zarządzania projektami, co wskazuje, że firma wykorzystuje model zarządzania

|

W zamieszczonym fragmencie kodu Java wskaż nazwę zmiennej, która może przechować wartość 'T'.

int zm1;

float zm2;

char zm3;

boolean zm4;

Który z wymienionych algorytmów działających na tablicy jednowymiarowej ma złożoność obliczeniową \( O(n^2) \)?

Który z wymienionych dokumentów jest najczęściej stosowany w zarządzaniu pracą zespołu Scrum?

Która z wymienionych zasad odnosi się do zachowania prywatności w sieci?

Który element HTML5 służy do osadzania wideo na stronie?

Która z poniższych informacji o pojęciu obiekt jest prawdziwa?

W jakiej metodzie zarządzania projektami nacisk kładzie się na ograniczenie marnotrawstwa?

Które z poniższych nie jest frameworkiem JavaScript?

Jakie oznaczenie posiada norma krajowa w Polsce?

Ile kilobajtów (KB) znajduje się w jednym megabajcie (MB)?

Co zostanie wyświetlone w konsoli po wykonaniu poniższego kodu?

console.log(typeof null); console.log(typeof undefined); console.log(typeof []); console.log(typeof NaN);

Jaką strukturę danych można zrealizować, korzystając jedynie z wymienionych metod?

push(arg) – dodaje elementpop() – usuwa ostatnio dodany elementpeek() – zwraca ostatnio dodany element bez usuwaniaisEmpty() – sprawdza czy istnieją dane w strukturze |

Jaką wartość będzie miała zmienna result po wykonaniu poniższego kodu PHP?

$array = [5, 1, 8, 3, 7]; $result = 0; foreach ($array as $value) { if ($value > $result) { $result = $value; } }

Jakie są kluczowe korzyści z wykorzystania frameworków podczas programowania aplikacji desktopowych?

Która z wymienionych metod może pomóc w walce z uzależnieniem od internetu?

Po uruchomieniu poniższego kodu w języku C++ na konsoli zobaczymy następujący tekst:

#include <stdio.h> int main() { int a = 5; float b = 5.12345; double w; w = a + b; printf("%s dodawania: %d + %.2f = %f", "Wynik", a, b, w); return 0; }

Która z poniższych technologii jest używana do tworzenia wykresów i animacji w przeglądarce?

Jaką wartość ma zmienna b po wykonaniu poniższego kodu?

int a = 1, b = 20, c = 3; while (a <= 10) { b = b - c; a += 2; }

Jakie słowa kluczowe są stosowane w języku C++ do zarządzania wyjątkami?

Jakie są główne różnice między środowiskiem RAD (Rapid Application Development) a klasycznymi IDE w odniesieniu do aplikacji mobilnych?

Dlaczego w wyniku działania tego kodu w języku C++ na ekranie pojawiła się wartość 0 zamiast 50?

int oblicz(int x) { int i = 50; x = x + i; return i; } int main() { int x = 0; int wynik = oblicz(x); std::cout << x; }

Jakie jest podstawowe zastosowanie wzorca projektowego Singleton?

Który z wymienionych mechanizmów umożliwia ograniczenie dostępu do wybranych sekcji aplikacji webowej?

Użycie modyfikatora abstract w definicji metody w klasie wskazuje, że

Jakie jest zastosowanie iteratora w zbiorach?

1 terabajt (TB) to ile gigabajtów (GB)?

Który z poniższych problemów jest najczęściej rozwiązywany z zastosowaniem algorytmu rekurencyjnego?

Co to jest serverless computing?